Anbieter zum Thema

3. Kommunikation

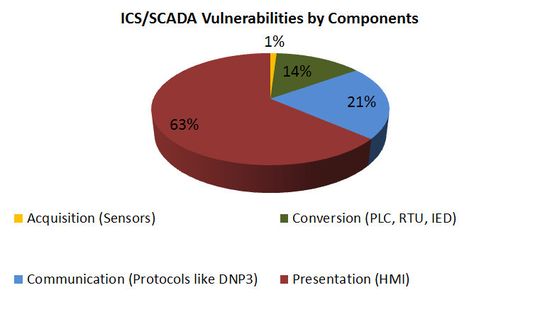

Die Datenkommunikation besteht aus dem Kommunikationsmedium und verwendet verschiedene Kommunikationsprotokolle wie ModBus, DNP3, ControlNet, ProfiBus, ICCP, OCP und andere. Zu erwarten wäre eigentlich, dass die Mehrzahl der ICS/SCADA-Schwachstellen in diese Kategorie fallen würde.

Hingegen stellte Qualys bei Analysen fest, dass nur 21 Prozent der Schwachstellen die Kommunikation betrafen. CVE-2014-5410, CVE-2014-0761, CVE-2014-2342 und CVE-2013-6143 sind einige Beispiele für Sicherheitslücken in den DNP3-Komponenten.

4. Darstellung und Steuerung (HMI)

Diese Komponente besteht aus Geräten, mit denen die Daten überwacht und gesteuert werden, die von den verschiedenen Kommunikationskanälen eingehen. Dazu gehört das Human Machine Interface (HMI), über das der Bediener Meldungen und Alarme überwacht und auf sie reagiert. 2014 entfiel mit etwa 63 Prozent der Löwenanteil der Schwachstellen auf diese Komponente.

Die meisten ICS/SCADA-Hersteller sind mittlerweile auf webbasierte HMIs umgestiegen oder gerade dabei, diesen Umstieg zu vollziehen. Aus diesem Grund ist diese Komponente von zahlreichen Directory Traversal-Angriffen, Pufferüberläufen, XSS-, SQL-Injection-, CSRF- und anderen webbezogenen Schwachstellen betroffen. Einige Beispiele sind CVE-2014-5436, CVE-2014-5417, CVE-2014-2358, CVE-2014-2376, CVE-2014-2353 und CVE-2014-0751.

Zusammenfassung der Ergebnisse

Je mehr die Anbieter auf webbasierte HMI-Systeme umsteigen, desto mehr Schwachstellen tauchen nun in den Web-HMIs auf. Zwar weisen auch die Datenkommunikations- und Umwandlungskomponenten nach wie vor Schwachstellen auf, doch Angreifer wählen gern den einfachsten Weg zum Ziel und webbasierte HMIs lassen sich leicht ausnutzen.

Die Absicherung von ICS/SCADA-Systemen ist eine komplexe Aufgabe. Doch einige grundlegende Sicherheitspraktiken können schon helfen, so etwa Zugriffskontrollen und rollenspezifische Zugriffe, Patchen, Entfernung von Debugging-Diensten oder auch eine Prüfung, ob das System eines Unternehmens versehentlich vom Internet aus erreichbar ist. Kombinieren Unternehmen diese Maßnahmen mit Auditing und Schwachstellenanalysen sind sie auf dem Weg zu einer wesentlich sichereren und effektiveren ICS/SCADA-Infrastruktur.

* Amol Sarwate ist führender Sicherheitsforscher und Leiter der Vulnerability Labs von Qualys.

(ID:43330750)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/5d/8e5d0f6f970d55f15b7a2c93a3928435/0130575784v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f2/f3/f2f38be8340a8b744e5c693e90aabfd4/0128625667v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/52/a1/52a17d49a93b72767dbb13e2d825a33a/0130736402v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/23/ed2307b4a030d20f6b5585d75110d30b/0130620391v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/83/6e/836ef2e618ad218ab8bea682bc8e3709/0130592725v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/f3/a9f376495d6256ae662b312b63070d1f/0129495520v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/73/b0737698c01bffce828096309032c85f/0130547557v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/bd/a2bdcca213aa2b874c6e7289b7b9bda9/0130236872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/6e/e26e519ff76693bec7bef7c0a6b39585/0130399340v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/fb/28fbd4b66d5a6547362c2c784d852934/0130549494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/c6/27c6f9a3b4a923cdb2563bce950984ea/0130498170v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/56/a9568e19e71f36272b559071914c8a63/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/e0/5ce060d4d2f8c718ecc850759b1b7c4d/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/e5/13e52ba754a65049c995146bac2f5426/0130048944v2.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/70/d370cb7e5af32192e7350b2b2dfb29a7/0126743359v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/8c/b88c9a0aab945495440412ada3fe9929/0130446469v2.jpeg)