Open Source Security Appliances Sicherheit zum Nulltarif

"Security out of the Box" entpuppt sich oft als Illusion. Auch Appliances etablierter Hersteller sind nicht vor Angriffen gefeit und schlagen durch Lizenzkosten kräftig aufs Budget. Open-Source-Lösungen wie OPNsense sind eine Alternative, wenn die Hardware passt.

Gesponsert von

Bei der Wurst und bei Gesetzen, so heißt es, wüsste man lieber nicht wie sie gemacht werden. Ganz ähnlich sieht es auch bei vielen Security und Infrastruktur-Appliances aus: Man weiß nie, was wirklich drin ist. Proprietäre Betriebssysteme und Sicherheitsapplikationen sind kombiniert mit einer Hardware, deren veröffentlichte Spezifikationen gelegentlich mehr Fragen offen lassen als sie beantworten. Das Versprechen der Hersteller: OS und Anwendungen, etwa Firewalls oder VPNs sind speziell für sicherheitskritische Fälle optimiert; nutzerfreundliche Bedienoberflächen machen die Konfiguration zum Kinderspiel. Und für jeden Zweck, ob Firewall, IDS oder Load Balancer gibt es das passende Gerät. Perfekte Security "out of the box" eben. Alles nur eine Frage des Preises.

Auch namhafte Hersteller sind angreifbar

Doch so einfach ist es nicht. Immer wieder machen auch die namhaftesten Hersteller durch ausgenutzte Sicherheitslücken unrühmlich von sich reden. Jüngstes Beispiel: Der erfolgreiche Angriff auf hunderte Cisco-Router in Russland und im Iran, bei denen Unbekannte die Konfigurationsdatei durch die US-Flagge in ASCII-Art ersetzten. Auch können Lizenzkosten, vor allem beim Einsatz sehr vieler Systeme, gehörig aufs Budget schlagen.

Um auf den anfänglichen Vergleich mit der fleischverarbeitenden Industrie zurückzukommen: Dort gibt es den Gegentrend der "gläsernen Fabrikation". Konsumenten haben, wenn sie wollen, den vollen Einblick in Herstellung und Bestandteile des Erzeugnisses. Übertragen auf Security-Appliances heißt das, echte Open-Source-Entwicklung bei der Software, sowie Standardkomponenten und maximale Transparenz bei der Hardware. Und diese Software gibt es auch noch zum Nulltarif.

Enterprise Features ohne Lizenzkosten

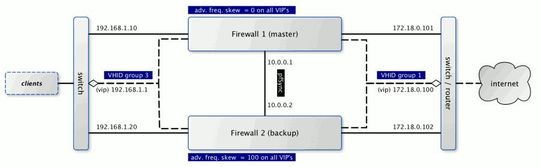

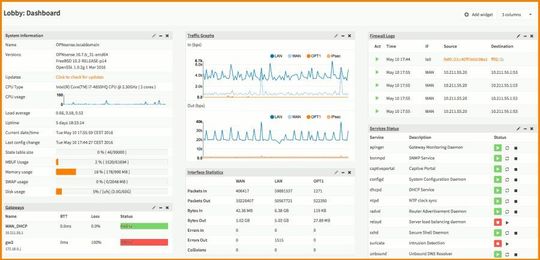

Ein gutes Beispiel dafür sind die Firewall-Systeme mit OPNsense, die zeigen, dass ausgereifte Sicherheit auch ohne Kosten für die Software möglich ist. Der Begriff Firewall wird OPNsense dabei nur wenig gerecht, denn die Open-Source-Software ist viel mehr als das. Neben Stateful Packet Filtering, Intrusion Detection&Prevention und VPN sind viele Features mit an Bord, die sich andere Hersteller teuer bezahlen lassen. Hier nur einige Beispiele: Zwei-Faktor-Authentisierung ist standardmäßig vorhanden, Antispam- und Antivirus-Funktionen sind über Plugins realisiert. Da die beste Firewall nichts nützt, wenn sie ausfällt, können mehrere Systeme zu Failover-Gruppen zusammengeschlossen werden. Diese synchronisieren Zustandstabellen und Konfiguration und beim Ausfall des primären Systems übernimmt ein anderes automatisch die Arbeit. Ein echtes Highlight ist auch das Captive Portal mit Voucher-Verwaltung. Damit wird OPNsense für Betreiber von Gäste-Netzwerken und Hot Spots, etwa in Hotels, zu einer attraktiven Option, da keine Lizenzkosten anfallen.

Ausgereift und gehärtet

Nun sind Enterprise-Features nur eine Seite der Medaille -- Sicherheit, Code-Qualität und Freiheit von Backdoors aber die womöglich wichtigere zweite. OPNsense beruht auf FreeBSD und dessen Firewall pf. Diese stammt vom OpenBSD-Projekt, das bekannt für seine besonders sorgfältigen Security Audits ist. Als Crypto-Bibliothek kann außer dem verbreiteten OpenSSL auch die alternative Implementierung LibreSSL verwendet werden.

Um OPNsense auch auf der Ebene des Betriebssystems so sicher wie möglich zu machen, integrieren die Entwickler die wichtigsten Komponenten von HardenedBSD, einer Security-orientierten Variante von FreeBSD. Die OPNsense-Entwickler sitzen übrigens mehrheitlich in Europa. Befürchtungen hinsichtlich NSA-Backdoors oder dergleichen kann somit der Wind aus den Segeln genommen werden. Koordiniert wird das Projekt vom niederländischen Unternehmen Deciso, das im Bedarfsfall auch professionellen Support anbietet.

Passende Hardware von deutschem Server-Hersteller

FreeBSD mit seiner langen Entwicklungsgeschichte ist ausgereift und extrem stabil, aber im Vergleich etwa zu Linux weniger verbreitet. Deshalb stolpert der Anwender hier unter Umständen häufiger über nicht passende Hardware.

Der deutsche Server-Hersteller Thomas-Krenn testet und optimiert als OPNsense-Partner deshalb ausgewählte Systeme aus seinem Portfolio mit dem Firewall-System.

Für Transparenz auf der Hardware-Seite sorgt der Hersteller mit detaillierten Spezifikationen, ausführlichen Prüfberichten und technischen Infos auf seinem Wiki. So wird die komplette Firewall-Appliance so "gläsern" wie nur möglich. Undurchdringlich bleibt sie hoffentlich nur für den Angreifer.

(ID:45282744)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d0/b0/d0b09e5dd4b6d0fb8d85dbc901fd4d0a/0131666382v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/40/cb407c88e468ea328316eacf9989bf51/0131691124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/52/aa/52aa56cfa8429500aed9c345cb3b5b26/0131021993v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/96/ef968c088417e27d44ff79e11ce3b74c/0131016395v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/e8/b8e8b6218eb7be40fe2a3a80cb992a2d/0131667121v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/fc/3ffc7f41a0730a917c5742a7d3410fdd/0131689863v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/b1/36/b136397b968cdf16f587a9aaa72082fe/0128624921v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/d7/b6d782cc189a5b7f0d5e0308d12496a9/0126584608v1.jpeg)