Applikationssicherheit Web-App-Schwachstellen besser verstehen lernen

Neue Web-Anwendungen, speziell mobile Anwendungen, sind in Unternehmen auf dem Vormarsch. Das Thema Applikationssicherheit kommt dabei oft zu kurz, weil die Risiken von Sicherheitsexperten und Entwicklern unterschätzt werden.

Anbieter zum Thema

Obwohl viele Unternehmen sich bewusst sind, dass sie auf die Sicherheit von Web-Applikationen achten sollten. Doch in der allgemeinen Euphorie – nicht zuletzt dank der neuen Geschäftsmöglichkeiten – kommt das Thema Sicherheit manchmal zu kurz.

Oft fehlen schlicht und einfach die Ressourcen und die Tools sind veraltet. Um sich angemessen mit dem Bereich Anwendungssicherheit zu befassen, müssen Unternehmen in ihre Mitarbeiter, Prozesse und Technologien investieren; die gewählte Technologie sollte heutige Web- und mobile Anwendungen sowie die entsprechenden APIs versteht.

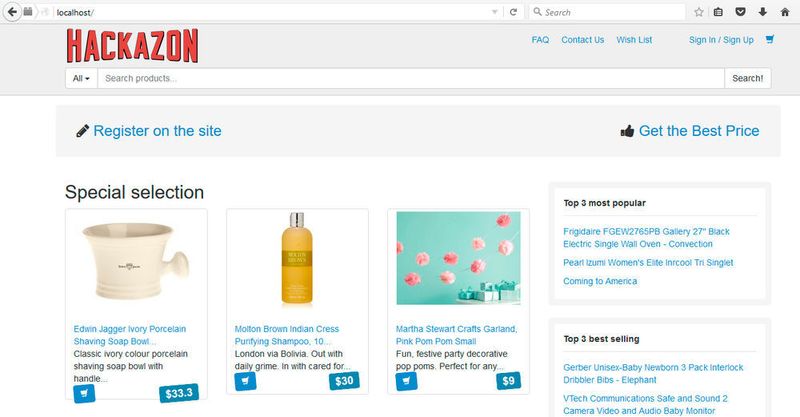

Um Unternehmen dabei zu unterstützen, hat Rapid7 unter dem Namen „Hackazon“ ein Open-Source-Projekt gestartet. Auf einer kostenlosen Test-Website können Programmierer und Sicherheitsexperten die Verwundbarkeit aktueller Web-Anwendungen besser nachvollziehen. Das Projekt dient zu Schulungszwecken, andere Webseiten lassen sich damit nicht prüfen.

Sicherheit steht oftmals nicht im Vordergrund

In manchen Branchen wie im Finanz- oder auch Gesundheitswesen gewinnt die Sicherheit von Web-Applikationen und -Services bereits mehr an Bedeutung, vor allem wegen Regulierungsvorgaben. In anderen Branchen hingegen geht es nach wie vor darum, ständig neue Funktionen und Web Apps so schnell wie möglich auf den Markt zu bringen, während die Sicherheit auf der Strecke bleibt.

Viele Unternehmen testen nicht einmal, ob ihre Web-Anwendungen sicher sind. Und wenn doch, kommen veraltete Methoden zum Einsatz, die für ältere Web-Anwendungen entwickelt wurden. Unternehmen wollen derzeit so schnell wie möglich mobile Anwendungen haben. Die heutige Situation ähnelt dem Internet in den späten 1990er Jahren, als die Entwicklung in einem rasanten Tempo voranschritt, ohne dass die Sicherheit berücksichtigt wurde.

Eines der größten Probleme ist, dass viele IT-Sicherheitsfachleute die neuen Web-Anwendungen nicht vollständig verstehen. Der Großteil der Sicherheitsprofis hat einen fachlichen Hintergrund im Netzwerkbereich und in der Netzwerksicherheit. Das Scannen der Umgebung nach bekannten Schwachstellen beherrscht hier die Denkweise.

Bei den Programmierern mangelt es dafür an sicherheitsrelevantem Wissen. Ein Beispiel: Ein Web-Entwickler mit zehnjähriger Programmiererfahrung wusste nicht, wie eine HTTP-Anforderung aussah. Er hatte noch nie einen Einblick in den Netzwerkverkehr, da die Entwicklungs-Tools dies nicht erfordern. Die Möglichkeit, dass die Daten nicht von seiner mobilen App kommen, sondern gefälschte Daten von einem Angreifer sein könnten, war ihm völlig unbekannt.

Web-Anwendungen sind vor allem kundenspezifische Anwendungen, für die es keine Schwachstellen-Checks gibt. Web-App-Scanner müssen daher mehr Heuristik aufwenden, um die Anwendung erst kennenzulernen und zu verstehen, um überhaupt Schwachstellen identifizieren zu können. Bei älteren Web-Anwendungen war dies noch relativ leicht zu bewerkstelligen, da es sich um statische Webseiten handelte. Das Internet hat sich jedoch in den letzten fünf Jahren enorm verändert, hin zu einer viel interaktiveren Benutzererfahrung.

Was passiert hinter der Benutzeroberfläche?

Die Herausforderung besteht darin, dass heute viel mehr hinter den Kulissen passiert. Es gibt nicht mehr nur eine Seite für eine Anfrage. Eine Webseite wird geladen und je nachdem, was der Benutzer macht, startet diese Webseite weitere Anfragen an einen Server, um mehr Daten zu bekommen und aktualisiert sich selbst.

Das Problem ist, dass die Sicherheit von Web-Anwendungen nicht immer die nötige Aufmerksamkeit erfährt, weil Sicherheitsexperten die verwendeten Programmiermodelle nicht verstehen. Dieses Problem wird noch verschärft durch die Tatsache, dass heute neben Web-Anwendungen zunehmend Web-Services oder Restful APIs (Application Programming Interfaces) zum Einsatz kommen.

Unternehmen nutzen die APIs für geschäftliche Zwecke, um beispielsweise Kunden zu ermöglichen, Aufträge zu vergeben. Viele dieser APIs wurden jedoch immer noch nicht auf ihre Sicherheit hin getestet. Es besteht zudem eine wachsende Kluft zwischen dem, was Sicherheitsfachleute ohne Programmierer-Background verstehen und bewältigen können, und dem, was Entwickler über Sicherheitsrisiken wissen.

Nachhilfe in Sachen Sicherheit: Web-Datenverkehr beobachten!

Das Open-Source-Projekt Hackazon soll das Sicherheitsbewusstsein schärfen. Die kostenfrei nutzbare Test-Website basiert auf den gleichen Technologien wie aktuelle Rich-Client- und mobile Anwendungen – und ist ebenso verwundbar. Hackazon verwendet verschiedene Restful-API-Modelle, wie etwa Google Web Toolkit. Nutzer haben so die Möglichkeit, auf einer modernen Web-Anwendung Hacking-Experimente durchzuführen und die Schwachstellen zu finden.

Das Tool besitzt auch einen mobilen Client, so dass Benutzer einen Man-in-the-Middle-Angriff nachstellen können. Dabei lässt sich der Web-Datenverkehr zwischen der mobilen App und ihrem Server beobachten. Wird ein Angriff gestartet, können die mobilen Back-Ends getestet werden.

Mittels Hackazon verstehen Entwickler besser, dass bei der Nutzung moderner Frameworks alle Datentransfers für sie unsichtbar bleiben. Durch die Erkennung von Schwachstellen können sie bei der Programmierung gezielt Sicherheitsmaßnahmen einfließen lassen, um Web-Anwendungen sicherer zu machen.

* Dan Kuykendall ist Senior Director, Application Security Products, bei Rapid7.

(ID:44094623)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/00/99/0099614bb0b32ca954f8ba5cd1e230c9/0129346461v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/34/3b3423f1615651dd7d41d728a08b597b/0128025345v1.jpeg)