Lernen aus der Masse – „Chabada“ erkennt Spionage-Apps bei Google Play Android-App-Analyse durch Saarbrücker Informatik

Um bösartige Apps frühzeitig zu erkennen, hat Google Anfang 2012 das Prüfverfahren „Bouncer“ im Play Store etabliert. Leider funktioniert die Erkennung nicht immer zuverlässig. Informatiker der Universität des Saarlandes haben nun einen Prüfansatz entwickelt, der darauf aufbaut, wie sich Apps einer bestimmten Kategorie verhalten.

Es ist kein Geheimnis, dass Android Apps je nach erteilten Berechtigungen den Nutzer ausspionieren können. Um potenzielle Spione unter den Minianwendungen zu enttarnen, haben Saarbrücker Informatiker die Minianwendungen massenweise automatisiert getestet. Die eigens dafür entwickelte Software hört auf den komisch anmutenden Namen „Chabada”.

Chabada steht für „Checking App Behavior Against Description of Apps“, dem Namen gemäß stellt das Tool also das App-Verhalten und die jeweiligen Funktionsbeschreibung gegenüber. Ihr Verfahren konnten die Saarbrücker Forscher an über 22.000 Apps des „Google Play“-Marktplatzes testen. Der Suchmaschinenkonzern habe bereits großes Interesse an dem neuen Verfahren bekundet.

Andreas Zeller, Professor für Softwaretechnik an der Universität des Saarlandes, stellt die alles entscheidende Frage: „Woher weiß ich, dass eine neu installierte App genau das auf meinem Smartphone tut?“ Hier setzt Chabada an: Verhält sich eine App nicht ihrer Beschreibung gemäß, so „ist die aus dem Rahmen fallende App verdächtig “, erklärt Zeller die Kernidee.

Google will Chabada auf gesamten Play Store loslassen

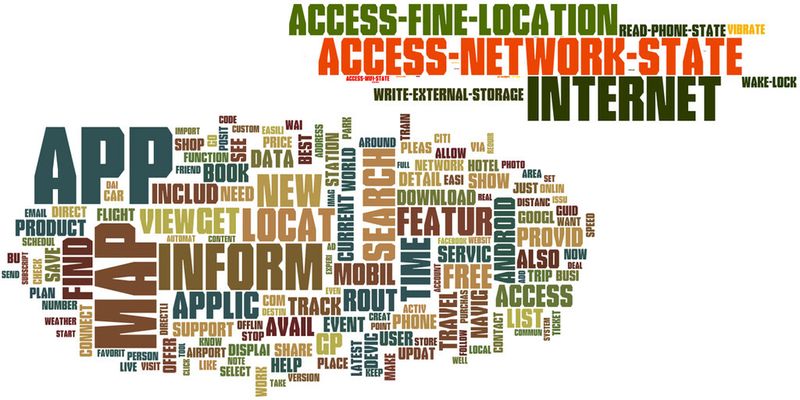

Im Klartext heißt das: Chabada analysiert für jede App den Text, der ihre Funktionen beschreibt. Methoden der Sprachverarbeitung fassen Apps zusammen, deren Beschreibung ähnliche Themen enthält: Die Gruppe „Reise“ enthält dann alle Apps, die sich im weitesten Sinne mit Reise-Themen beschäftigen.

Anschließend analysiert Chabada, auf welche Android-Dienste die Apps zugreifen. Eine Reise-App, die nicht nur den Standort abfragt und Karten herunterlädt, sondern heimlich Textnachrichten versenden kann, macht sich beispielsweise verdächtig. Auf diese Weise untersuchten die Forscher 22.521 Apps von Google Play.

Mit einem eigens entwickelten Skript hatten sie im Frühling und Winter des vergangenen Jahres regelmäßig die jeweils 150 beliebtesten Apps aus den 30 Kategorien von Google Play heruntergeladen und mit Chabada analysiert. Die 160 eindeutigsten Abweichler untersuchten die Saarbrücker Informatiker genauer und stellten fest, dass Chabada 56 Prozent der vorhandenen Spionage-Apps erkannt hatte, ohne vorab deren Verhaltensmuster zu kennen.

Den neuartigen Ansatz dürfen die Saarbrücker Informatiker nun Ende Mai auf der International Conference on Software Engineering im indischen Hyderabad vorstellen. Der Software-Konzern Google hat Professor Zeller und seine Forscher bereits eingeladen, um Chabada auf den gesamten Google Play Store loszulassen.

(ID:42537520)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7c/88/7c883e70f2835b20884d0d799e9b6527/0131412375v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/8c/1b8c9daac953cdc1626e92fc5b1dbef6/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/82/6e82fdbb739cd087a830e083304efddd/0131257592v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/5e/065e92af5e901aebe20227cc6ff5ede5/0131694546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/96/e2964b14fad79c176076050c1c3fb7c8/0131694920v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/eb/93eb3147fbb7a93702638c0baa15aa5d/0131538616v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/76/75/76757525a58735c0eec072eee3549efe/0123531263v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)