Anbieter zum Thema

Frage 4: Wie schützt das System seine Schlüssel?

Integrierte Sicherheitsschlüssel-Verwaltung ist die Auswahl und der Schutz kryptographischer Schlüssel innerhalb eines Systems. Globale, gemeinsame oder abgeleitete Schlüssel sind zwar einfacher zu implementieren, stellen aber ein höheres Risiko dar, sobald die Anzahl der Systeme steigt. Nutzen alle Systeme die gleichen kryptographischen Schlüssel, kann eine einzige Gefährdung systemweite Schwachstellen verursachen. Dies wird durch eindeutige Schlüssel oder digitale Identitäten verhindert, die bei der Fertigung für jeden Systembestandteil erzeugt werden. Der Schutzgrad sollte im Einklang mit den Auswirkungen der Gefährdung einhergehen. Je nach Empfindlichkeit der Daten können Sicherheitsdesigns hochsichere Kernels und Sicherheitsmodule beinhalten, um vertrauenswürdige und nicht vertrauenswürdige Domänen zu trennen.

Frage 5: Wie lassen sich Fehler schneller finden und beheben?

Seien wir ehrlich: die größte Bedrohung für die Cyber-Sicherheit von Systemen sind nicht externe Angriffe. Die größte Bedrohung für die Zuverlässigkeit kommt von unbekannten Fehlern und Mängeln in den vielen Softwareschichten, die erforderlich sind, um moderne, vernetzte Systeme zu entwickeln.

Sichere Kodierungsstandards, Tests, hochsichere Betriebssysteme und Entwicklungs-Tools sollten Mängel minimieren, auffinden und so früh wie möglich im Entwicklungsprozess beheben. Eine gute Architektur mit modularer Trennung minimiert die Auswirkungen, da die Reichweite von Softwarefehlern und neuer Attacken gegen die Cyber-Sicherheit dann begrenzt wird.

Die Antwort: Eine durchgehende Sicherheitslösung

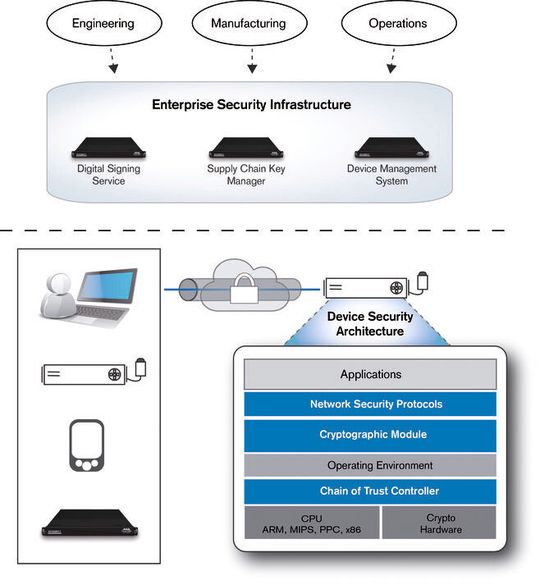

Falls die Antworten, die Sie auf diese Fragen gegeben haben, Sie sehr beunruhigen: Es existiert eine flexible Lösung, die sich genau auf die speziellen Anforderungen anpassen lässt. Ein durchgehendes Sicherheitsdesign adressiert die nachfolgend genannten Regeln über alle Phasen des Produktlebenszyklus, einschließlich Entwicklung, Fertigung, Betrieb und Wartung. Die fünf Regeln für ein durchgehendes Embedded-Sicherheitsdesign lauten:

- 1. Kommunikation, ohne dabei auf das Netzwerk zu vertrauen

- 2. Stellen Sie sicher, dass die Software nicht zu manipulieren ist

- 3. Kritische Daten schützen

- 4. Kryptographische Schlüssel entsprechend schützen

- 5. Zuverlässig arbeiten

(ID:43195263)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/00/bf002909445c98f4bd9a0b52c4575c02/0130970599v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/f6/fbf66d9b9550730336edaa16fd72ad2d/0130917276v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/19/ec193e724f3a0736c67813e82bc1304f/0130929419v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/ac/81aca65df70af17e90b86215bc786391/0130666602v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/82/86829894f6507cf914d7dcf2d4f874c7/0130815223v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/2e/432e5a9cee303102c158c080784c2c0b/0130756887v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/2e/532ef6ddee3cc1b5f9ea2f0524b737fa/0130816474v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/52/8652ba2f36b8e188bb40f8285ce7cb61/0130923984v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/31/8b31de571af974932fb20cd03ce84a85/0130807903v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/2b/f42b0456ab068cdc722e6cefd4c30479/0130824019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/4f/194f7a7aacc5be512137e9903e7b9393/0130719515v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/53/25536c0bb262a7ac94848efaaf7d88d4/0130457223v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/52/c4526444911a1e496bc113813291c6be/0130586130v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/56/a9568e19e71f36272b559071914c8a63/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/fd/b4fda1800044ff7c83f998014ade754b/0123842420v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/3d/eb3d4dc6049e76b29368d27c14c9e54f/0124914364v2.jpeg)