Überblick zu Metasploit Metasploit macht jeden zum Hacker

Wie bauen Angreifer eigentlich ihre Attacken? Das Metasploit-Framework liefert eine Antwort. Das vielseitige Werkzeug erlaubt das Erstellen von Angriffspaketen, samt passender Payloads zur Attacke auf unterschiedlichste Ziele.

Anbieter zum Thema

Das Erstellen von Angriffen ist die große Kunst der digitalen Kriegsführung. Von Hand ist das enorm komplex, aber wie bei den vielen anderen Programmierprojekten gibt es Hilfe durch Frameworks. In diesem Fall ist es Metasploit, ein unglaublich vielseitiges und mächtiges Werkzeug. Selbst Anfänger können damit in kurzer Zeit digitale Angriffe erstellen und sich in Systeme hacken. Eine Metasploit-Attacke besteht im Grunde aus drei Komponenten: Dem Exploit, der Zugang zum System verschafft, der Payload, die nach dem erfolgreichen Angriff nachgeladen wird und aus den Post-Modulen, die definieren, was nach der Attacke geschieht. Wie in einem Baukasten lassen sich verschiedene Angriffe über das Framework zusammenfügen, je nachdem, was man gerade benötigt.

Der große Vorteil von Metasploit ist, dass auch die Nutzer der kostenlosen Community-Version Zugriff auf die Datenbank mit Exploits erhalten. Diese ist gut gefüllt, selbst Angriffe wie Eternalblue lassen sich mit wenigen Klicks integrieren. Der Hersteller Rapid7 hat einen sehr guten Guide, der durch Installation und die ersten Schritte führt. Eine kleine Anmerkung für Kali-Nutzer: Vor dem ersten Start von Metasploit muss die Postgresql-Datenbank gestartet werden. Das geht über den Befehl “service postgresql start”. Über die Eingabe von “ss -ant” lässt sich verifizieren, ob die Datenbank gestartet wurde. Die Metasploit-Datenbank selbst wird mit “msfdb init” geladen.

:quality(80)/images.vogel.de/vogelonline/bdb/1256000/1256024/original.jpg)

Tool-Tipp: Kali Linux

Mit Kali Pentests durchführen und Sicherheitslücken finden

MSFconsole: Die Zentrale des Frameworks

Das Herzstück von Metasploit ist die MSFconsole. Über diese lassen sich alle Funktionen steuern, Angriffe starten und die Datenbank administrieren. In die Konsole kommt man über die Eingabe “msfconsole”. Anschließens startet ein kurzer Check, ob alle wichtigen Komponenten verfügbar sind. Nach der Begrüßung durch eine wechselnde Willkommensgrafik erhält man den Eingabe-Prompt, davor sollte “msf” stehen. Eine Übersicht zu allen Kommandos liefert der Befehl “help”. Über “exit” oder “quit” kann man die Konsole wieder verlassen.

Grundsätzlich ist die Bedienung ziemlich intuitiv. Module jeder Art werden über “use” und danach den Pfad zum Modul geladen. Woher bekommt man aber das passende Modul? Dabei hilft die Suchfunktion “search”. Diese ist ebenfalls sehr intuitiv zu nutzen und besteht aus “search Such-Operator:Suchbegriff”. Alternativ lassen sich Module und Exploits in der Datenbank von Rapid7 suchen und den Pfad anschließend in Metasploit übernehmen.

Auxiliary: Kleine Helfer

Bevor man an die eigentliche Attacke geht, braucht man ein Ziel. Diese kann man über jedes beliebige Tool in Kali finden alternativ lassen sich Opfer direkt aus Metasploit herausfinden. Dazu kommen zahlreiche andere Funktionen, etwa lässt sich der Netzwerk-Scanner nmap direkt innerhalb von Metasploit starten. Zusätzlich gibt es Scanner für Ports, für SMB und viele andere Anwendungsfälle.

:quality(80)/images.vogel.de/vogelonline/bdb/1359300/1359357/original.jpg)

Kali Linux Workshop, Teil 2

Informationen sammeln mit Kali Linux

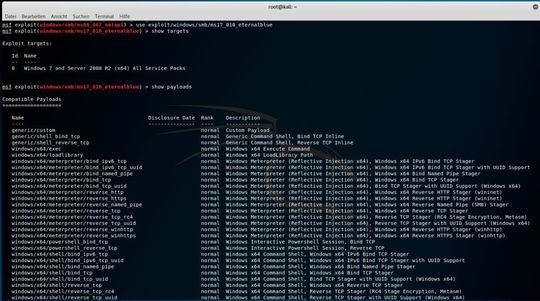

Exploits: Einbruchswerkzeug

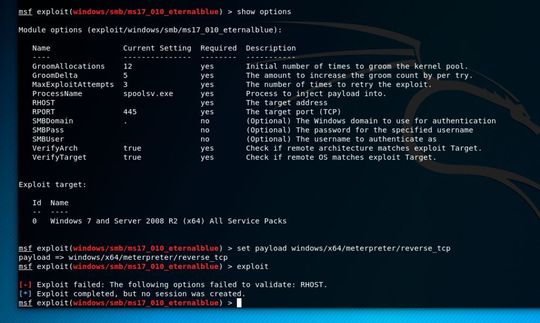

Richtig spannend wird es mit den Exploits. Diese sind die klassischen, fertigen Angriffspakete, die rund um bekannte Sicherheitslücken gebaut wurden. Ein Klassiker in Windows XP ist beispielsweise MS08-067, eine SMB-Lücke, die direkten Zugang zur Konsole in Windows liefert. Eine andere gute Wahl gegen Windows-Systeme ist MS17-010, die Eternalblue-Attacke. Neben der Suchfunktion lassen sich Exploits auch über den Befehl “Show Exploits” anzeigen lassen. Zu jedem Eintrag gibt es eine Wertung, etwa normal, good, great oder excellent. Dieser beschreibt, wie wertvoll eine Attacke ist. Über den Befehl “use” sowie den Pfad zum Exploit lädt man den Angriff. Ist ein Exploit geladen, lassen sich zahlreiche neue Optionen. “Show Targets” etwa zeigt, gegen welche Ziele ein Angriff taugt. “Show Payloads” zeigt die Payloads, die dieses Exploit unterstützt. “Show Options” gibt alle möglichen Optionen aus, “Show Evasion” zeigt Möglichkeiten, wie eine Entdeckung verhindert werden kann. Je nach Exploit müssen Ziel-Host und andere Daten eingeben werden.

Payload: Was tun auf dem Ziel?

Ist der Exploit gewählt, geht es jetzt um die Payload. Wie oben erwähnt zeigt “Show Payloads” alle kompatiblen Payloads. Grundsätzlich gibt es mehrere verschiedene Versionen: Inline, Stager oder Meterpreter. Inline ist eine einzelne Payload, die direkt nach der Attacke geladen wird. Stager lädt die Daten Stück für Stück nach und baut dabei eine Verbindung zum Angreifer auf. So lassen sich speziell auf das Zielsystem zugeschnittene Funktionen nachladen. Ein Sonderfall ist Meterpreter. Das ist im Grunde eine Shell auf dem Zielsystem, mit der unglaublich viele Funktionen möglich sind. Der Unterschied zu andren Exploits ist vielleicht so am einfachsten erklärt: Inline- oder Stager-Payloads sind automatisiert und weisen dem gehackten Ziel eine bestimmte Funktion zu. Meterpreter schafft dem Angreifer eine vielseitige Basis, von der aus er weitere Systeme in diesem Netzwerk attackieren kann.

Egal welche Payload man wählt, über den Befehl “set” und den Pfad zur Payload wird die entsprechende Ladung ausgewählt. Alternativ kann Metasploit auch selbst eine Payload automatisiert wählen. Sobald alle Entscheidungen getroffen wurden, müssen die Ziele via “set RHOST” definiert werden. Sind alle Einstellungen erledigt, lässt sich der Angriff per “exploit” auslösen.

Post: Nach dem Angriff

Sobald das jeweilige System infiltriert ist, kommen die Post-Module zum Einsatz. Diese regeln, was nach der Infektion geschieht. Meterpreter bringt dabei zahlreiche Funktionen mit, alternativ lassen sie sich auch einzeln nachladen. Dazu gehören etwa Keylogger zum Mitschneiden von Eingaben oder Module, die das Netzwerk nach weiteren Zielen durchsuchen.

Fazit

Dieser Beitrag kratzt lediglich an der Oberfläche von Metasploit. Die Datenbank mit Modulen ist riesig, ständig kommen neue hinzu. Außerdem muss man weder fertige Exploits noch Payloads nehmen, sondern kann beides selbst schreiben. Meterpreter ist ein Tool, das selbst fast eine komplette Artikelserie rechtfertigt. Was Metasploit aber enorm gut macht: Es nimmt die Einstiegshürde für digitale Attacken und entzaubert Hacking ein wenig. Mit etwas IT-Wissen hat man in wenigen Stunden das erste System gehackt (natürlich eins unter der eigenen Kontrolle). Es eignet sich auch dazu, Vorgesetzten zu zeigen, wie einfach solche Attacken sind. Wer mehr zu der Lösung lernen will, sollte die Videos von Rapid7 ansehen und vielleicht eins der vielen Bücher zu Metasploit lesen.

Hinweis: Mit Metasploit ist man schnell im illegalen Bereich. Angriffe sollte man nur gegen Systeme durchführen, die man selbst kontrolliert - etwa in einem virtualisierten Testnetzwerk.

(ID:45221792)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/8c/1b8c9daac953cdc1626e92fc5b1dbef6/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/82/6e82fdbb739cd087a830e083304efddd/0131257592v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/5e/065e92af5e901aebe20227cc6ff5ede5/0131694546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/96/e2964b14fad79c176076050c1c3fb7c8/0131694920v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/eb/93eb3147fbb7a93702638c0baa15aa5d/0131538616v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/67/c667e02f4cebb0f9a20faca38248691c/0126695618v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7a/3b/7a3bcac7af0aeaad6ba115bacf165b7b/0129996562v2.jpeg)