AV-TEST schaut auf DEP- und ASLR-Implementierung Selbstschutz für Security-Software

Eine Security-Suite soll ein System rundherum absichern. Aber wie steht es um den Selbstschutz der Systembeschützer? Nutzen sie Techniken wie Data Execution Prevention und Address Space Layout Randomization, um Pufferüberläufe und andere Sicherheitsrisiken abzuwenden? AV-TEST hat das bei 32 Programmen nachgeprüft.

Anbieter zum Thema

In Science-Fiction-Filmen wird ein Raumschiff nicht einfach nur angegriffen und sein Schild beschossen, sondern es wird immer zuerst auf den Schutzschildgenerator gezielt. Übertragen auf Antiviren-Software wäre der Schildgenerator der Kern der Schutz-Suite – das Antiviren-Programm selbst. Fällt der Schildgenerator aus, dann ist das Schiff – oder in unserem Fall das Windows-System – schutzlos und leicht zu übernehmen.

Hersteller von Schutzpaketen kennen natürlich das Problem seit langer Zeit. Deshalb haben sie für den Selbstschutz einige Maßnahmen entwickelt und setzen diese ein. Was viele Anwender nicht wissen: Die IT-Branche hat bereits vor Jahren für Programmierer frei verfügbare Schutzmechanismen entwickelt, die sie in ihrem Programmcode nutzen können – ASLR und DEP.

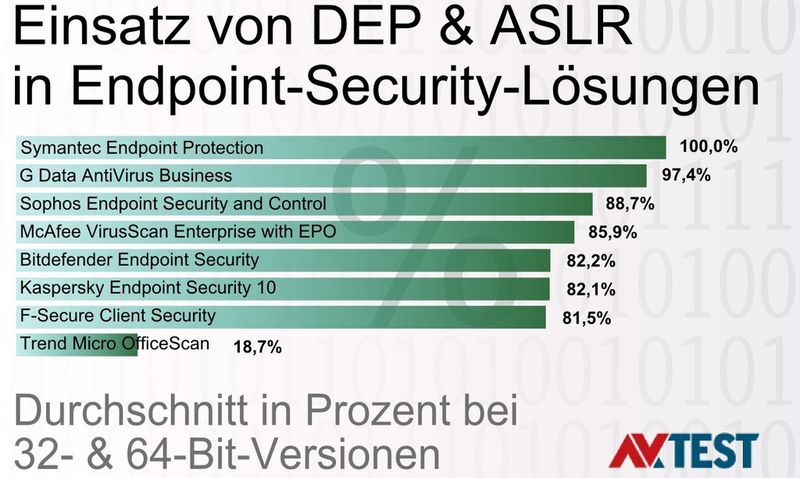

Die Experten von AV-TEST haben 24 Security-Suiten und 8 Schutzlösungen für Unternehmen im Oktober 2014 untersucht, ob diese bereits ASLR und DEP einsetzen. Bei dem Check wurden jeweils die Dateien für 32 und 64 Bit getrennt erfasst. Hinter den Kürzeln ASLR und DEP versteckt sich folgendes:

ASLR oder Address Space Layout Randomization steht für eine Speicherverwürfelung, die das Ausnutzen von Sicherheitslücken in Computersystemen erschwert. Durch ASLR werden Adressbereiche den Programmen auf zufälliger Basis zugewiesen. So sollen Angriffe durch einen Pufferüberlauf verhindert oder zumindest erschwert werden.

DEP oder Data Execution Prevention wird auch als NX-Bit (No eXecute) bezeichnet. Der Schutz hat seine Basis bereits in der Hardware. Die Prozessor-Hersteller AMD und Intel haben diese Technik bereits seit 10 Jahren unter den Eigennamen EVP bzw. XD-Bit in all ihren Prozessoren implementiert. Sie soll verhindern, dass Programme beliebige Daten als Programm ausführen und auf diese Weise Schadcode starten.

Altbekannt und trotzdem gut

Die Techniken ASLR und DEP sind zwar locker über zehn Jahre alt, aber aktueller als jemals zuvor. Ihr eigentlicher Sinn ist folgender: Ein umfangreicher Programmcode ist selten frei von Fehlern. Laut Wikipedia enthalten Top-Programme nur einen Fehler auf 2000 Codezeilen. Aber: zum Beispiel Photoshop CS6 besteht aus etwa 9 Millionen Codezeilen, Windows XP aus ungefähr 40 Millionen. Eine gute Übersicht zum Thema Anzahl der Codezeilen in Programmen liefert der Londoner Designer David McCandless in einer Infografik.

Die unvermeidlichen Fehler können sich später als Schwachstellen entpuppen, bei denen der Schadcode eines Angreifers ansetzen kann. Eine Schutz-Suite kennt diese Schwachstellen und versucht die Löcher zu stopfen. Nun ist aber auch eine Security-Suite ein Programm, bestehend aus vielen Dateien und jeder Menge Codezeilen. Die Suite könnte selbst eine Schwachstelle haben, die ein Angreifer ausnutzen kann. Das wäre natürlich fatal.

Wird beim Programmieren die Unterstützung für die Techniken ASLR und DEP mit eingebaut, so sinkt das Risiko, dass eine eventuell vorhandene Schwachstelle auch wirklich ausnutzbar ist. Setzt eine Software ASLR und DEP nicht ein, kann man allerdings nicht generell sagen, dass sie unsicher sei. Denn wenn die Programmierung 100-prozentig fehlerfrei ist, dann lässt sich die Sicherheit auch nicht erhöhen.

ASLR und DEP sind also ein Zusatzschutz für alle Fälle, auf den man nicht verzichten sollte. Denn der Einsatz ist denkbar einfach: es handelt sich um im Compiler vorhandene Funktionen, die einfach dazu geschaltet werden. Der Codeumfang oder die Programmlaufzeit werden dadurch nicht beeinflusst.

(ID:43089354)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/79/66793c35304c323b88d600cc0d29b80d/0125028295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/67/c667e02f4cebb0f9a20faca38248691c/0126695618v1.jpeg)