Anbieter zum Thema

IDS vs. IPS vs. DIPS

Nachdem nun definiert wurde, wie präventive Sicherheitssysteme Angriffe erkennen können, beleuchten wir nun die Aktionen, die aus diesen Informationen getroffen werden können.

Detection

Die Erkennung von Angriffen ist die Grundlage jeglicher präventiver Sicherheitstechnologie (ob inline oder outline). Sollte keine proaktive Sicherheitsimplementierung gewünscht sein, so kann man durch die Daten, die in diesem Schritt gesammelt wurden, forensische Nachforschungen betreiben, Angriffe zurückverfolgen, Beweise auswerten, Systemverhalten überwachen und dokumentieren, Statistiken über die Sicherheitsentwicklungen erstellen und Datenquellen / Ressourcen für Security Information and Event Management Systeme bereitstellen, die daraus SoX-konforme Reports erstellen können.

Prevention

Aktive Angriffsverhinderung geschieht zumeist inline. Die Geräte (NIPS) werden also direkt in den Kommunikationsfluss integriert und entscheiden, ob ein Paket weitergeleitet werden soll oder nicht. Intrusion Prevention ist ein sehr gutes Werkzeug, um das Netzwerk und die darin befindlichen Komponenten aktiv vor Angriffen zu schützen. Der Angreifer selbst bleibt davon jedoch unberührt und hat weiterhin Zugriff auf die Ressourcen des Netzwerks. Seine Pakete werden lediglich dann verworfen, wenn es sich dabei um schadhafte Pakete handelt.

Dynamic Response

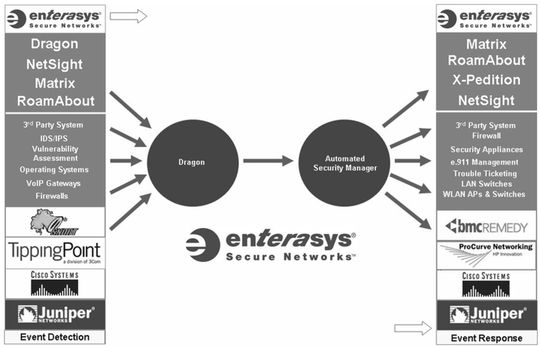

Distributed IPS basiert auf Intrusion Detection und führt – basierend auf den Ergebnissen des Intrusion Detection System – Aktionen im Netzwerk durch. Je nach vorhandener Netzwerkinfrastruktur kann dies durch das Ändern einer Portpolicy oder durch das Verbannen eines Users aus einem bestimmten VLAN in ein Anderes geschehen.

Dabei reagiert das Distributed IPS auf bestimmte Ergebnisse. Wird ein Angriff durch das Versenden eines einzelnen Paketes erfolgreich durchgeführt, wird das DIPS diesen Angriff nicht verhindern. Es werden jedoch Aktionen gegen den Angreifer gefahren, die verhindern, dass dieser weiterhin Schaden im Netzwerk anrichtet.

Auch hier kann zusammenfassend festgehalten werden, dass das größte Schutzpotential durch die Kombination der verschiedenen Technologien realisiert werden kann.

Enterasys Networks ist der führende Anbieter von Distributed IPS. Durch eine extrem hohe Anzahl unterstützter Devices von Fremdherstellern ist es möglich, nahezu jede Netzwerk-Infrastruktur durch den Einsatz des IDS in Kombination mit dem Automated Security Manager über DIPS abzusichern.

Inhalt

- Seite 1: Kernel-Schutz

- Seite 2: Systemintegrität prüfen

- Seite 3: Network IDS/IPS

- Seite 4: IDS vs. IPS vs. DIPS

Über den Autor

Markus Nispel ist als Vice President Solutions Architecture zuständig für die strategische Produkt- und Lösungsentwicklung bei Enterasys. Sein Fokus liegt auf dem Ausbau der Sicherheits- und dort insbesondere der Network-Access-Control-Lösung (NAC) von Enterasys; hier zeichnet er als Architekt verantwortlich. Diese Position knüpft an seine vorherige Tätigkeit bei Enterasys als Director Technology Marketing an. Bereits hier war er intensiv in die weltweite Produktentwicklung und -strategie von Enterasys im Office des CTO involviert. Darüber hinaus berät er Key Accounts in Zentraleuropa, Asien und dem mittleren Osten bei strategischen Netzwerkentscheidungen und verantwortet die technischen Integrationsprojekte zwischen Enterasys und der Siemens Enterprise Communications Group.

In Zentraleuropa und Asien verantwortet er zudem das Security Business Development und steht mit einem Team an Security Spezialisten für die Implementierung von Security Projekten mit höchsten Anforderungen bereit.

Vor seiner Tätigkeit für Enterasys Networks war Markus Nispel als Systems Engineer bei Cabletron Systems aktiv. Hier führte er 1998 die ersten Layer 3 Switches für den europäischen Kundenstamm ein.

Markus Nispel studierte an der Fachhochschule der Deutschen Telekom in Dieburg und schloss sein Studium 1996 als Dipl.-Ing. Nachrichtentechnik erfolgreich ab. Erste Berufserfahrung sammelte er unter anderem bei der E-Plus Mobilfunk GmbH innerhalb der Netzwerkoptimierungsgruppe für DCS Mobile Networks.

(ID:2046941)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7c/88/7c883e70f2835b20884d0d799e9b6527/0131412375v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/8c/1b8c9daac953cdc1626e92fc5b1dbef6/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/82/6e82fdbb739cd087a830e083304efddd/0131257592v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/5e/065e92af5e901aebe20227cc6ff5ede5/0131694546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/96/e2964b14fad79c176076050c1c3fb7c8/0131694920v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/eb/93eb3147fbb7a93702638c0baa15aa5d/0131538616v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/41/31/4131a45084a47e14cf5abac95b596231/0128075274v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2b/11/2b1111015f4de04522f66f4f91bddb9f/0126260608v2.jpeg)