Anbieter zum Thema

Funktionsweise von Web Application Firewalls

Durch die Verlagerung von Anwendungen auf Server im Internet, denken wie zum Beispiel ans Einkaufen oder ans Reservieren von Sitzplätzen im Kino, steigt das Bedrohungspotenzial auf Webanwendungen. Zu den verbreitetsten Angriffen im Internet gehören SQL Injections, Cross Site Scripting und Session Hijacking. Um solche Attacken zu identifizieren, muss der Inhalt einer http-Anfrage untersucht werden.

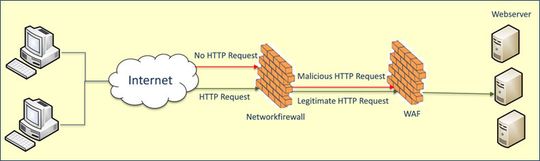

WAFs stellen eine erweiterte Firewall-Funktionalität bereit, indem http-Pakete auf Anwendungsebene untersucht werden, um Angriffe zu erkennen und ggf. Anfragen zu verwerfen, noch bevor die Anfrage die Webanwendung erreicht. Wie in der Abbildung zu erkennen ist, wird die WAF hinter der Netzwerk-Firewall installiert. Bevor die Daten zum Server gelangen, müssen sie also zusätzlich die WAF passieren.

Die WAF prüft den Traffic auf ungefährliche und gefährliche http-Anfragen hin. Erst wenn diese Prüfung positiv (kein Angriff) ausgefallen ist, werden die Daten zum Webserver weitergeleitet. Dieses Grundprinzip gilt für alle Arten von WAFs; jede Art filtert die http-Anfragen, bevor diese weiter zum Server geleitet werden.

Man unterscheidet drei Typen von Web Application Firewalls:

- Als Hardware Appliance wird die WAF wie eine klassische Hardware Firewall vor dem Webserver in das lokale Netz eingebunden. Dies geschieht im Regelfall direkt hinter der Netzwerk-Firewall.

- Arbeitet die WAF als Reverse Proxy Server, dann dient sie als Verbindungsschnittstelle für den Server. Sämtliche Anfragen laufen über die WAF und werden an den Server weitergeleitet. Die wahre Adresse des Servers bleibt geheim.

- In Form eines Software-Plug-In wird die WAF direkt auf den Webserver installiert.

Behebung häufiger Sicherheitslücken durch eine WAF

Während eine WAF am besten vor Sicherheitslücken in Web-Anwendungen schützt, eignen sich Netzwerk-Firewalls besser, wenn potenzielle Sicherheitslücken beispielsweise andere Protokolle als http betreffen. Im Folgenden schauen wir uns einige bekannte Angriffsformen an und erläutern, wie eine WAF ihnen entgegenwirkt.

(ID:42524255)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9a/b9/9ab94376743167f94fe355d80b776665/0131155123v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7f/fe/7ffee70dd4a831c2b2756d73c9e8e40c/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/69/1c6942ebf47d36ad830afe472460d8c0/0130915347v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/ed/feedfc10020865481a0d10cd7b3ef6c4/0130885606v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bc/fa/bcfaf6adcdd5b28506bb72252feecb5d/0130916006v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6f/84/6f8494488e59da69d4425f687828c237/0130553928v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ea/1f/ea1feecf27224ae2f929666e7f1a7314/0129964794v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/a2/0ea2191c9c894533d3f3e62be1b6a1d9/0129243939v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/29/86/298680c8efc8d28b11e52f5eccd33719/0131154208v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/88/ab8878adf6bf649c6d327154c55a483c/0130917727v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/75/4275abee7e37757723bc4b9017d2af88/0131265177v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f6/17/f617f17696b551419e6222949a02e962/0130882091v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/48/6b48c8cc89b142f0dc03c9bb6cdd4b89/0126111783v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/fa/4dfabd55dd633cbeb9ef7707b9c3aac5/0125110410v2.jpeg)