Sicherheitsprioritäten setzen Business-Kriterien zur SAP-Risikobewertung

Die Bewertung von Risiken nach betriebswirtschaftlichen Kriterien stellt bei SAP-Implementierungen eine zentrale Aufgabe dar. Grundvoraussetzung für deren Erfüllung ist das Assessment von Sicherheitslücken sowie das Erkennen und die Abwehr von Gefahren.

Anbieter zum Thema

Möglichkeiten für Fehlkonfigurationen gibt es viele. Die komplette Analyse einer gesamten SAP-Plattform über alle Systeme, also auch über Qualitätssicherungs- und Entwicklungssysteme hinweg, liefert nicht selten einen großen Katalog an Fehlkonfigurationen auf dem Transaktionslayer – der einem Betriebssystem ähnlichen Basis von SAP-Systemen, auf der Administratoren Zugriffsrechte und Datenverkehr steuern.

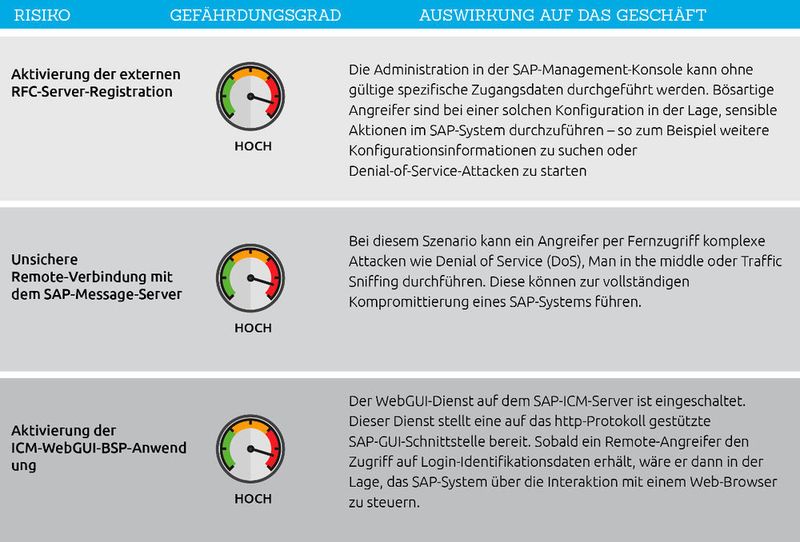

Die Menge an Schwachstellen ist angesichts von rund 1.500 Konfigurationsparametern pro Instanz, von denen etwa 15 Prozent sicherheitsrelevant sind, nicht verwunderlich. Jede Sicherheitslücke generiert aber unterschiedlich hohe betriebswirtschaftliche Risiken.

Risiken inventarisieren

Penetrationstests unserer Experten finden zum Beispiel in Produktionsunternehmen im Schnitt rund 480 verschiedene Lücken: Die Tests decken mehrere unsichere Konfigurationen auf, über die Angreifer die vollständige Kontrolle über einen SAP-Anwendungsserver im Fernzugriff erlangen könnten. Im Ernstfall lassen sich Dokumentationen von Herstellungsprozessen und Unterlagen zum Produktdesign stehlen oder Produktionsabläufe stoppen.

Ein nicht minder dramatisches Bild liefert die Pharmaindustrie: Analysen finden hier im Schnitt 130 Sicherheitslücken, darunter mehrere kritische Risiken, die dem Angreifer die komplette Kontrolle über einen SAP-Anwendungsserver im Fernzugriff ermöglichen. Im Ernstfall können Rezepturen für Arzneien eingesehen und kopiert werden.

Auch der Schutz von Informationen spielt eine bedeutende betriebswirtschaftliche Rolle, die mit den Anforderungen an den Datenschutz noch weiter steigen wird. Zur Insolvenz führten etwa die Angriffe auf USIS: USIS war einer der größten kommerziellen Anbieter von Hintergrundrecherchen für die US-Bundesregierung mit dem Ministerium für Heimatschutz (Department of Homeland Security, DHS) und dem Büro für Personalmanagement (Office of Personnel Management, OPM) als wichtigsten Auftraggebern.

Mutmaßlich chinesische Angreifer hatten sich Zugang zu geheimen, auf unsicher konfigurierten SAP-Systemen gespeicherten Informationen verschafft. Sechs Monate lang blieben die Aktivitäten unentdeckt. Öffentlichen Berichten zufolge wurden Datensätze von mindestens 27.000 Mitarbeitern des DHS und von verdeckten Ermittlern kompromittiert: darunter deren Namen und Adressen, Sozialversicherungsnummern, Ausbildungs- und Führungszeugnisse, Geburts- und Familiendaten sowie Informationen über Verwandte und Freunde.

Prioritäten setzen

Die SAP-Sicherheitspolitik in Unternehmen leidet oft unter einer fehlenden Entscheidungsgrundlage, die Fülle von ermittelten Risiken richtig zu gewichten. Das alleine oft schon deshalb, weil ein Assessment aller Sicherheitslücken nicht gegeben ist. Erfolgt es aber doch, ergeben sich dann oft Folgeprobleme.

Kein Unternehmen kommt angesichts des enormen Ressourcen-Mangels in der SAP-Sicherheit daran vorbei, bei der Organisation der Schutzmaßnahmen Prioritäten zu setzen. Und dafür braucht es Kriterien. Das entscheidende Kriterium ist dabei ein betriebswirtschaftliches: Welche Bedrohung beeinträchtigt am meisten und wie die Geschäftsprozesse eines Unternehmens?

(ID:44025960)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/5b/bb/5bbb5a92cab6fedc0313098a0447e238/0125189276v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/3d/b63d547783ff275708d5b78b60197649/0125202173v2.jpeg)