Micropatch für Windows 10 1803 Community-Patch schließt Windows Zero-Day-Lücke

Die Community von 0patch hat einen Patch für die 64-Bit-Version von Windows 10 1803 veröffentlicht, der eine Zero-Day-Sicherheitslücke im Betriebssystem schließt. Das Community-Projekt hat es sich zur Aufgabe gemacht Schwachstellen zu schließen. Bereits in der Vergangenheit hat die Community Patches veröffentlicht.

Anbieter zum Thema

Die Sicherheitslücke in der ALPC-Schnittstelle (Advanced Local Procedure Call) des Windows Task Schedulers ist derzeit vor allem für Windows 10 64-Bit bestätigt. CERT/CC warnt vor der Lücke, nachdem Details zusammen mit dem Proof-of-Concept (PoC)-Code online gestellt wurden. "Wie der POC zeigt, kann man diese Schwachstelle nutzen, um eine ausführbare Systemdatei zu ersetzen und auf einen privilegierten Prozess zu warten, um sie auszuführen. Insbesondere wurde gezeigt, dass eine druckbezogene DLL ersetzt und dann ausgeführt werden kann, indem der Print Spooler Service ausgelöst wird, um sie zu laden", weist die 0patch-Community in einem Blogbeitrag hin.

Das Problem liegt anscheinend in der SchRpcSetSecurity-Methode des Task-Schedulers, die von außen über ALPC zugänglich ist. Die Methode kann von jedem lokalen Prozess aufgerufen werden und setzt einen gewünschten Sicherheitsbeschreiber (sddl) auf eine Aufgabe oder einen Ordner.

Da die Methode "den anfragenden Client beim Setzen der Sicherheitsbeschreibung nicht imitiert", ändert der Taskplaner die Zugriffskontrollliste der gewählten Datei oder des gewählten Ordners als Benutzer des lokalen Systems für alle Benutzer, auch für Benutzer mit geringen Rechten.

Micropatch von Dritt-Anbieter nutzen

Während der Micropatch das Problem vollständig behebt und selbst Variationen des Exploits verhindert, um die Schwachstelle auszulösen, wird den Benutzern empfohlen, eine von Microsoft bereitgestellte Lösung anzuwenden, sobald diese verfügbar ist. Der inoffizielle Fix kann auch unerwartete Fehler verursachen warnt 0Patch.

Der Windows-Fix hat eine Größe von 13 Bytes und kann direkt auf der Seite der 0Patch-Community heruntergeladen werden. Auf Twitter wurde dazu ein Beitrag veröffentlicht.

Okay people, 24 hours after the 0day was published we have a micropatch candidate for @SandboxEscaper's LPE in Task Scheduler. As you can see, scheduler's access to user-controlled hardlink is impersonating the user and gets ACCESS DENIED. pic.twitter.com/3kHcXdY42H

— 0patch (@0patch) 28. August 2018

Die nächsten Patches von Microsoft werden voraussichtlich am 11. September veröffentlicht. Ob bei der nächsten Veröffentlichung auch diese Lücke geschlossen wird, ist noch nicht klar.

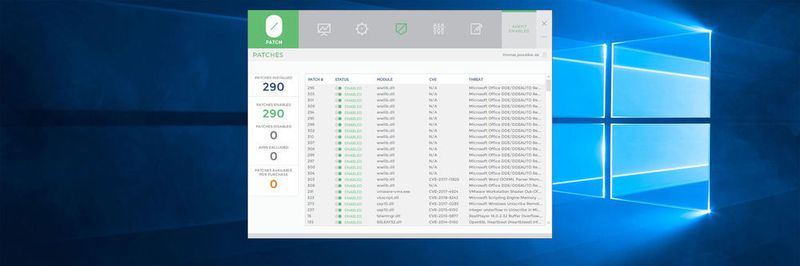

Natürlich ist es auf Unternehmensrechnern nicht sinnvoll im großen Stil einen Patch von Drittherstellern zu veröffentlichen. Allerdings zeigt der Fall auch, dass durch die Community Sicherheitslücken geschlossen werden können, lange bevor Microsoft selbst einen solchen Patch bereitstellt. In Zukunft kann es unter Umständen sinnvoll sein, zumindest in gefährdeten Umgebungen wie Kiosk-Rechnern solche Patches zu installieren. Allerdings besteht hier natürlich die Gefahr, dass unerwartete Komplikationen auftreten. Um Patches von 0Patch zu installieren, ist ein kostenloses Konto notwendig. Auf den entsprechenden PCs wird der 0Patch-Agent installiert. Dieser scannt das Windows-System und kann Patches herunterladen und installieren.

(ID:45481255)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a6/c2/a6c2513dd80fd074600664127715e1fe/0130649790v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/8d/288d3be4ca5b8370139be805ad062997/0130056511v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/eb/efeb11606d0aa9e2cfe51594f75183ac/0130742308v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/07/1307082e4063d3eb4643133e67b02947/0130554631v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/d6/2ed6331cc7ca9ab4ea12cd3246d0f2da/0130374252v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/73/b0737698c01bffce828096309032c85f/0130547557v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/bd/a2bdcca213aa2b874c6e7289b7b9bda9/0130236872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/6e/e26e519ff76693bec7bef7c0a6b39585/0130399340v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0a/74/0a74c3714733ee1150695c07122016d4/0130708767v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/c2/36c2b3ad18b26c71518d7dd219106338/0130706037v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/7a/177aa013037ddeab6caab9b8e0501772/0130577893v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/56/a9568e19e71f36272b559071914c8a63/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/e0/5ce060d4d2f8c718ecc850759b1b7c4d/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/e5/13e52ba754a65049c995146bac2f5426/0130048944v2.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/a3/8ba3bc52658e2d7fcd12ab6af3fc1730/0128568260v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/c0/99c0503e1376029ac450247220ad4c16/0126593157v1.jpeg)