So funktioniert die Opensource-Netzwerkanalyse Erste Schritte mit Wireshark

Geht es um die Analyse von Netzwerken, gehört die Opensource-Lösung Wireshark zu den bekanntesten Lösungen dafür. Das Tool steht für Netzwerkanalysen auch als portable Version zur Verfügung.

Anbieter zum Thema

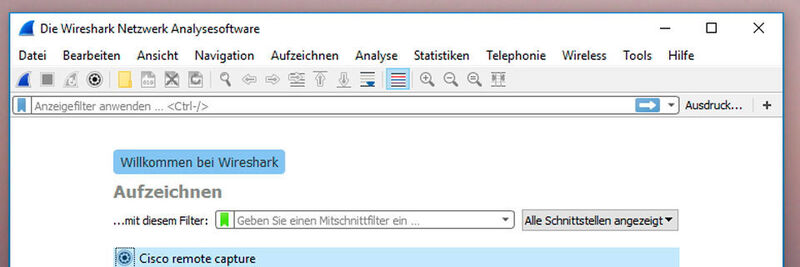

Wireshark steht für Windows, Linux und macOS X zur Verfügung. Für Windows stellen die Entwickler auch eine portable Version bereit. Nach dem Extrahieren kann Wireshark ohne Installation genutzt werden. Allerdings ist eine Installation meistens besser, da so mehr Funktionen genutzt werden können und Anfänger schneller mit dem Programm zurechtkommen (siehe Abbildung 1).

Im Rahmen der Installation wird zusätzlich die kostenlose Opensource-Erweiterung WinPcap benötigt. Diese wird automatisch mit installiert. Neben der Überwachung von Netzwerken lassen sich mit Wireshark auch Probleme mit USB-Geräten beheben. Dazu wird auf dem Rechner auch noch die Erweiterung USBPcap installiert.

Für den Betrieb in Linux werden zahlreiche Distributionen zur Verfügung gestellt. Vor allem Debian, Ubuntu, Arch Linux, Gentoo, openSUSE, Red Hat, Fedora und Slackware gehören zu den unterstützten Systemen. Wireshark steht auch über die Live-DVD „Kali“ https://www.kali.org zur Verfügung. In diesem Fall muss keine Installation erfolgen, sondern der Rechner mit der DVD gestartet werden.

Benutzeroberfläche verstehen

Nach dem Start der grafischen Oberfläche von Wireshark stehen Administratoren zahlreiche Optionen zur Verfügung. In der Titelleiste sind Informationen zu den aktuellen Scanvorgängen und die Version von Wireshark zu sehen. Darunter zeigt das Tool die Menüleiste mit den verschiedenen zur Verfügung stehenden Befehlen an (siehe Abbildung 2). Besonders wichtig sind an dieser Stelle die Menüpunkte Datei, Bearbeiten und Aufzeichnen. Darunter ist die Symbolleiste zu finden, in der die wichtigsten Befehle zur Steuerung der Scanvorgänge zu sehen sind (siehe Abbildung 2).

Unter der Symbolleiste ist die Filterleiste zu sehen. An dieser Stelle können Administratoren nach Scanvorgängen auch nach bestimmten Inhalten suchen. Der obere Teil des Hauptfensters zeigt wiederum die Scanergebnisse in Echtzeit an. Hier sind in verschiedenen Spalten Informationen zu Paketen zu sehen. Unterhalb der mitgeschnittenen Anzeige der Pakete sind die Inhalte eines Paketes zu sehen, wenn Administratoren ein Paket anklicken.

Scannen in der grafischen Oberfläche

Das Scannen des Netzwerks erfolgt in einer grafischen Oberfläche (siehe Abbildung 3). Sobald der Scanvorgang gestartet wurde, zeigt Wireshark im Fenster bereits Informationen an (siehe Abbildung 4). Die Optionen der einzelnen Scanvorgänge werden in der grafischen Oberfläche Über „Aufzeichnen\Optionen“ gesteuert (siehe Abbildung 5).

Nach dem Start von Wireshark kann eine erste Aufnahme recht schnell erfolgen, in dem auf „Aufzeichnung von Paketen starten“ geklickt wird. Anschließend beginnt die Software bereits mit der Aufzeichnung. Beim Starten der Aufzeichnung kann ausgewählt werden, welche Schnittstelle aufgezeichnet werden soll.

Die Aufzeichnung lässt sich über das Menüband beenden. Anschließend können die Daten analysiert werden. Einzelne Pakete lassen sich mit „Bearbeiten\Paket finden“ oder „Edit\Find Packet“ finden. Im Rahmen des Suchfensters kann ausgewählt werden, wo der gesuchte Text in den mitgeschnittenen Daten gesucht werden soll (siehe Abbildung 6). Hier bietet es sich meistens an die Option „Paketdetails“ auszuwählen.

Scanvorgänge im Detail steuern

Über „Aufzeichnung\Optionen“ lassen sich umfangreiche Einstellungen für Scanvorgänge vornehmen. Auf verschiedenen Registerkarten stehen die Optionen zur Steuerung des aktuellen Scanvorgangs zur Verfügung. Auf der Registerkarte „Eingabe“ wird zunächst festgelegt welche Schnittstelle überwacht werden soll (siehe Abbildung 7).

Wichtig ist die Aktivierung der Option „Promiskuitiven Modus für alle Schnittstellen aktivieren“. Mit dieser Option wird festgelegt, dass Wireshark nicht nur die Pakete aufzeichnet, die für den PC bestimmt sind, auf dem die Software installiert ist, sondern alle Pakete, die durch die Netzwerkkarte laufen.

Über „Capture filter“ oder „Mitschnittfilter für die ausgewählte Schnittstelle“ kann festgelegt werden, welche Daten mitgeschnitten werden sollen. Dazu müssen die einzelnen Daten einfach als Liste aufgenommen werden, zum Beispiel „ip host“. Durch einen Klick auf „Schnittstellen verwalten“ können einzelne Schnittstellen von der Auswahl der Schnittstellen ausgenommen werden. Über die Registerkarte „Entferne Schnittstellen“ lassen sich Wireshark-Installationen auf anderen Rechnern im Netzwerk steuern (siehe Abbildung 8).

Auf der Registerkarte „Ausgabe“ kann festgelegt werden, wie die Daten aufgezeichnet werden (siehe Abbildung 9). Hier wird zum Beispiel gesteuert in welchen Abständen eine neue Aufzeichnungsdatei angelegt werden soll, und welches Format dabei eingesetzt wird. Generell sollte hier die Option auf „pcap-ng“ gesetzt werden. Es besteht die Möglichkeit, ab einer bestimmten Größe oder nach einer bestimmten Zeit eine neue Datei zu erstellen. Durch Aktivierung der Option „Ringpuffer“ kann festgelegt werden, dass ältere Dateien automatisch überschrieben werden.

Auf der Registerkarte „Optionen“ kann festgelegt werden, wann der Mitschnitt (Capture) automatisch beendet werden soll. Außerdem kann hier detailliert festgelegt werden, wie Daten mitgeschnitten werden sollen. Durch Aktivierung der Option „Netzwerknamen auflösen“ werden nicht nur IP-Adressen mitgeschnitten, sondern es findet auch eine Auflösung nach Hostnamen statt. Durch die Option „Transportschichtnamen auflösen“ zeigt Wireshark nicht nur die Ports an, sondern auch den Namen des Dienstes, der diesen Port nutzt. Durch die letzteren beiden Optionen wird die Übersicht des Mitschnitts also deutlich erhöht.

(ID:44894509)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/32/69/3269eeebf27d7b8351d3735f75fee835/0130368473v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/23/c82308d39ba056b2e2806e160a7a5d37/0130998029v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/3b/423b6be5bae377d3225c8efeff74f860/0130839691v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/18/9c/189c0d22c297f44cbb4561dad9125b23/0130709162v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/4f/194f7a7aacc5be512137e9903e7b9393/0130719515v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/29/e5297e45d3e48536e75a8e17432168bf/0130942356v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1286200/1286222/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1286200/1286223/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1286200/1286224/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1286200/1286225/original.jpg)

:quality(80)/p7i.vogel.de/wcms/89/97/8997b4ac715cc0e2f520f66636f98954/0125079931v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/31/4131a45084a47e14cf5abac95b596231/0128075274v1.jpeg)