Alles andere als ausgezeichnet HTML5 bietet neue Angriffsflächen

HTML5 ist zwar eine leistungsfähige Entwicklungsgrundlage für flexible Client-seitige Web-Applikationen, bietet jedoch auch neue Angriffsflächen. Auf einer Sicherheitskonferenz, die Mitte Mai in San Francisco stattfand, zeigte eine Security-Expertin sowohl die Schwachstellen als auch geeignete Gegenmaßnahmen.

Anbieter zum Thema

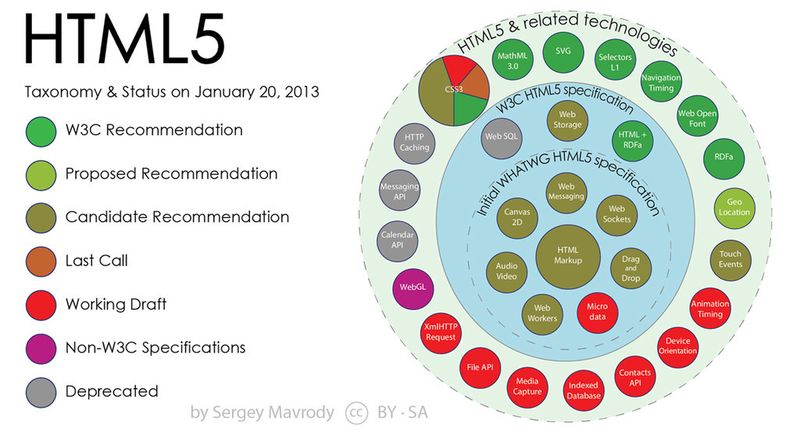

Viele Browser unterstützen bereits HTML5, obwohl die offizielle Freigabe durch das W3C (World Wide Web Consortium) noch aussteht. Die neueste Version der Auszeichnungssprache bietet eine Reihe von Funktionen, um die Erstellung von interaktiven Mashup-Applikationen für das Web zu vereinfachen.

Merkmale wie iFrame-Sandboxing, Programmierschnittstellen für XMLHttpRequest und Web Storage, quellenübergreifendes Teilen von Ressourcen sowie erweiterte Markup-Möglichkeiten sind Merkmale einer leistungsfähigen Client-seitigen Entwicklungsumgebung.

Aufgrund der neuen Funktionen bietet die jüngste Version des De-facto-Standards zur Webseiten-Entwicklung aber auch einige Angriffsflächen. Prajakta Jagdale, eine Security-Expertin bei HP Fortify Software Security Research, hat die HTML5-basierten Sicherheitslücken mit teils bekannten Angriffsmethoden konfrontiert.

Cross-Site Request Forgery

Schutzmaßnahmen gegen Cross-Site Request Forgery (CSRF), dem Fälschen von Anfragen unterschiedlicher Sites mithilfe verschleierter Token, lassen sich mitunter völlig nutzlos machen. Hierfür können sich Cyberkriminelle besipielsweise die Funktion des quellenübergreifenden Teilens von Ressourcen (Cross-Origin Resource Sharing, CORS) zunutze machen.

Mit CSRF erschleichen sich Angreifer höhere Benutzerrechte, um so eine falsche Identität mit entsprechenden Zugriffsrechten vorspiegeln zu können. Man muss also die Verschleierung der Tokens beseitigen, um den wahren Ursprung des Tokens mit dem vorgespiegelten „legitimen“ Ursprung vergleichen zu können.

Unterschieden sich die Herkunftsangaben, liegt eine Fälschung durch CSRF vor. Header-Angaben helfen laut der Jagdale zwar, als besser geeignete Sicherheitsmaßnahme empfählen sich aber Einmal-Token.

(ID:42304348)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/3a/783a9d4898b80a7a6865ef4eb1b7ed7a/0131080475v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/95/8c952169f3c1d02127180ede18de651a/0130535511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/5c/c05c213406b4577e75095368324d263a/0130849972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fd/d2/fdd258ada894ddc5724a5e1fe2906c9f/0130412124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/49/7949c554b8b44ff842447cea44401824/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/82/1b82f6c30153361498d21d56d8a0a44e/0130843915v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:quality(80)/p7i.vogel.de/wcms/c6/7e/c67ee3c3d518dfe5a48378e20a95fde5/0129075400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/a7/d3a7e2e172c47f5b9fee4e823bb28873/0127619796v2.jpeg)