Cyber Security Industrie-Computersystem IRMA stoppt und entschärft Risiken

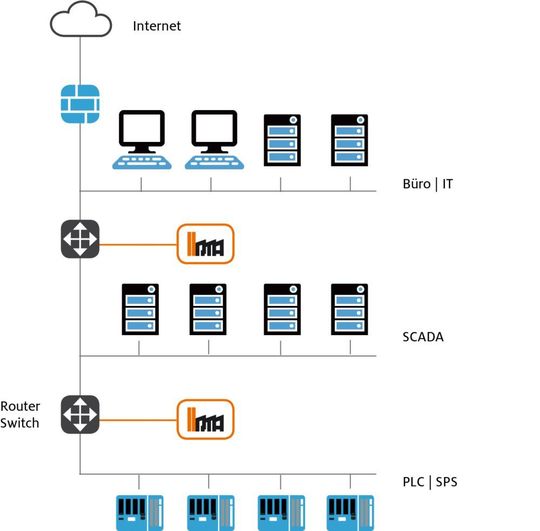

Wie kann man SCADA und Automatisierungsgeräte bis in die Feldebene schützen, wenn Firewalls und VPN nicht mehr ausreichen? Mit dem Industrie-Computersystem IRMA können Cyberangriffe schnell identifiziert und abgewehrt werden.

Anbieter zum Thema

Der Schutz vor Cyberattacken, die Umsetzung des IT-Sicherheitsgesetzes oder die unternehmerische Verantwortung für die Verfügbarkeit von Produktionsanlagen sind mehr denn je die aktuellen Anforderungen. IT-Security-Experten sind sich einig, dass IT-Systeme und insbesondere Automatisierungsanlagen in der Produktion gegen die aktuellen Angriffsmethoden nicht mit traditionellen Security-Lösungen zu schützen sind. Diese Angriffsmethoden, sogenannte Advanced Persistent Threats (APT), werden aus intelligenten Angriffsmodulen auf lohnenswerte Zielsysteme konfektioniert. Aber wie schützt man den Bereich SCADA und die Automatisierungsgeräte bis in die Feldebene? Manipulationen, Vorbereitungen oder die Durchführung von Cyberangriffen lassen sich nur durch ein kontinuierliches Monitoring der IT-Assets und Datenkommunikation in Echtzeit erkennen.

Entscheidungen über die maßgeblichen Aktionen, die den Angriff stoppen und die Auswirkungen entschärfen, können so verzögerungsfrei getroffen werden. Des Weiteren ist es wirtschaftlich zu beachten, dass die Einrichtung keine beratungsintensiven Vorabanalysen der Infrastruktur sowie aufwändige Konfigurationen der Security-Lösung notwendig macht. Man kann aber nur schützen, was man kennt: Daher ist es wichtig, die IT-Assets und Kommunikationen aktuell zu scannen und zu dokumentieren. Jedoch: Dies muss passiv erfolgen. Profinet, Modbus TCP, Ethercat und Co. sind spezielle Protokolle auf Basis des Industrial Ethernets für die Anforderungen der zeitkritischen Datenkommunikation in Produktionsanlagen. Jede zusätzliche Aktivität im Produktionsnetz kann diese Kommunikation stören oder Systeme zu Fehlfunktionen bis hin zum Ausfall veranlassen. Daher ist das passive Scannen und Überwachen des Produktionsnetzes wesentlich zu beachten. Für den ordnungsgemäßen Betrieb ist zudem die Beurteilung und das Managen von Unternehmensrisiken eine notwendige Aufgabe. Dies gilt insbesondere für die Automatisierung der Produktionsanlagen. Effizient auf Basis der erkannten und überwachten IT-Assets und deren Kommunikation, lässt sich das Risikomanagement einfach durchführen und dokumentieren. Änderungen in der Automatisierung werden sofort angezeigt und das Risiko kann neu beurteilt werden. Notwendige Maßnahmen, z.B. Umsetzungen von Sicherheitsfunktionen oder Anpassung der Sicherheitssysteme, sind gezielt und wirtschaftlich umsetzbar.

Security einfach und schnell integrieren

Um einen wirkenden Schutz zu bekommen, sind zwei weitere Faktoren wesentlich:

- Damit der Schutz schnell erreicht wird, muss die Lösung ohne aufwändige Vorab-Analysen, Konzepte und Aufwände in den Betrieb integrierbar sein. D.h., die Anschaltung muss passiv an das vorhandene Automatisierungsnetz erfolgen, die IT-Infrastruktur sollte selbstlernend identifizierbar, kontinuierlich überwachbar und beurteilbar sein.

- Des Weiteren sollte die Bedienung auch für Nicht-IT-Security-Fachleute möglich sein und sich in die Betriebsprozesse integrieren lassen. Also eine Übersicht zu vorhandenen, neuen und verlorenen IT-Assets und deren Kommunikationen bieten. Daraus resultieren strukturierte Informationen als Benachrichtigung oder Alarm in Folge einer Anomalie.

Firewall und VPN reichen nicht aus

Vorhandene IT-Sicherheitsvorkehrungen in Produktionsanlagen werden überwiegend nach dem Prinzip der Perimeter-Sicherheit mit Firewalls und VPNs realisiert. Dies bedeutet, es werden wie mit einem Zaun oder Graben einzelne Bereiche voneinander abgetrennt, die untereinander nur zulässige Kommunikationsverbindungen erlauben. Solche Sicherheitselemente, die Datenverbindungen analysieren, sie präventiv zulassen oder gegebenenfalls blockieren, sind jedoch nicht mehr ausreichend. Denn heutige Angriffsmethoden umgehen diese vermeintliche Sicherheit gezielt – z.B. durch „drive by“. Dabei wird der Schadcode quasi „huckepack“ in zugelassenen Verbindungen mittransportiert und kann die Grenzen ungehindert passieren. Des Weiteren besteht eine zunehmende Gefahr durch mobile Endgeräte. Außerhalb des Unternehmens genutzte Laptops der Mitarbeiter und Servicetechniker sowie Smartphones und Tablets werden oft schnell und unbemerkt während der Benutzung im Internet infiziert. Mit den infizierten mobilen Endgeräten gelangen die Werkzeuge der Angreifer dann unbemerkt von den Firewalls oder innerhalb der VPNs in die Produktionsanlage und können sich dort unbeobachtet ausbreiten.

Abhilfe schaffen können die IRMA-Applikationen von Videc Data Engineering. Sie überwachen momentan in Branchen wie der Wasserwirtschaft, Stadtwerken oder Offshore-Windenergie die IT-Netzwerke. Für 2018 ist von Videc eine weitere Ausweitung auf Pharma, Chemie und Logistik geplant.

Dieser Beitrag erschien zuerst auf unserem Partnerportal elektrotechnik. Verantwortliche Redakteurin: Sariana Kunze.

* *Dieter Barelmann, Geschäftsführer, Videc Data Engineering

(ID:45273673)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/8c/1b8c9daac953cdc1626e92fc5b1dbef6/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/82/6e82fdbb739cd087a830e083304efddd/0131257592v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/5e/065e92af5e901aebe20227cc6ff5ede5/0131694546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/96/e2964b14fad79c176076050c1c3fb7c8/0131694920v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/eb/93eb3147fbb7a93702638c0baa15aa5d/0131538616v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1389100/1389146/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1389100/1389147/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1389100/1389149/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1389100/1389150/original.jpg)

:quality(80)/p7i.vogel.de/wcms/00/56/00561a626aee6d4a8014b44645d38cad/0129923840v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/fd/31fd84fee4ddd5b256657ba088566471/0124908661v1.jpeg)