Quelloffene Security-Werkzeuge bei Twitter Open Source Tools schützen Twitter

Der Kurznachrichtendienst Twitter arbeitet mit seinen 450 Entwicklern hart daran, Schwachstellen in seiner Cloud-Software zu beseitigen. Die Programmierer setzen vorhandene und selbstentwickelte Opensource-Werkzeuge ein, um ihre Software sicherer zu machen.

Anbieter zum Thema

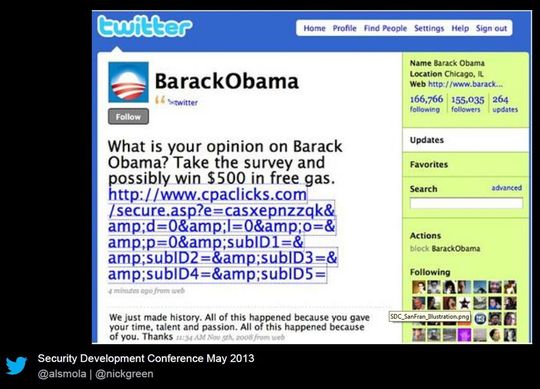

Twitter ist das einzige mir bekannte US-Unternehmen, das von allerhöchster Stelle, nämlich der Federal Trade Commission, dazu verdonnert wurde, auf 20 Jahre hinaus alles Notwendige zu unternehmen, um einen weiteren Vorfall wie das Hacken des Twitter-Accounts des US-Präsidenten zu verhindern. Dieser peinliche Vorfall soll sich nie wiederholen.

Also setzten die mit der Security betrauten Programmierer wie Green und Smolen selbstentwickelte Opensource-Werkzeuge ein, um Schwachstellen zu finden, den Exploit zu verhindern, die Sicherheitslage permanent zu überwachen und auf Vorfälle schnellstens zu reagieren.

Höchst interessant ist dabei ihr eigenes Dashboard, um all diese Tools unter einen Hut zu bringen. Das Security Automation Dashboard (siehe Bilderstrecke) trägt die Abkürzung SADB und wird "sad bee" ausgesprochen - und auch so graphisch symbolisiert. Seine Aufgabe: diejenigen Mitarbeiter zu informieren, die alles über den Sicherheitsstatus von Twitter wissen müssen.

Die "traurige Biene" ist nichtsdestotrotz sehr fleißig, denn sie lässt folgende fünf Werkzeuge für sich rackern:

(ID:40202720)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/86/6a861de7e843b252af55a156f4379ccb/0131643049v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/21/6621115267ba589358c5a1e9d11f12aa/0131538617v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/f5/04/f5042ca90c17b708455122a21b27ea41/0124316477v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/da/f0da38d80ee59186b3568fff81976c18/0127189701v1.jpeg)