BalaBit Blindspotter Sicherheit durch Verhaltensanalyse

Sicherheitstools erkennen Netzwerkangriffe normalerweise durch vorher definierte Regeln oder festgelegte Suchmuster. Blindspotter von BalaBit geht jetzt mit der Analyse des Anwenderverhaltens und der intelligenten Erkennung von Verhaltensanomalien interessante, neue Wege.

Anbieter zum Thema

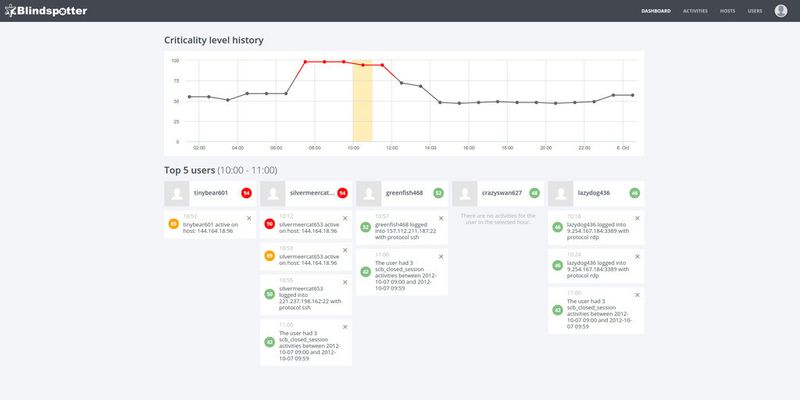

Mit Blindspotter lassen sich alle Aktionen von IT-Nutzern in Echtzeit nachverfolgen und visualisieren. Unternehmen erhalten damit einen detaillierten Überblick, was sich wirklich in ihren Netzwerken abspielt. Es werden dabei nutzerbezogene Ereignisse („Events“) und Anwenderaktionen im Rahmen einer Session erfasst und untersucht – und zwar in Echtzeit bzw. nahezu in Echtzeit. Anschließend vergleicht Blindspotter diese Aktionen mit den normalen Aktivitäten des Nutzers oder seiner Kollegen, um außergewöhnliche Verhaltensmuster zu identifizieren. Das können beispielsweise Login-Vorgänge von Administratoren außerhalb der Arbeitszeiten sein.

Blindspotter ist sogar in der Lage, verdächtige Aktionen bis hinab auf die Ebene der eingegebenen Systembefehle zu erkennen. Verwendet ein Administrator beispielsweise plötzlich Kommandos, auf die er im Normalfall nicht zurückgreift, informiert Blindspotter das IT-Sicherheitsteam. Die Lösung kann auch umgehend nach Erkennen einer potenziellen Gefahr automatisch Gegenmaßnahmen einleiten, um schädlichen Auswirkungen jeder Bedrohung in engen Grenzen zu halten.

Identifizierung gekaperter User-Accounts

Die Aktivitäten eines Angreifers, der sich Zugang zu einem Nutzerkonto verschafft hat, unterscheiden sich in erheblichem Maße von denen des rechtmäßigen Users. So versuchen Hacker in der Regel, sich einen Überblick über das IT-System und das Unternehmensnetz zu verschaffen. Er greift beispielsweise auf andere IT-Systeme zu, um darüber Zugang zu weiteren IT-Diensten zu erhalten, oder er lädt große Mengen von Daten herunter, die für ihn von Wert sind. Blindspotter erkennt solche anormalen Vorgänge und alarmiert die zuständigen IT-Sicherheitsfachleute.

Schutz vor dem Missbrauch privilegierter Zugriffsrechte

Mithilfe von Blindspotter lassen sich auch Nutzer identifizieren, die erweiterte Zugriffsrechte dazu missbrauchen, um Unternehmensdaten zu entwenden oder um auf Geschäftsdaten zuzugreifen beziehungsweise Informationen zu kopieren, die für ihre beruflichen Aufgaben nicht relevant sind. Auf diese Weise verhindert das Tool Datendiebstähle durch interne User.

Absicherung von automatisierten System-Accounts

Automatisierte System-Accounts werden von Administratoren oft eingerichtet, um regelmäßig anstehende Standardaufgaben durchzuführen. Dazu gehört das Sichern von Datenbanken, aber auch der Neustart von Services außerhalb der Arbeitszeiten. Automatisierte System-Accounts sind eine Arbeitserleichterung für Administratoren. Allerdings nutzen viele Systemverwalter ihre eigenen Zugangsdaten, wenn sie solche Accounts einrichten. Das ist ein Sicherheitsrisiko. Denn wenn ein solches Script gehackt wird, fallen dem Angreifer nicht nur die Login-Daten des Administrators in die Hände, sondern er erhält auch Zugriff auf alle IT-Dienste, die der IT-Fachmann verwaltet. Blindspotter ist in der Lage, zwischen Accounts zu differenzieren, die tatsächlich von Scripts für automatisierte Administrationsaufgaben genutzt werden oder aber von Menschen.

Analyse von Bildschirminhalten

In Verbindung mit der Shell Control Box (SCB), BalaBits Appliance für das Monitoring der Aktivitäten privilegierter IT-Nutzer, kann Blindspotter Bildschirminhalte untersuchen. Das gilt für eingegebene Befehle, Programme, die gestartet werden und Textinformationen, die auf dem Display erscheinen. Auf diese Weise lassen sich Anomalien erkennen, die auf eine APT oder den Missbrauch von privilegierten Nutzerrechten hinweisen.

Zoltán Györkő, CEO von BalaBit, kommentiert die Markteinführung von Blindspotter: „Es ist eine Tatsache, dass die meisten Unternehmen und Organisationen mit Sicherheitsbedrohungen konfrontiert sind, die innerhalb des Perimeters angesiedelt sind. Dies kann ein Cyber-Krimineller sein, der sich Zugang zu einem internen Account verschafft hat oder ein Insider, der es auf den Diebstahl von Unternehmensdaten abgesehen hat. In der Vergangenheit war es extrem schwer, solche Angriffe zu erkennen. Blindspotter schließt diese Sicherheitslücke und bietet einen umfassenden Schutz für unternehmenskritische Daten, ohne dass die Geschäftsaktivitäten dadurch beeinträchtigt werden.“

(ID:43504307)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/images.vogel.de/vogelonline/bdb/896600/896634/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/896600/896636/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/896600/896638/original.jpg)

:quality(80)/p7i.vogel.de/wcms/ec/fd/ecfda2e591237d916839878b1f53a7c7/0128563358v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/5d/fa5de0b37afb788ded64ccc0ca5ba57e/0126723585v1.jpeg)