Applikationssicherheit Vier Erfolgsfaktoren für mehr Container-Sicherheit

Die Container-Technologie beeinflusst immer stärker die Art und Weise, wie Unternehmen Applikationen entwickeln und betreiben. Entscheidend für die weitere Verbreitung ist aber die Sicherheit. Sie muss als einer der zentralen Punkte im traditionellen Applikationslebenszyklus umgesetzt werden.

Anbieter zum Thema

Applikations-Container lassen sich einfach zwischen Entwicklungs-, Test- und Betriebsumgebungen portieren. Somit versprechen sie einerseits eine schnellere und kostengünstigere Entwicklung. Auf der anderen Seite entstehen durch die zunehmende Verbreitung der Container in Unternehmen spezielle Herausforderungen.

Dies gilt insbesondere in Bezug auf die Sicherheit, wie eine von Red Hat bei Forrester Research in Auftrag gegebene Studie verdeutlicht: 53 Prozent der Entscheider aus den Bereichen IT-Betrieb und Softwareentwicklung nannten Sicherheitsbedenken als größtes Hindernis bei der Einführung von Applikations-Containern.

Vier wesentliche Erfolgsfaktoren können für mehr Container-Sicherheit sorgen:

1. Vertrauenswürdige Quellen verwenden

Deutlich mehr als 30 Prozent der offiziellen Images im Docker Hub enthalten einer Studie von BanyanOps zufolge Sicherheitslücken mit einer hohen Priorität. Eine Zertifizierung, beispielsweise in Form einer digitalen Signatur, erhöht das Sicherheitsniveau. Sie belegt, wer den Applikations-Container für welchen Zweck erzeugt hat.

Wer über einen Herkunftsnachweis für ein Kunstwerk oder eine Antiquität verfügt, kann seine Authentizität oder Qualität überprüfen. Ähnlich sollte es auch mit Applikations-Containern sein. Enthalten sie ungeprüfte Inhalte, kann das in einem Rechenzentrum einen weit größeren Schaden verursachen als ein gefälschtes Bild an der Bürowand.

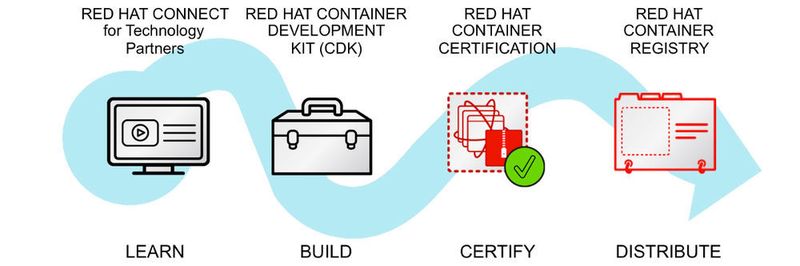

Daher arbeiten Red Hat und andere führende Unternehmen aus der IT-Industrie an der Etablierung von Standards und Praktiken zur Zertifizierung. Diese stellen sicher, dass

- alle Komponenten aus einer vertrauenswürdigen Quelle stammen,

- die Container-Hosts nicht manipuliert wurden und auf dem neuesten Stand sind,

- das Container-Image bezüglich der Plattformkomponenten und der -Layer keine bekannten Sicherheitslücken aufweist,

- die Applikations-Container untereinander kompatibel sind und in zertifizierten Host-Umgebungen eingesetzt werden können.

2. Inhalte der Applikations-Container prüfen

Die Verifizierung der Herkunft eines Applikations-Containers ist ein guter Anfang, aber die Überprüfung der Inhalte ist fast noch wichtiger. Ähnlich wie Deep Packet Inspection die Netzwerkpakete im Hinblick auf gefährliche Inhalte analysiert, untersucht Deep Container Inspection (DCI) den Content von Containern. Diese Funktionalität ist unerlässlich. Denn der Einblick in den Programmcode spielt eine entscheidende Rolle für hohe Sicherheit während der Entwicklung und beim Betrieb.

(ID:43874930)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/93/4293c674654b40ba6e5bb2b7eb53ee8a/0131572822v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/55/d5/55d511570d865c071493c781c7d9c982/0131583413v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/21/5a/215a4ae8f72644cf33b313e97216b154/0130985818v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/bd/9fbd70488e5c87d28c8081781a6fc5ff/0131015676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fc/01/fc016d8ed64eb1c4a329dd81c37e4d37/0131281339v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/0e/45/0e4529642f3eaa1842f94914597483f9/0125189372v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/36/3036cc4341d97f6199ebf92562a18782/0127561631v2.jpeg)