Elcomsoft Phone Breaker Authentication Token zur iCloud auslesen

Wer seine iCloud mit einem starken Passwort schützt, sorgt für ein Grundmaß an Sicherheit. Ein Allheilmittel im Bemühen um Datensicherheit ist das sichere Kennwort aber nicht. Dieser Beitrag zeigt, wie man mit dem Elcomsoft Phone Breaker, einem IT-Forensik-Tool, auf iCloud-Backups zugreifen kann.

Anbieter zum Thema

IT-forensische Software wie der Elcomsoft Phone Breaker (EPB) fallen in die Kategorie der Hacking-bzw. Cracking-Tools. Deshalb dürfen sie bei Auslesen der Zugangsdaten Dritter nur mit Erlaubnis des Betroffenen zum Einsatz kommen. Ausgenommen davon sind freilich deutsche Behörden, die dieses und andere Tools mit richterlicher Genehmigung verwenden dürfen.

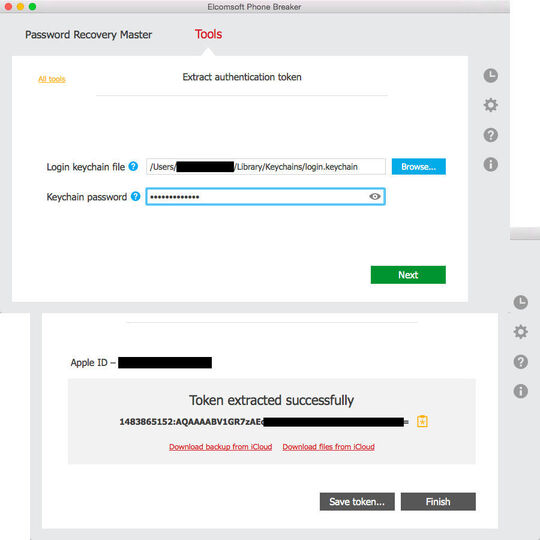

Der Elcomsoft Phone Breaker (EPB) ist eine Software, die von Ermittlungsbehörden insbesondere für den Zugriff auf iOS-Geräte verwendet wird. Beispielhaft zeigen wir in diesem ersten von zwei Beiträgen, wie sich der Authentifizierungstoken zur iCloud auslesen lässt. Damit erhält man Zugriff auf komplette iCloud-Backups, Apple ID und Passwort werden hierzu nicht benötigt.

Möglich ist dies, wenn auf Zweitgeräten wie einem Desktop-Rechner ebenfalls ein Zugriff auf die iCloud eingerichtet wurde. Damit der Anwender nicht bei jedem Desktop-Zugriff auf die iCloud das Passwort erneut eingeben muss, speichern Programme wie das iCloud Control Panel entsprechende Authentifizierungstoken lokal auf der Festplatte. Besteht nun Zugriff auf diese Programme, besteht auch Zugriff auf diese Token.

Der Vorteil für Ermittler ist zweierlei. Zum einen besteht oftmals Zugang zu einem entsprechenden Desktop-Rechner auch dann, wenn die Zielperson samt iPhone nicht auffindbar ist, und zum anderen werden bei Zugriff mittels Token von Apple keine Benachrichtigungen an den Nutzer verschickt. Ganze Backups können heruntergeladen werden, ohne dass die Zielperson je davon erfährt.

Die folgende Bildergalerie zeigt, wie sich der Elcomsoft Phone Breaker den Desktop-Zugriff zunutze macht.

* Matthias Dürrschmied ist freier IT-Journalist.

(ID:43730782)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/32/69/3269eeebf27d7b8351d3735f75fee835/0130368473v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/23/c82308d39ba056b2e2806e160a7a5d37/0130998029v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/3b/423b6be5bae377d3225c8efeff74f860/0130839691v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/a8/9ca85700c5158f8259ca5f15af39d229/0130957203v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/18/9c/189c0d22c297f44cbb4561dad9125b23/0130709162v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/03/e60388fbfece901baadbf4cf8a009e99/0130759963v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/f6/fbf66d9b9550730336edaa16fd72ad2d/0130917276v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/4f/194f7a7aacc5be512137e9903e7b9393/0130719515v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/29/e5297e45d3e48536e75a8e17432168bf/0130942356v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/951500/951546/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/951500/951547/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/951500/951548/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/951500/951549/original.jpg)

:quality(80)/p7i.vogel.de/wcms/e2/c5/e2c514af56e6dc22d27b814facfba44e/0124650135v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/a2/48a249f144445ea4b60d3e7a0032234f/0129122718v1.jpeg)