Netzwerksicherheit Cyber Kill Chain als Basis für mehrstufigen Schutz

Die Cyber Kill Chain zur Abwehr von Netzwerk-Attacken besitzt offenkundige Schwachstellen. Trotzdem kann das von Lockeed Martin propagierte Kill-Chain-Modell immer noch als ordentliches Fundament für mehrstufige Sicherheitskonzepte dienen.

Anbieter zum Thema

In den USA hat jeder, der sich ernsthaft mit dem Thema IT-Sicherheit beschäftigt, schon einmal von der Cyber Kill Chain von Lockheed Martin gehört. Inzwischen hält der Begriff auch Einzug in das Vokabular der hiesigen Security-Experten. Dabei wird der im Jahr 2011 veröffentlichte Ansatz, der der Entschärfung hochentwickelter Netzwerkattacken dienen soll, durchaus heiß diskutiert.

Das Kill-Chain-Prinzip wurde lange Zeit überschwänglich als optimale Lösung zur Gewährleistung robuster Security-Architekturen in IT-Abteilungen angepriesen. Aufgrund der sich konstant weiterentwickelnden Technologien verwundert es allerdings kaum, dass inzwischen auch berechtigte Kritik geäußert wird. Immer häufiger ist zu hören, dass es dem Modell an entscheidenden Details fehle.

Die Effektivität bei spezifischen Attacken – beispielsweise durch Advanced Persistent Threats – steht demnach zur Debatte. In diesem Zusammenhang können jedoch ein paar wenige Optimierungen dazu beitragen, die Kill Chain praxisnaher zu gestalten.

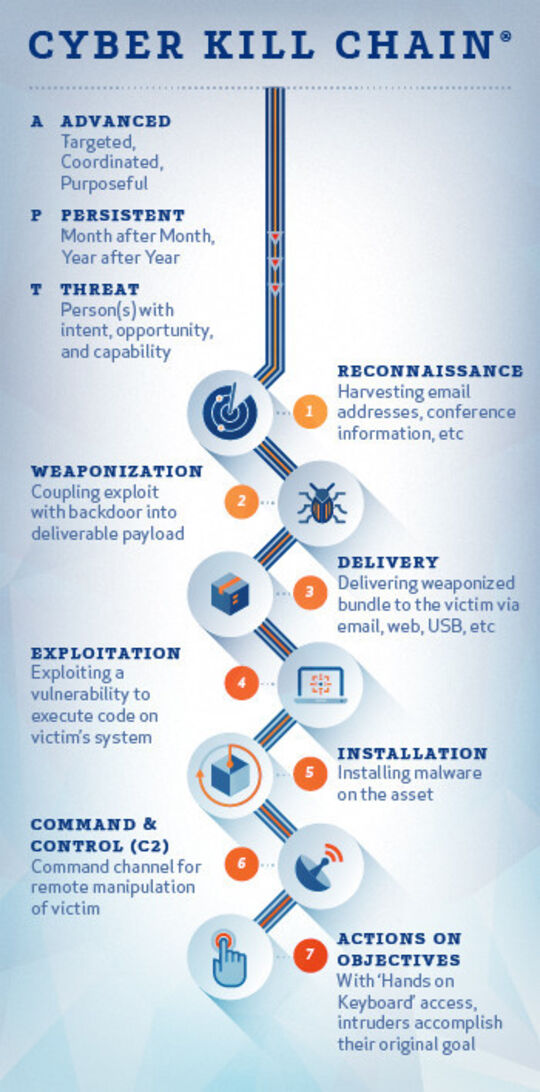

Um auch besonders hinterlistige Angreifer erfolgreich abwehren zu können, reichen drei einfache Schritte zur Weiterentwicklung aus. Die Erweiterung nennen wir an dieser Stelle Kill Chain 3.0. Zunächst aber zum originären Modell, das einen externen Netzwerkübergriff in die folgenden sieben Phasen unterteilt:

- 1. Auskundschaftung: Sammeln von Informationen zum Zielobjekt (E-Mailadressen, Arbeitsroutinen, Organisationsstrukturen etc.) mithilfe verschiedener Techniken

- 2. Bewaffnung: Auswahl der passenden Angriffsroute und des geeigneten Werkzeugs

- 3. Zustellung: Verteilen der schädlichen Inhalte über bereitstehenden Übertragungsweg (E-Mail, Web, USB-Stick etc.)

- 4. Zugriff: Ausnutzen vorhandener Schwachstellen, um Schadsoftware zu aktivieren

- 5. Installation: Festsetzen der Schadsoftware auf jeweiligem Zielsystem

- 6. Rückkopplung: Kontaktaufnahme der Malware zum Command-and-Control-Server, um dem Angreifer die Kontrolle über das Zielsystem zu ermöglichen

- 7. Zielerreichung: Ausführen des ursprünglichen Plans durch den Angreifer

Aktuell sind an verschiedenen Stellen dieses Modells – wie beispielsweise auf der Stufe der „Bewaffnung“ – keinerlei Möglichkeiten der Verteidigung vorgesehen. Hier ist allein der Angreifer am Zug, dem Angegriffenen sind die Hände gebunden.

Wenn die Kill Chain als Abwehrsystem fungieren soll, ist es wichtig, dass der jeweiligen Aktivität des Angreifers auf jeder einzelnen Stufe etwas entgegensetzt werden kann. Deshalb gilt es, unnötige Glieder aus der Kette zu entfernen und stattdessen Teilschritte zu definieren, welche konkrete Handlungsoptionen zur Gegenwehr umfassen.

(ID:43307138)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/39/4239ef260c7f9ba72203747d0fd19114/0131367424v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/92/b0920e65dc13b130ffc25539e8b26a2b/0131642231v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/08/56/08561843729867306d1012c2c5434fbb/0122408422v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/ed/ededae2833951bada9fcf41cabd46313/0131612903v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/82/04823bb75d3e2cbe43eb9d6de41daea6/0131023976v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d1/73/d1730baea7a15f13c48bffbc142f62c9/0131648362v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/f5/60/f5608f77a50ec07ad70cb9abc8d588b1/0126364909v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/22/ae227d65a122b7023de14dbfe5af40aa/0126637199v2.jpeg)