Tutorial zum Schwachstellen-Scan mit Nessus 5, Teil 1 Einführung in die Funktionen von Nessus

Als Open-Source-Projekt startete der Schwachstellen- und Netzwerk-Scanner Nessus im Jahr 1998 seinen Siegszug. 2005 wurde Nessus von Tenable übernommen, optisch sowie technisch überarbeitet und für den Einsatz in Enterprise-Umgebungen fit gemacht. Wir haben uns die jüngste Version des Vulnerability Scanners angesehen.

Anbieter zum Thema

Die Übernahme des Nessus-Projekts durch Tenable Network Security sorgte für eine Kontroverse in der Community – und resultierte gar in einer Abspaltung des freien Open-Source-Projekts OpenVAS. Herzstück des Vulnerability Scanners sind die Plug-ins, enthalten diese doch alle relevanten Informationen zu etwaigen Schwachstellen.

Es ist kein Wunder, dass sich Tenable für die aktuellen Ausgaben der Plug-ins und den entsprechenden Feed entlohnen lässt: Es gibt drei verschiedene kommerzielle Ausführungen der Nessus-Lizenz: Nessus (Kostenpunkt 1500 US-Dollar pro Jahr), Nessus Enterprise und Nessus Enterprise Cloud (jeweils 5000 US-Dollar pro Jahr).

Für den privaten Einsatz bietet das Unternehmen Nessus Home an, hier dürfen aber maximal 16 IPs gescannt werden. Ein kommerzieller Einsatz ist nicht erlaubt, außerdem fehlen hier einige zusätzliche Features. Eine komplette Übersicht, welche Nessus-Version welche Funktionen beherrscht, ist auf der Nessus-Website hinterlegt.

Für ihr Geld erhalten Kunden einiges: Nicht nur werden Plug-ins und damit die entdeckbaren Schwachstellen regelmäßig und schnell aktualisiert. Nessus ist als Scanner angenehm schnell, verbraucht relativ wenig Ressourcen und lässt sich auf zahlreichen Betriebssystemen installieren.

Voraussetzungen für den Betrieb von Nessus

Während OpenVAS auf Linux beschränkt ist, gibt es die Nessus-Engine installationsfertig für alle gängigen Betriebssysteme. Dazu zählen Windows Vista, 7, 8 sowie Windows Server 2008 und 2012 (wahlweise 32 oder 64-Bit), Mac OS X, FreeBSD und diverse Linux-Distributionen, u.a. Debian, Red Hat/CentOS, SuSE, Ubuntu und Fedora.

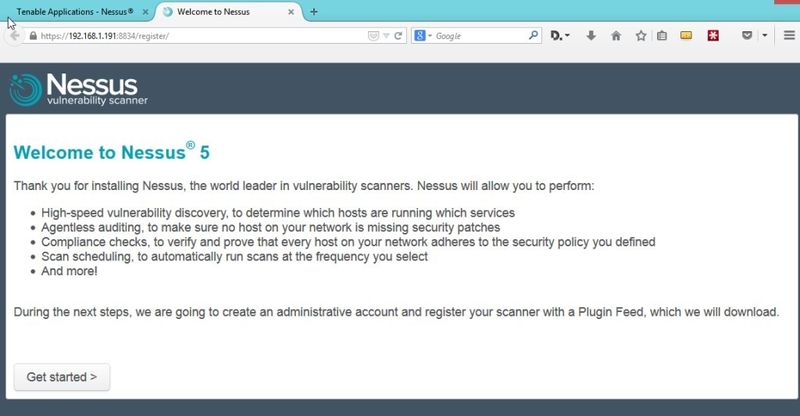

Im Alltag ist es dank der Server-Architektur von Nessus relativ egal, wo im Netzwerk der Scanner installiert ist. Der eigentliche Zugriff erfolgt via Browser, natürlich geschützt durch Nutzernamen und Passwort. Alternativ bietet Tenable für Kunden eine virtuelle Appliance für VMware-basierte Virtualisierungslösungen an, die neben Nessus auch den Passive Vulnerability Scanner und das Security Center enthalten (jedes Produkt muss separat freigeschalten werden).

Die Web-Oberfläche, inzwischen komplett auf HTML5 basierend und mit nahezu jedem Browser-fähigen Gerät kompatibel, wurde von der darunterliegenden Engine entkoppelt und wird parallel entwickelt. Die Nessus-Engine ist inzwischen bei Version 5.2.6 angekommen, die Oberfläche trägt die Versionsnummer 2.3.2. Dazu wurden die Funktionen ziemlich entschlackt und vereinfacht – im Grunde gibt es nur noch die Punkte „Scan“, „Schedule“ und „Policies“.

(ID:42822857)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/86/6a861de7e843b252af55a156f4379ccb/0131643049v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/21/6621115267ba589358c5a1e9d11f12aa/0131538617v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/745000/745095/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/745000/745096/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/745000/745097/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/745000/745098/original.jpg)

:quality(80)/p7i.vogel.de/wcms/2e/64/2e64f1786868756aae4026dd78f920c7/0130120004v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f5/04/f5042ca90c17b708455122a21b27ea41/0124316477v2.jpeg)