OSSEC Host-basiertes IDS auf Open-Source-Basis

Mit OSSEC können Unternehmen ein kostenloses Intrusion-Detection-System aufbauen. Dieses Host-basierte IDS prüft die Dateiintegrität, erkennt Rootkits und alarmiert den Admin, was Echtzeit-Reaktionen ermöglicht. Um die Sicherheit in Netzwerken zu gewährleisten, ist das System ein idealer Einstieg.

Anbieter zum Thema

OSSEC ist ein Host-based Intrusion Detection System (HIDS), welches auf Grundlage verschiedener Quellen mögliche Angriffe auf Netzwerk und Server erkennt. Sobald ein Angriff registriert wird, kann das System entsprechende Warnungen per E-Mail versenden, aber auch selbstständig reagieren. Auf diesem Weg lassen sich selbst Brute-Force-Angriffe verhindern.

Großer Vorteil von OSSEC ist die heterogene Überwachung von Netzwerken. Neben Linux-Servern lassen sich mit der Lösung auch Windows, Mac-OS- und Unix-Server überwachen. Es eignet sich daher hervorragend als zusätzliche Sicherheitslösung in Netzwerken. Alle Möglichkeiten von OSSEC zeigen die Entwickler in der Dokumentation.

Richtig konfiguriert kann die Lösung durchaus auch kommerzielle Antivirus-Lösungen ersetzen, allerdings sollten sich Administratoren in diesem Fall recht gut mit OSSEC auseinandersetzen. Da die Lösung Änderungen in Dateisystemen erkennt – ebenso wie ungewöhnliche TCP-Pakete, neue Ports und Protokolldateien – lassen sich alle Einfallstore von Viren überwachen

OSSEC-Infrastruktur verstehen

OSSEC besteht aus mehreren Teilen. Der Server-Part überwacht das Netzwerk. Hier lassen sich mehrere Informationsquellen hinterlegen. Auf diesen eingebundenen Server-Systemen können Administratoren einen Agenten installieren, der Informationen an den Haupt-Server sendet. Der Server kann durchaus agentenlos arbeiten, liest dann aber auch nicht so viele Informationen ein.

Über Agenten lassen sich auf Windows-Servern zum Beispiel auch die Registry auf Änderungen überwachen. Darüber hinaus kann der HIDS-Server auch Daten aus Protokolldateien von Systemen auslesen. Alle diese Daten aggregiert der Server und führt im Alarmfall Aktionen oder Benachrichtigungen aus.

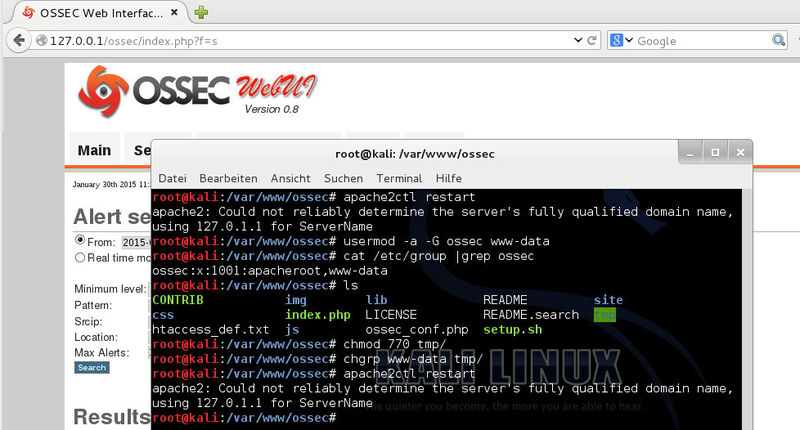

Administratoren können OSSEC entweder installieren oder auch als virtuelle Appliance als herunterladen. Server und Agents lassen sich getrennt herunterladen und an einen OSSEC-Server anbinden. Die Verwaltung kann auch über ein Webinterface erfolgen. Im Gegensatz zu vielen Live-DVDs oder einfacheren Open-Source-Lösungen ist OSSEC in der Installation, Einrichtung und Betrieb nicht ganz einfach. Administratoren sollten sich daher Zeit lassen und sich umfassend in das Produkt einarbeiten.

(ID:43347047)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/f6/fbf66d9b9550730336edaa16fd72ad2d/0130917276v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/19/ec193e724f3a0736c67813e82bc1304f/0130929419v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f6/4f/f64f6d110cdae3a798edcfbd4613ed58/0130735335v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/82/86829894f6507cf914d7dcf2d4f874c7/0130815223v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/52/8652ba2f36b8e188bb40f8285ce7cb61/0130923984v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ea/24/ea241a5c7c8b1ae47fc8872ba8243671/0130089326v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/fa/2dfad7bb9824c7d68ab0641b0fb50568/0129576026v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/31/8b31de571af974932fb20cd03ce84a85/0130807903v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/2b/f42b0456ab068cdc722e6cefd4c30479/0130824019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/4f/194f7a7aacc5be512137e9903e7b9393/0130719515v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/53/25536c0bb262a7ac94848efaaf7d88d4/0130457223v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/52/c4526444911a1e496bc113813291c6be/0130586130v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/a9/6ca90de007a043b1ca1393a9a69b555f/0130498256v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/d8/e8d851d1fc5247a79b153333164751e0/0130563051v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/56/a9568e19e71f36272b559071914c8a63/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/p7i.vogel.de/wcms/9a/22/9a22abecd3b81745aafb5167c9a4eed5/0129101394v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/31/4131a45084a47e14cf5abac95b596231/0128075274v1.jpeg)