Anbieter zum Thema

5. Security Monitoring über alle IT-Umgebungen vereinheitlichen

6. SIEM automatisieren ist möglich

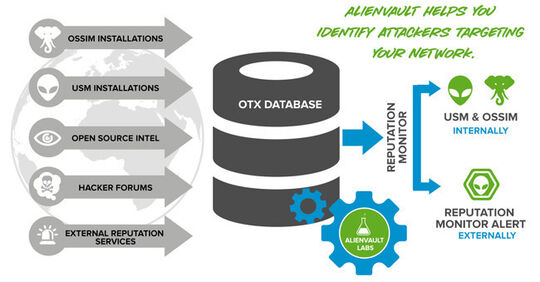

Dies ist wahrscheinlich der umstrittenste Punkt beim SIEM-Einsatz. Bei vielen der zuvor aufgeführten Punkte hat SIEM einen schlechten Ruf. Die gute Nachricht ist jedoch, dass die Automatisierung dieses Prozesses möglich ist – zumindest bei den wichtigsten Elementen. Unified Security Management (USM) schafft einen Weg, SIEM zu automatisieren: Integrierte Security-Monitoring-Funktionen liefern den notwendigen Kontext, um die in Frage kommenden Datenquellen zu identifizieren. Dadurch hat ein Sicherheitsanalyst die Möglichkeit, das Monitoring auf die komplette Umgebung auszuweiten.

Neben dem Automatisieren von SIEM, kann USM noch weitaus mehr. Es bietet insbesondere Unternehmen, die nur über ein eingeschränktes Security-Personal verfügen, einen schnellen und kostengünstigen Weg, den Anforderungen an Compliance und Threat Management gerecht zu werden. Denn alle essenziellen Kontrollfunktionen sind bereits integriert. Zudem profitieren IT-Verantwortliche von den fünf wesentlichen Sicherheitsfunktionen Asset-Detection, Schwachstellenprüfung, Identifizierung von Bedrohungen, Verhaltensüberwachung und Netzwerksicherheitsintelligenz. Professionelle USM-Lösungen vereinen all diese Features in einer Konsole.

Diese USM-Konsole ist schnell in die IT-Infrastruktur des Unternehmens integriert und liefert bereits am ersten Tag aussagekräftige Ergebnisse. Darüber hinaus erhöht sich die Transparenz interner Prozesse deutlich. Alle kursierenden IT-Bedrohungen werden im Keim erstickt. Dies gelingt auch, da die Security-Maßnahmen von Anfang an automatisiert ablaufen. Der Administrator spart dadurch enorm an Zeit, unter anderem bei Incident Response, ein und kann produktiver arbeiten. Er profitiert zudem von den zahlreichen Suchfunktionen des Log-Managements (Protokollverwaltung). Diese Suchvorgänge sind auch über lange Zeiträume hinweg möglich und können zentral von einem Ort aus durchgeführt werden.

Fazit

Anwender können ruhig mehr von SIEM verlangen. Es sollte die Cloud, die Hybrid Cloud, das Rechenzentrum und noch mehr darüber hinaus umfassen. Bestenfalls bietet SIEM mehr als nur willkürliche Benachrichtigungen; es sagt Anwendern, was zu tun ist, und liefert Leitlinien für die Reaktion auf Sicherheitsvorfälle.

Eine USM-Konsole kann diese SIEM-Vorgänge automatisieren und bietet zudem alle essenziellen Kontroll- und Sicherheitsfunktionen in einem. Sämtliche im Unternehmen stattfindenden Prozesse wie z.B. Cyber-Bedrohungen werden dadurch für die IT-Abteilung sichtbar. Das bedeutet, Verantwortliche erlangen ohne große Investitionen die volle Kontrolle über die Security der IT-Infrastruktur.

(ID:42247372)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/86/6a861de7e843b252af55a156f4379ccb/0131643049v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/21/6621115267ba589358c5a1e9d11f12aa/0131538617v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/fb/d5/fbd536153648e8539c31e91bb51dafb9/0127147008v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/63/92635bb91f1886ceef05e9c41e0532c3/0130004208v2.jpeg)