Hacking mit Python, Teil 4 Passwort-Hacking in der Praxis

Im vierten Teil unserer Python-Hacking-Serie machen wir uns an die eigentliche Entschlüsselung von Passwörtern. Als Grundlage hierfür haben wir bereits gelernt, wie Linux Passwörter speichert und warum MD5 schon lange nicht mehr als sicher gilt.

Anbieter zum Thema

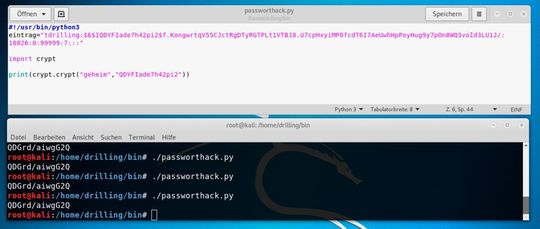

Im vorangegangenen Beitrag haben wir folgendes Python-Skript als Basis für die nächsten Schritte erarbeitet:

#!/usr/bin/python3

eintrag="tdrilling:$6$QDYFIade7h42pi2$f.KongwrtqV55CJctRgDTyRGTPLt1VTBJ8.U7cpHxyiMPOfcdT6I7AeUwhHpPoyHug9y7pOn8WQ3voId3LU1J/:18026:0:99999:7:::"

import crypt

print(crypt.crypt("geheim"))Die Herausforderung besteht nun darin, dafür zu sorgen, dass „geheim“ bei der Hashwert-Berechnung stets mit dem gleichen Salt angereichert wird. Wir müssen nämlich unterscheiden zwischen dem gezeigten Vorgang einer einfachen Passworterstellung mit crypt.crypt, bei dem die Funktion den Salt-Wert zufällig bestimmt, und einem Überprüfungsvorgang.

Haben wir nämlich ein Passwort (welches wir überprüfen wollen und das z. B. aus einer Passwort-Liste stammt), übergeben wir den Salt-Teil der crypt-Funktion explizit als Parameter, also:

print(crypt.crypt("geheim","QDYFIade7h42pi2"))Dies garantiert uns, dass für das Passwort „geheim“ immer der gleiche Hashwert erzeugt wird. Dies erlaubt es uns wiederum, ein gegebenes Passwort zu überprüfen. Möchte man also verifizieren, dass das Passwort von tdrilling (dessen Hash wir ja aus der /etc/shadow haben) tatsächlich "geheim" ist, muss der Aufruf der crypt-Funktion mit Passwort und Salt-Wert als Parameter dem gesamten gegeben Hash-Wert entsprechen.

Jetzt steht uns wie im letzten Teil wieder der Weg frei, eine Dictionary-Attacke zu programmieren und in einer Programmschleife jeden einzelnen Eintrag (der ja einem Passwort entspricht) mit dem gegebenen Hash-Wert aus unserer /etc/shadow zu vergleichen. Dazu benötigen wir wieder ein passendes Wörterbuch.

Als Wörterbuch-Quelle für unseren Demo-Angriff nutzen wir die Rockyou-Wordlist von Github. Da das Projekt auf englischen Wörtern basiert, ändern wir das Passwort unseres Linux-Nutzens auf "doodie24". Den zugehörigen Hash entnehmen wie der Datei /etc/shadow. Er lautet in diesem Fall:

"$6$yjaUMo9VycT7u2ph$Bskiv9pfXO6vrFlcBpDk045FdJgCAuJLf9nJ1vc57AJg8oRzVwYrvEeQuinnQM/T/r8H33oe8rh8UUEZ87i5J0:18026:0:99999:7:::", wobei der Salt-Wert "yjaUMo9VycT7u2ph" ist. Die Wortliste speichern wir ebenfalls im /<home>/bin-Verzeichnis.

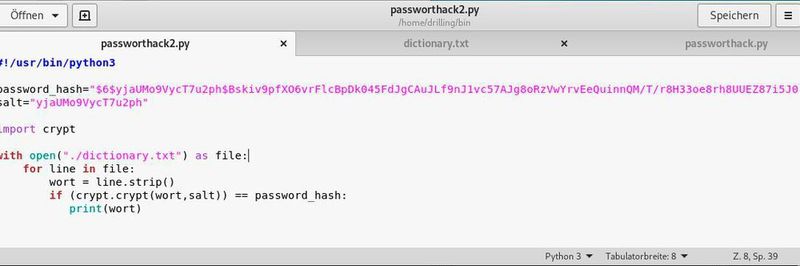

Nun müssen wie die Dictionary-Datei Zeile für Zeile einlesen und die entsprechenden Hashes berechnen. Dazu packen wir zunächst den eigentlichen Hashwert und das Salt in je eine Variable.

Beginnen wir mit dem Öffnen der Datei in Python, die dann Zeile für Zeile durchgegangen wird. Dabei müssen wir noch etwaige Whitespaces und/oder Zeilenumbrüche mit …

line.strip… entfernen und jeden einzelnen Eintrag in der Variablen „wort“ speichern, die dann wie beschreiben unter Hinzufügung des Salts in der Schleife mit dem gegebenen Hash-Wert verglichen wird:

#!/usr/bin/python3

password_hash="$6$yjaUMo9VycT7u2ph$Bskiv9pfXO6vrFlcBpDk045FdJgCAuJLf9nJ1vc57AJg8oRzVwYrvEeQuinnQM/T/r8H33oe8rh8UUEZ87i5J0"

salt="yjaUMo9VycT7u2ph"

import crypt

with open("./dictionary") as file:

for line in file

wort = line.strip()

print(crypt.crypt("wort","yjaUMo9VycT7u2ph"))

Bis hierher listet die Funktion nur sämtliche Hashes, einschließlich des hoffentlich richtigen Hashwertes auf. Fehlt nur noch eine If-Abfrage (anstelle der print-Funktion), die jedes Ergebnis explizit auf den gegebenen Hash überprüft und dann das Passwort selbst ausgibt.

(ID:45966516)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/ea/5f/ea5f68b1c97e92c39f3bcffe754ac9ee/0130786498v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/ed/82ed8e528452a616405d60e5233468b5/0129895942v2.jpeg)