Tutorial zum Schwachstellen-Scan mit Nessus 5, Teil 2 Richtlinien für Nessus 5 erstellen

Das Herzstück von Nessus sind zweifelsohne die Scan-Richtlinien. Der erste Beitrag dieses Tutorials hat die Installation und Einrichtung des Vulnerability Scanners beleuchtet. Nun richten wir unser Augenmerk darauf, wie sich in Version 5 neue Policies erstellen und vorhandene anpassen lassen.

Anbieter zum Thema

Der Schwachstellenscanner Nessus 5 teilt die eigentlichen Aufgaben in mehrere Unterbereiche auf. Scan-Richtlinien lassen sich komplett unabhängig von den eigentlichen Scans erstellen und damit „auf Vorrat“ anlegen.

Der Vorteil hierbei: In einfachen IT-Umgebungen kann der Administrator die Aufgaben selbst erledigen oder einen externen Dienstleister damit beauftragen. In komplexeren Strukturen lassen sich die Aufgaben weiter aufteilen. Das Security-Team könnte beispielsweise die Richtlinien erstellen, während die Netzwerk-Admins anschließend die eigentlichen Scans durchführen.

Die Policies oder Scan-Richtlinien zeigen ganz gut den Unterschied zwischen Nessus und OpenSource-Systemen wie OpenVAS: Beide sind zweifelsohne großartige technische Systeme, die grafische Oberfläche und die Bedienung ist bei Nessus aber eingängiger und minimalistischer aufgebaut. Das zeigt sich etwa beim Erstellen der Scan-Richtlinien.

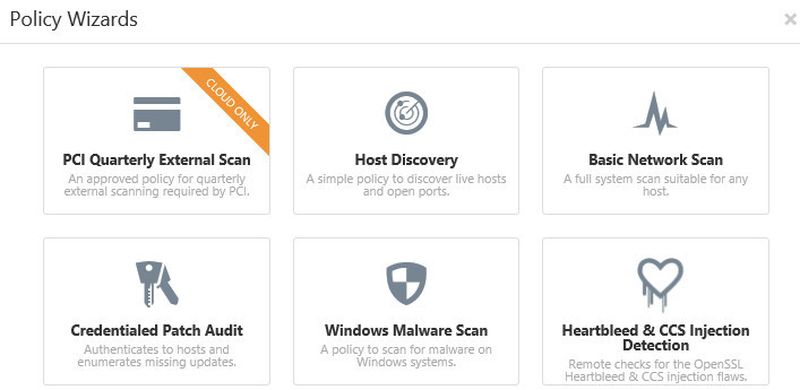

Tenable hat zwölf Vorgaben erstellt, mit denen sich die meisten Aufgaben abdecken lassen. Nummer zwölf ist dabei die Blanko-Vorgabe, die Experten entsprechend anpassen können. Die Vorgaben decken dabei eine ganze Reihe an Szenarien ab – etwa vierteljährliche PCI-Compliance-Audits, die Suche nach Hosts im Netzwerk, den Scan nach Malware auf Windows-Systemen oder die Überprüfung auf für Heartbleed anfällige Systeme.

Jede einzelne Policy lässt sich in zwei oder mehreren Schritten genauer auf die eignen Anforderungen zuschneiden. Dazu gehört etwa die Vergabe eines Namens oder einer Beschreibung für die jeweilige Richtlinie. Oftmals lassen sich auch Windows-Login-Daten übergeben oder die Tiefe der Scans definieren.

:quality(80)/images.vogel.de/vogelonline/bdb/745100/745117/original.jpg)

Tutorial zum Schwachstellen-Scan mit Nessus 5, Teil 1

Einführung in die Funktionen von Nessus

(ID:42835103)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/86/6a861de7e843b252af55a156f4379ccb/0131643049v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/21/6621115267ba589358c5a1e9d11f12aa/0131538617v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/747300/747357/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/747300/747358/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/747300/747359/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/747300/747360/original.jpg)

:quality(80)/p7i.vogel.de/wcms/2e/64/2e64f1786868756aae4026dd78f920c7/0130120004v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/f5/c4f5fc500292a788b4db164c36458267/0130475878v2.jpeg)