Software-defined Protection von Check Point SDN-basierte Sicherheitsarchitektur

Software-defined Networking (SDN) ist der neue, große Trend in der IT. Der Firewall-Pionier Check Point hat jetzt eine Sicherheitsarchitektur namens "Software-defined Protection" (SDP) vorgestellt. Sie nutzt die Möglichkeiten von Software-defined Networking für Durchsetzung, Kontrolle und Verwaltung von Sicherheitsrichtlinien und Gefahreninformationen.

Anbieter zum Thema

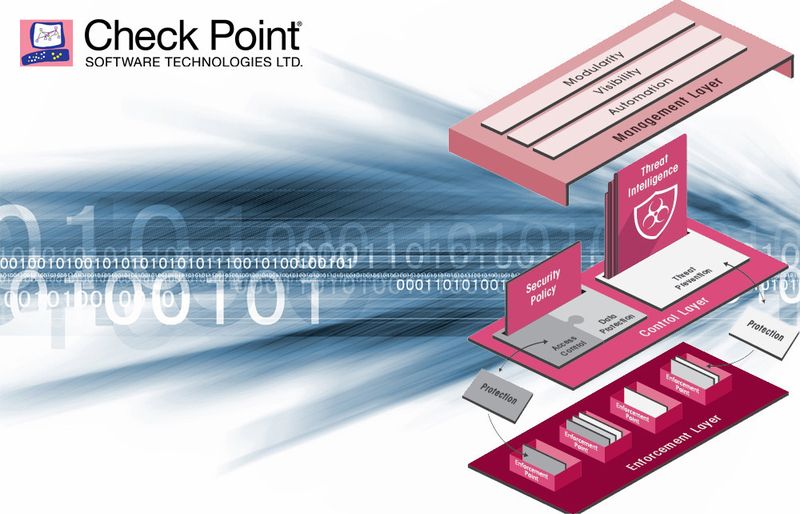

Check Point SDP schützt auf den drei Ebenen Kontrolle, Durchsetzung und Verwaltung ein Unternehmensnetzwerk u.a. vor Advanced Persistent Threats (APTs), die versuchen, sich von einem Punkt über das ganze Netzwerk auszubreiten und dabei immer weitreichendere Zugriffsrechte zu erlangen.

Indem der Admin mit Hilfe von SDN sein Netzwerk in logische Segmente aufteilt und zwischen den Segmenten Kontrollpunkte errichtet, erschwert er es den APTs, ihr Ziel zu erreichen. Die drei SDP-Ebenen sind eine Weiterentwicklung der drei Ebenen „People", „Policies" und „Enforcement", die Check Point "3D Security" umsetzte. Dies war wiederum eine direkte Weiterentwicklung der NextGeneration Firewall von Check Point.

Die Vorstellung, das es genügt, den Perimeter zu sichern, taugt nicht mehr für die heutige Bedrohungslandschaft. "Deshalb muss die Sicherheit ein Bestandteil der inneren Architektur eines Netzwerks sein", sagt Bernd Ullritz, Security Evangelist bei Check Point.

Sichere Netzwerksegmentierung dank SDP

Mit Hilfe der Möglichkeiten von Software-defined Networking (SDN) lassen sich laut Ullritz die drei notwendigen Ebenen für diese netzwerk-basierte modulare und agile Sicherheitsarchitektur umsetzen: Durchsetzung, Kontrolle und Verwaltung. So können Netzwerk-Admins bekanntlich mit SDN auf einfache Weise Netzwerkbereiche segmentieren und überwachen, bis sie nur für sehr wenige befugte Nutzer zugänglich sind.

Die Drei-Schichten-Architektur trennt die Kontrollebene von der Durchsetzungsebene ab. Auf der Kontrollebene in der Mitte erhält das System laufend Sicherheits-Updates aus der Check Point Threat Cloud. Diese Quelle, gespeist aus CERTs und CSIRT-Teams und anderen Informationsgebern, spielt also für den Echtzeitschutz eine wesentliche Rolle. Andererseits soll Threat Intelligence auch aus der Analyse von abgewehrten internen Bedrohungen gewonnen werden.

Sobald ein Alert oder Update dies nötig macht, reagiert die Kontrollebene laut Ullritz "binnen acht bis zehn Sekunden" in Real-Time mit einer neuen Protection oder Regel auf diese neue Bedrohung. Diese Regel gibt die Kontrollebene sofort an die Durchsetzungsebene weiter. Diese Schicht umfasst sämtliche Schutzrichtlinien für alle zu schützenden Anlagen, seien sie physisch, mobil, virtuell oder gehostet (Cloud).

Hier findet auch die SDP-basierte Segmentierung des Netzwerks statt. An den Kontaktpunkten zwischen den Ebenen wie auch zwischen Netzwerksegmenten lassen sich Sicherheitskontrollen einrichten, um Bedrohungen abzuwehren. Die Kontrollebene setzt dabei auch alle Zugriffskontrollen um.

Zusätzlich werden laut Ullritz Distributed Denial-of-service Attacken durch die Einführung intelligenter Abwehrmechanismen, die in 8 bis 15 Sekunden notwendige Filter setzen, keine Chance gegeben. Umgekehrt haben bereits infizierte Bot-Rechner keine Chance, mit ihrem Command & Control Server Kontakt aufzunehmen.

Auf der Verwaltungsebene wird die gesamte Infrastruktur orchestriert und gemäß den Anforderungen, etwa bei einem Angriff, agil mit Informationen versorgt. So soll der Ausfall von Systemen verhindert werden. Hier ist auch das gesamte Identity Management verankert, das mit den Rollen im Directory und dem Asset Management verknüpft ist. Hier bringen sich die Systemverwalter ein, sowohl mit unternehmensweiten Richtlinien, als auch um Einblick über die Systeme und Vorfälle innerhalb der SDP-Architektur zu erhalten. Vorfälle, die hier sichtbar werden, bzw. deren Behandlung leitet die Verwaltungsebene aber auch automatisch an die Kontroll- und Durchsetzungsebenen weiter, um sie zu behandeln.

Check Point bietet die SDP Architektur über alle aktuellen Gateway- und Management-Appliances an, die alle über das Checkpoint-Betriebssystem GAiA verfügen. Damit überhaupt die SDP-Methodik umgesetzt werden kann, werden auch virtuelle Gateways unterstützt, über die sich dann weitere Gateways, Router und Switches anbinden lassen. Die Kapazität der Appliances soll laut Ullritz vom Klein- bis zum Großunternehmen für SDP-Zwecke ausreichend sein.

Artikelfiles und Artikellinks

(ID:42561546)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7c/88/7c883e70f2835b20884d0d799e9b6527/0131412375v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/8c/1b8c9daac953cdc1626e92fc5b1dbef6/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/82/6e82fdbb739cd087a830e083304efddd/0131257592v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/5e/065e92af5e901aebe20227cc6ff5ede5/0131694546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/96/e2964b14fad79c176076050c1c3fb7c8/0131694920v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/eb/93eb3147fbb7a93702638c0baa15aa5d/0131538616v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/aa/1baacc0a74b6a654adab1d6361f93ed5/0130317534v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/82/13820e4aae220a31b634479882c189ed/0125189366v2.jpeg)