Blue Coat Malnet Report 2012 Shnakule und andere Malware-Netzwerke

Zwei Drittel aller Angriffe im Internet werden übers Jahr 2012 gesehen von sogenannten Malnets ausgehen. Diese Prognose wagt Blue Coat im Rahmen des aktuellen Malnet-Reports, der die Methodik und das Risiko erfolgreicher Angriffe beleuchtet.

Anbieter zum Thema

Ein Botnet allein macht noch kein Malnet. Letztere zeichnen sich dadurch aus, dass sie nicht nur über Zombie-Rechner und die zugehörigen Command-and-Control-Server (C&C-Server) verfügen. Ein Malnet setzt sich zusätzlich aus eigenen Internet-Domains und Malware-behafteten Webseiten sowie Relay- und Exploit-Servern zusammen.

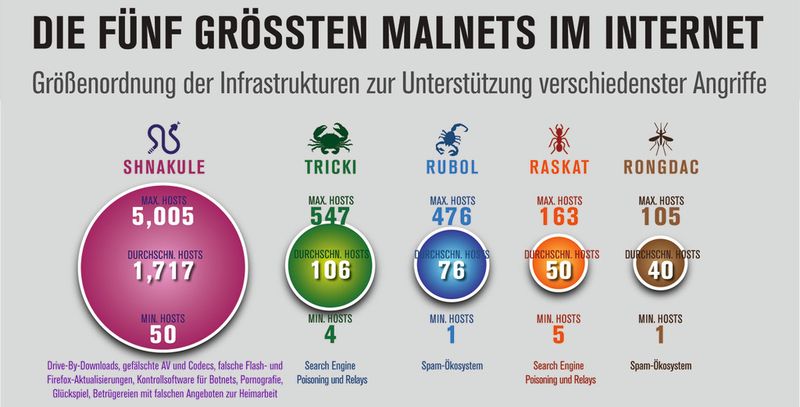

Im Malnet Report 2012 befasst sich der Sicherheitsanbieter Blue Coat mit der Gefahr, die von den Malware-Netzwerken ausgehen. Über die größte Infrastruktur verfügt dem Bericht zufolge das Malnet "Shnakule", das im Schnitt täglich über 1.717 Hosts verfügt. Auf dem Höhepunkt hat das Malnet gar 5.005 Domain-Namen an einem Tag verwendet.

Shnakule wird unter anderem für Drive-by-Angriffe genutzt, verteilt aber auch gefälschte Antiviren-Software und Codecs sowie Flash- und Firefox-Updates. Darüber hinaus wird es zu Verbreitung von Bot-Kontrollsoftware, Pornografie, Glücksspiel und betrügerischen Heimarbeits-Angeboten verwendet.

Die übrigen vier der fünf größten Malnets sind allesamt neue Vertreter ihrer Art. "Tricki" und "Raskat" werden mit durchschnittlich 106 bzw. 50 Hosts für Search Engine Poisoning und Relays genutzt. Derweil dienen "Rubol" und "Rongdac" mit 76 bzw. 40 Hosts im Schnitt als Spam-Ökosysteme.

Im Teufelskreis der Malnets

Blue Coat bezeichnet die Malnet-Angriffe als Teufelskreis, der nur schwer zu durchbrechen sei. Am Anfang steht immer der Versuch, Internet-Nutzer auf verschiedenen Wegen eine Malware unterzujubeln. Dies geschieht beispielsweise mithilfe von Spam-Nachrichten, die per E-Mail oder über soziale Netzwerke versendet werden.

Verbreiteter ist Blue Coat zufolge aber die Methode des Search Engine Poisoning (SEP). Dabei werden Suchmaschinen-Ergebnisse so manipuliert, dass der Nutzer bösartige Webseiten besucht. Gut ein Drittel aller Malware-Infektionen über das Internet sind auf erfolgreiche SEP-Attacken zurückzuführen.

Seit Jahresbeginn ist dieser Anteil allerdings um fünf Prozentpunkte gesunken, heißt es im Malnet Report. Daraus lasse sich schließen, dass sich möglicherweise immer mehr Nutzer der Gefahr von Suchmaschinen-Manipulationen bewusst sind. Großereignisse wie Olympia spielen dabei übrigens eine untergeordnete Rolle, Keyword-Kombinationen wie ''Gold online kaufen'' sind bei den Cyber-Kriminellen beliebter.

Ob innerhalb von Spam-Nachrichten oder Suchmaschinen-Ergebnissen: bösartige Links verweisen selten direkt auf Malware-Websiten, da Sicherheitsanbieter sich dieser Gefahr bewusst sind und die Links mittlerweile prüfen. Statt dessen wird der User über mehrere Relay-Server auf die infizierten URLs weitergeleitet.

Bei einer erfolgreichen Infektion wird der Rechner des Nutzers in der Regel nach interessanten Informationen und Kontakten durchforstet, ins zugehörige Botnetz eingegliedert und/oder selbst als Malware-Host missbraucht. Der von Blue Coat proklamierte Teufelskreis schließt sich und setzt sich somit aus fünf Stufen zusammen:

- Malnet-Infrastruktur aufbauen

- Nutzer stalken

- Angriff lancieren

- Anwender infizieren

- Rechner in die Malnet-Infrastruktur eingliedern

Im Malnet Report 2012 beschreibt Blue Coat die Phasen und die möglichen Abwehr-Mechanismen detaillierter. Interessierte finden das PDF-Dokument auf der Webseite des Herstellers.

(ID:36674110)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/03/03/0303ccc7d677075a1b793250917ada59/0129386519v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/89/2789fbf66a19362ffd79565279a2202b/0129120197v2.jpeg)