Directory Traversal und Pufferüberlauf in crypto/af_alg.c Uralte Schwachstellen in WinRAR und Linux

Zwei im Februar gefixte Sicherheitslücken haben erneut vor Augen geführt, wie lange Bugs mitunter von der Allgemeinheit unentdeckt in Softwareprogrammen schlummern – und das selbst in Open Source Software.

Anbieter zum Thema

Manche Dinge haben selbst in der kurzatmigen IT-Welt länger Bestand als einem lieb sein kann: Kritische Sicherheitslücken. Derer zwei wurden in den vergangenen Tagen geflickt, nachdem sie jahrelang und von der Allgemeinheit unentdeckt im Programmcode schlummerten – und von Angreifern für schwerwiegende Attacken hätten ausgenutzt werden können.

Bug bleibt fast zwei Jahrzehnte unentdeckt

Über mehr als 19 Jahre hinweg schleppte beispielsweise das Packprogramm WinRAR eine Schwachstelle mit sich herum, über die Gauner Schadecode auf fremde Rechner hätten schleusen können. Entdeckt wurde der „Absolute Path Traversal“ vom Sicherheitsteam des Anbieters Check Point Software – und das offenbar schon im Vorjahr, worauf die Kennungen CVE-2018-20250, CVE-2018-20251, CVE-2018-20252 sowie CVE-2018-20253 hinweisen.

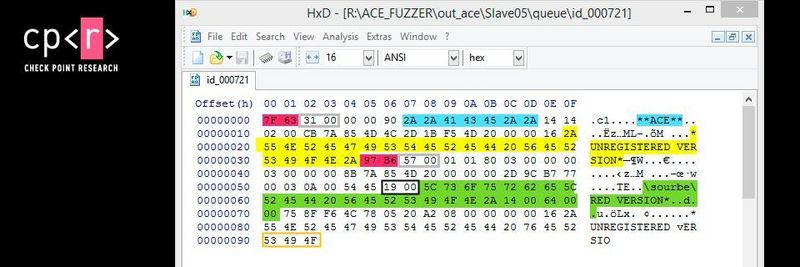

Im Unternehmensblog beschreibt der für Check Point Research tätige Nadav Grossman detailliert, wie man die Lücke aufgespürt hat. Startpunkt waren dabei Fuzzing-Versuche – also das Testen von Software mit zufälligen Eingaben. Dabei erkannten die Forscher Unregelmäßigkeiten in der von WinRAR genutzten Bibliothek unacev2.dll eines Drittanbieters; diese ist für den Umgang mit Dateien im ACE-Format zuständig.

Nach einer systematischen Analyse gelang es den Forschern schließlich Dateien in einem Startup-Ordner von Windows abzulegen – ohne den jeweils gültigen Benutzernamen zu kennen. Auf diesem Wege hätten Angreifer Schadcode auf Rechner bringen können, der beim nächsten Systemstart ausgeführt worden wäre. Auf gleichem Wege hätten sich übrigens auch Dateien auf SMB-Shares (Server Message Block) im Netzwerk ablegen lassen.

Weil WinRAR Dateien anhand ihres Inhaltes identifiziert – und nicht per Erweiterung – hätten Angreifer ihre manipulierten Archive übrigens auch mit der Extension RAR tarnen können.

Der Anbieter von WinRAR hat bereits reagiert und mit Version 5.70 der Software die Unterstützung von ACE komplett gestrichen. Als Begründung für den vergleichsweise drastisch anmutenden Schritt heißt es in den Release Notes: Man habe keinen Zugriff auf den Quellcode der seit 2005 nicht mehr aktualisieren Datei unacev2.dll.

Linux seit 2006 verwundbar

Seit 20. September 2006 verbarg sich überdies im Linux-Kernel eine als CVE-2019-8912 verzeichnete, kritische Schwachstelle – damals wurde Version 2.6.18 veröffentlicht. Seither und bis zu Version 4.20.10 war das Betriebssystem für Schadcode anfällig, der im Kernel-Kontext hätte ausgeführt werden können. Fehlgeschlagene Angriffe hätten zudem Serviceausfälle provozieren können (DoS).

Ursache für das seit 15. Februar allgemein bekannte Szenario ist laut VULDB ein möglicher Pufferüberlauf in der Datei crypto/af_alg.c. Mit der aktuellen Version 4.20.12 des Linux-Kernels sollte das Problem nun behoben sein.

(ID:45770447)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/86/6a861de7e843b252af55a156f4379ccb/0131643049v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/21/6621115267ba589358c5a1e9d11f12aa/0131538617v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/135400/135488/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/27/89/2789fbf66a19362ffd79565279a2202b/0129120197v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/58/48586c8a86a7cc7f5bb1bf631126f82d/0126433820v2.jpeg)