Anbieter zum Thema

8. Suchmaschinenoptimierung beibehalten

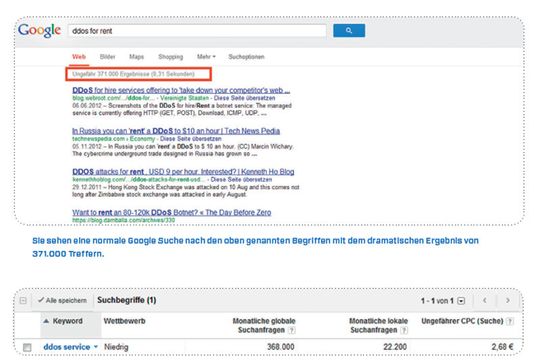

Mit einem DDoS-Schutz wollen Rechenzentrumsbetreiber bewirken, dass Ihre Internetseiten im Falle eines DDoS-Angriffes für legitime Nutzer weiterhin erreichbar bleiben. Sehr wichtig zu wissen ist jedoch, dass Suchmaschinen sich nicht wie reguläre Nutzer verhalten, da sie, ähnlich wie bei einer DDoS-Attacke, sehr viele Seitenzugriffe auf der Internetseite verursachen.

Eine Suchmaschine arbeitet dabei vollautomatisch und besteht im Wesentlichen

aus drei Elementen: Roboter-Software, Indizierungs-Software, Abfrage-Software. Das dritte Element nimmt die Suchanfragen des Web-Server entgegen und leitet sie an den Daten-Server weiter.

Eine optimale DDoS-Schutzlösung sollte daher alle relevanten Rechenzentren, Suchmaschinenbetreiber und deren spezielle Algorithmen erkennen und diese auch regelmäßig aktualisieren. Dadurch werden zum einen unnötige

Verzögerungen (sog. Latenzen) vermieden und zum anderen besteht die Möglichkeit, Spezialsuchmaschinen und neuere Suchmaschinen in die DDoS-Schutzlösung zu integrieren.

Es sollte in jedem Fall verhindert werden, dass der gesamte (finanzielle) Aufwand, den ein Unternehmen in seine Suchmaschinenoptimierung investiert hat, durch die Installation einer DDoS-Schutzlösung wieder zunichte gemacht wird.

9. Express-Nachrüstbarkeit festklopfen

Achten Sie darauf, wie schnell Ihnen im Notfall geholfen werden kann!

In unaufschiebbaren Notfällen, sollte, soweit die Kosten für den Kunden zweitrangig sind, die DDoS-Schutzstruktur innerhalb von maximal drei Stunden mit geschulten Technikern bereitgestellt, nach- und aufgerüstet werden können.

10. Latenzoptimierung herbeiführen

Achten Sie auf möglichst geringe Verzögerungszeiten bei den vor DDoS-Angriffen geschützten Internetseiten!

Bei einer DDoS-Schutzlösung sollte es ausreichen, wenn der Datenverkehr der Webseite in ein Hochleistungsrechenzentrum umgeleitet wird. Anschließend wird der analysierte, gereinigte und sortierte Datenverkehr wieder an den Kunden-Server weitergeleitet.

Bei diesem Verfahren gilt: Je geringer die Entfernung zwischen dem Inhalts-Server des Kunden und der DDoS-Schutzlösung, desto besser. Zwischen Eingang und Ausgang des Datenverkehrs sollten die Filtermechanismen für Säuberung und Sortierung unter 2 Millisekunden benötigen. Nur dann ist eine Latenzzeit nicht erkennbar.

(ID:39207950)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/3a/783a9d4898b80a7a6865ef4eb1b7ed7a/0131080475v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/95/8c952169f3c1d02127180ede18de651a/0130535511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/5c/c05c213406b4577e75095368324d263a/0130849972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fd/d2/fdd258ada894ddc5724a5e1fe2906c9f/0130412124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/49/7949c554b8b44ff842447cea44401824/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/82/1b82f6c30153361498d21d56d8a0a44e/0130843915v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/ff/5dff3299d12fc4d37210c44689af6d56/0130055480v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2b/11/2b1111015f4de04522f66f4f91bddb9f/0126260608v2.jpeg)