Tipps für die Auswahl der richtigen Security-Tools von Link11 13 kleine Schutzengel gegen DDoS-Attacken

Die Link 11 GmbH betreibt selbst ein Hochleistungs-Rechenzentrum, ist jedoch spezialisiert auf die Abwehr von DDoS-Attacken mittels einer selbst entwickelten Schutz-Technik, die das Unternehmen vermarktet. Denn die Abwehr von DDoS-Attacken ist für viele Rechenzentrumsbetreiber ein wichtiger Lückenschluss. Dabei sollten sie die 13-Punkte-Liste von Link 11 kennen.

Anbieter zum Thema

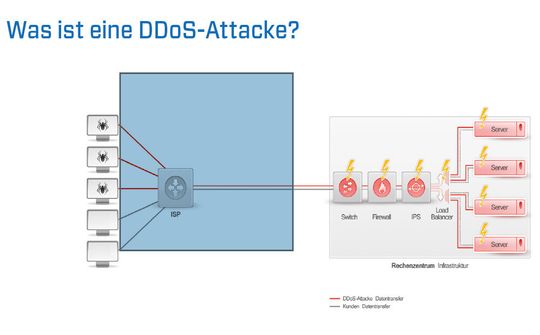

Verteilte Überlastangriffe (oder englisch: Distributed Denial of Service, kurz: DDoS-Attacken), sorgen sind finanziell, technisch oder politisch motivierten Angriffe und übersteigen in ihren Dimensionen immer wieder die jeweils zurückliegenden Ereignisse.

Es ist zwar an sich nichts mehr Besonderes, dass eine Webseite einmal nicht erreichbar ist, weil der Server auf Grund massenhafter Zugriffe überlastet ist. Wer bei seinem Anbieter nur ein winziges Webhosting-Paket nutzt und überraschend in der öffentlichen Berichterstattung erwähnt wird, also beispielsweise in der Zeitung, im Fernsehen oder mit einem Link in einem Online-Artikel, der kennt das Problem der plötzlichen Überlast. So etwas gehört zum Alltag im Netz.

Aber es ist auch möglich, sich im Internet zu verabreden, also mit einer unbestimmten Zahl von Nutzern zu vereinbaren, in einem bestimmten Zeitfenster auf eine Internetseite zuzugreifen (und dann etwa im Sekundentakt durch einen Reload die Anfragenfrequenz hoch zu halten). Manche Gruppierungen, „Fanclubs“ oder Einzeltäter rufen dazu auf, zu einer bestimmten Zeit gezielt Webseiten in diesem Sinne “abzuschießen”.

Der gezielte Angriff

Hierbei umgeht man den „natürlichen Anlass“, ersetzt also bildlich gesprochen den ungeplanten, medialen Effekt durch eine gezielte Verabredung (etwa via Twitter). Hieraus resultiert auch der weit verbreitete Irrtum, ein DDos-Angriff sei doch nicht mehr als eine digitale Sitzblockade und dürfe deshalb auch nicht strafbar sein.

Schließlich gibt es Internetseiten, auf denen man solche Zugriffs-Anfragen gezielt steuern kann. Hier können dann einige, wenige Nutzer Anfragen in einer Masse produzieren und multiplizieren, die man selbst mit Zehntausenden von Einzelnutzern in einer „manuellen Verabredung“ nicht hinbekommen würde.

(ID:39207950)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/3a/783a9d4898b80a7a6865ef4eb1b7ed7a/0131080475v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/95/8c952169f3c1d02127180ede18de651a/0130535511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/5c/c05c213406b4577e75095368324d263a/0130849972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fd/d2/fdd258ada894ddc5724a5e1fe2906c9f/0130412124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/49/7949c554b8b44ff842447cea44401824/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/82/1b82f6c30153361498d21d56d8a0a44e/0130843915v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/ff/5dff3299d12fc4d37210c44689af6d56/0130055480v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2b/11/2b1111015f4de04522f66f4f91bddb9f/0126260608v2.jpeg)