Anbieter zum Thema

Verteidigungstechniken wandeln sich stetig

Aber auch die prinzipiellen Abwehrmechanismen ändern sich. Lange Zeit ging man davon aus, dass eine Firewall an der Grenze zum Internet, dem Perimeter für genügen Sicherheit im Unternehmensnetz sorgen könne. Davon ist man mittlerweile völlig abgekommen. Stattdessen zeigt sich, dass die Sicherheitsvorkehrungen auch auf den Endgeräten platziert werden müssen.

Änderungen ergeben sich auch bezüglich der Tiefe der Sicherheitsfunktionen.

Während die frühen Vertreter von Firewalls fast ausschließlich auf der Ebene 2 des ISO/OSI-Modell operierten, kommt heute kein Anbieter mehr daran vorbei, Überwachung von Session-Daten und auch applikationsspezifischen Protokollinhalte auf der Ebene 7 des ISO/OSI-Modell zu untersuchen.

Um Buffer Overflows oder Command-Injections zu erkennen, müssen die Inhalte der Datenpakete weitergehend untersucht werden. Das geht aber nur, wenn die Kenntnisse über den Aufbau und die Nutzung der applikationsspezifischen Protokolle im Sicherheitstool verankert ist. Die führenden Hersteller haben daher die wichtigsten Protokollarten, wie etwa für den Datei-, Mail- oder FTP-Verkehr, aber auch applikationsnahe Protokolle, wie etwa von SAP oder Siebel in ihren Tools implementiert. Umfangreiche Untersuchungen der Datenpakete jedoch kostet weitaus mehr an Zeit und Analyseaufwand als reine Paketfilter.

Modulare Lösung

Checkpoint, ein Vorreiter bei Firewalls und Sicherheitstools, will diesen neueren Herausforderungen durch eine Aufteilung der Sicherheitsfunktionen in Module begegnen. In der als Open Performance Architecture bezeichneten Aufteilung der Funktionen hat man bis dato drei spezielle Module implementiert:

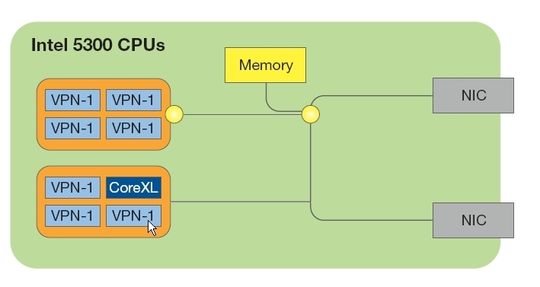

Durch die CoreXL Multicore Acceleration (CoreXL) soll dem Leistungshunger der Sicherheitstools bei umfangreichen Protokollanalysen Rechnung getragen werden. CoreXL erlaubt die Verteilung der Sicherheitsfunktionen auf mehrere CPU-Kerne. Es fungiert gewissermaßen wie ein Load Balancer und verteilt die Last zur Paketanalyse auf die vorhandene CPU-Kernel. Damit wird nach den Worten von Checkpoint-Sprechern eine Leistungssteigerung von bis zu 600 Prozent erreicht.

In der SecureX Security Acceleration (SecureXL) fasst Checkpoint grundlegende Funktionen, die bei Sicherheitstools auftreten, zusammen. Dazu zählen beispielweise allgemein Netzwerkfunktionen. Beim TCP-Offloading etwa werden TCP-Operationen von der CPU auf eine weitere Komponente, wie beispielweise der Netzwerkkarte, ausgelagert und somit die CPU vom Aufbau der TCP-Pakete entlastet.

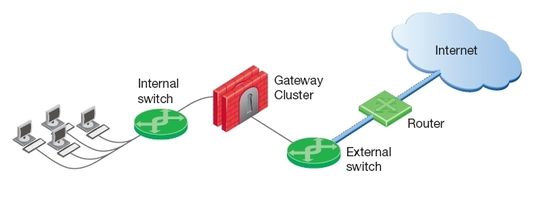

Das dritte eigenständige Modul ist ClusterXL. Es ermöglicht eine Last Verteilung der Sicherheitsfunktionen auf mehrere Schultern, den Gateways. Die Cluster-Knoten können dabei an einem Standort oder auch verteilt angebracht und dann über einen internen Backbone verkettet werden.

Allen drei Komponenten gemeinsam ist somit der Ansatz durch eine Spezialisierung und Optimierung von Sicherheitsfunktionen den Durchsatz zu erhöhen. Ähnliche Ansätze finden sich aber auch bei anderen Herstellern.

Artikelfiles und Artikellinks

(ID:2008212)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/59/43/5943312de71f19fc816f2e93f2c6a5fe/0131151874v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/27/3027664b0fb0bc9c398378e320ef390b/0128993714v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/6d/eb6d7fd969a97cd8508b3f3a0af566ae/0130846598v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/51/3f/513fb8ad773735234d88126b9a537ec9/0131014819v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/95/8c952169f3c1d02127180ede18de651a/0130535511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/5c/c05c213406b4577e75095368324d263a/0130849972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/c8/edc84890cc37b3a6bd0a49ad22d84e2c/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/49/7949c554b8b44ff842447cea44401824/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/a2/0ea2191c9c894533d3f3e62be1b6a1d9/0129243939v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/82/1b82f6c30153361498d21d56d8a0a44e/0130843915v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/e5/1f/e51fb2d34e2bac6ad723572330c3c0ff/0125015980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/b8/dbb880eaadb8540e2c2b319679d161e4/0126237237v2.jpeg)