IT-Sicherheit in der Fertigungsindustrie Industrie 4.0 muss IT-Sicherheit noch lernen

Die vierte industrielle Revolution ist in vollem Gange. Mit ihr verschmelzen Welten, die zuvor nicht viel miteinander zu tun hatten: Cyber-physikalische Systeme (CPSs) in Produktionsprozessen sind heute alles andere als eine Seltenheit. Befürworter von Industrie 4.0 drängen auf eine vernetzte und effizientere Produktion, die gleichzeitig die Wettbewerbsfähigkeit im Markt stärkt.

Anbieter zum Thema

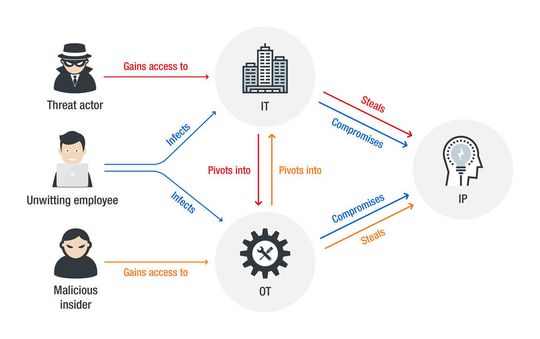

Die Digitalisierung führt Informationstechnologie (IT), traditionelle Betriebstechnik (Operational Technology, OT) und geistiges Eigentum (Intellectual Property, IP) zusammen, um so zukunftsfähiges Wirtschaften zu ermöglichen.

Verschmelzung von IT, OT und IP

In der Fertigungsindustrie lässt sich seit einiger Zeit eine beispiellose Zusammenführung von OT, IT und IP beobachten. Damit einher geht die Zusammenführung von IT- und OT-Netzwerken, die Zentralisierung und Spezialisierung der Produktion und die Integration von Protokollen und Geräten, die nicht als Teil einer TCP/IP-Welt (Transmission Control Protocol/Internet Protocol) konzipiert wurden.

Verschiedene Geräte und Systeme in der Produktionslinie müssen miteinander kommunizieren können. Das vollständig zu realisieren, ist für die meisten Unternehmen eine Aufgabe, die einige Zeit in Anspruch nimmt. So können wir miterleben, wie sich eine gesamte Branche langsam aber sicher in Richtung Industrie 4.0 bewegt, indem sie das Equipment Stück für Stück ersetzt – sei es im Rahmen des normalen Upgrade-Lebenszyklus oder des Baus neuer Anlagen. Wir sehen damit eine Branche, die sich an einem Wendepunkt befindet – weg vom aktuellen Stand, aber noch nicht ganz angekommen in der digitalen Zukunft der Industrie 4.0. Unglücklicherweise bringt dieser Zwischenzustand eine ganz eigene Reihe von Bedrohungen und Risiken mit sich.

Risiken für IT, OT und IP

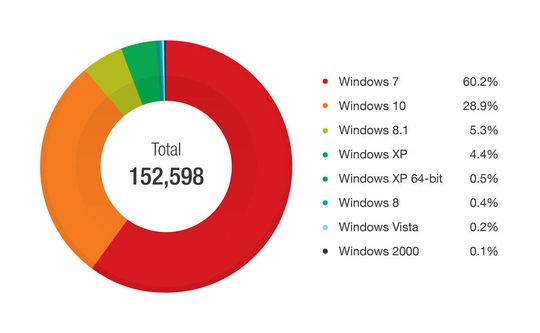

Bestimmte Betriebsabläufe und Netzwerkkonfigurationen machen die Produktionsnetzwerke anfälliger für einige Arten von Malware-Bedrohungen. Beispielsweise wird der in der IT übliche Software-Update- und Patch-Zyklus in der Fertigungsindustrie nicht so streng eingehalten wie in anderen Branchen – aus unterschiedlichen Gründen. Darüber hinaus wird – fälschlicherweise – allgemein angenommen, dass Fertigungsnetzwerke isoliert arbeiten und damit vor externen Bedrohungen geschützt sind. Dazu verdeutlicht die Tatsache, dass auf über 65 Prozent der von Trend Micro untersuchten Industrieanlagen noch Betriebssysteme auf dem Stand von Microsoft Windows 7 oder älter laufen, dass oftmals immer noch veraltete Mittel genutzt werden. Dabei ist Never change a running system kein Motto, dass der Sicherheit zugutekommt. Aufgrund von Legacy-Betriebssystemen ist in der Fertigungsbranche eine große Anzahl von nicht gepatchten Schwachstellen zu finden. Es ist deshalb keine Überraschung, dass Bedrohungen wie WannaCry häufig produktionsnahe Systeme treffen.

Das bisher isolierte und mit eigenen Protokollen ausgestattete OT-Netzwerk wird langsam in das IT-Netzwerk integriert. Das ermöglicht neben Sichtbarkeit auch Kontrolle in Echtzeit. Außerdem wird nach und nach die Integration in verschiedene Systeme der Produktionslinie, der Lieferkette, des Vertriebs oder des Unternehmens verwirklicht. Leider haben auch OT-Gerätschaften – so wie alle „normalen“ Geräte – ihre Schwachstellen. Besonders beunruhigend ist der Umstand, dass die Anzahl der Schwachstellen in industriellen Systemen, die dem Industrial Control Systems Computer Emergency Response Team (ICS-CERT) der US-Heimatschutzbehörde gemeldet werden, seit einigen Jahren permanent ansteigt. Die meisten öffentlich zugänglichen Exploits betreffen dabei Schwachstellen in HMIs (Human-Machine-Interfaces). Teilweise sind das Anwendungen, die auch einen Web-Zugang haben, so dass auch herkömmliche Web-Exploits gefährlich werden können. Laut einer Studie von Trend Micros Zero Day Initiative (ZDI) beinhalten häufige Sicherheitsprobleme bei HMIs Speicherkorruption, schlechtes Credential-Management, fehlende Authentifizierung und unsichere Standardeinstellungen.

Geistiges Eigentum kann ein Produktdesign, ein Herstellungsprozess oder andere elementare Informationen sein. IP ist eine gängige Quelle für Wettbewerbsvorteile und sollte daher bestmöglich geschützt werden. In der Lebensmittelindustrie hängen teilweise sogar ganze Unternehmensexistenzen von Rezepturen für einzelne Produkte ab. Schlechte Sicherheitskonfigurationen können daher zu einem unbeabsichtigten Verlust von potentiell wettbewerbsentscheidenden Informationen führen. Die Crux daran ist, dass der Austausch von Informationen mit Lieferanten und Partnern im Betriebsalltag genauso reibungslos ablaufen muss wie deren Schutzmechanismen. Mit simpler Open Source Intelligence (OSINT) lassen sich bereits CAD-Dateien finden, die eigentlich nicht für die Öffentlichkeit bestimmt sind. Das zeigt, dass beim Schutz von IP in vielen Fällen noch akuter Nachholbedarf besteht.

Industrie 4.0 meistern – mit Sicherheit

Durch die Implementierung der vernetzten Produktion und die Einrichtung smarter Fabriken, stellt Industrie 4.0 ein neues Cyber-Bedrohungsprofil dar. Während Industrie 4.0 ein Idealbild der Produktion zeichnet, das Unternehmen dabei hilft, besonders wettbewerbsfähig und maximal effizient zu sein, gibt es bisher kaum Vorgaben oder Richtlinien für sichere Praktiken und Implementierungen. Im Gegensatz zur Finanzindustrie hat die Fertigung leider (noch) nicht den Vorteil, dass klare Normen und Vorschriften für den Umgang, die Verarbeitung und Sicherung von vernetzten Systemen, Prozessen und Daten verbindlich sind.

Betroffene Unternehmen sind nichtsdestotrotz angehalten, gewisse Grundprinzipien zur Absicherung ihrer Gerätschaften einzuhalten. Dazu gehört, Benutzerzugriffe und Zugangsberechtigungen generell einzuschränken: Der Zugriff sollte selbstverständlich nur vertrauenswürdigen Nutzern gewährt werden und – falls möglich – ein Höchstmaß an Einschränkungen beinhalten. Alle Personen, die vertrauliche oder geschützte Informationen einsehen dürfen, sollten identifiziert werden. Wenn sie Daten nicht ändern können müssen, reicht ein schreibgeschützter Zugriff aus. Domain- oder Netzwerkbeschränkungen sind zusätzlich ein geeignetes Hilfsmittel.

Nicht jeder Laptop oder Desktop im IT-Netzwerk muss auf alle Produktionsmaschinen zugreifen können. Es macht definitiv Sinn, zu beschränken, welche Gerätschaften miteinander kommunizieren können. Außerdem empfiehlt es sich, Directory Listing zu deaktivieren. Ähnlich wie bei der Beschränkung des Benutzerzugriffs und der Berechtigungen sollten Unternehmen sicherstellen, dass nur solche Personen Zugriff auf Datei- und Webserver haben, die Dateien lesen, ändern oder erstellen müssen. Das regelmäßige Entfernen oder Deaktivieren von unnötigen Diensten kann potenzielle Sicherheitsprobleme verhindern und sollte ebenfalls zur Arbeitsroutine gehören. Wie bereits erwähnt, ist zudem der Einsatz alter oder nicht unterstützter Software relativ ausgeprägt. Administratoren können sich daher nicht auf Hersteller-Patches verlassen, um Schwachstellen zu schließen. Virtuelles Patching und Intrusion Prevention können hier Abhilfe schaffen.

Traditionelle Berufsfelder müssen sich zudem den Umständen anpassen. Ein IT-Spezialist, der ausschließlich Daten schützt, während der OT-Ingenieur nur Safety und den kontinuierlichen Betrieb im Blick hat, führen – insbesondere bei mangelnder Kommunikation – zu Problemen. Hier lautet das Stichwort Kooperation: Nur durch regelmäßigen Austausch und gemeinsamer Zielsetzung gelingt IT-Sicherheit. Zugleich sollten sämtliche Anlagen erfasst und priorisiert werden. So wird sichergestellt, dass alle Systeme in der IT- und OT-Umgebung berücksichtigt und danach bewertet werden, wie kritisch sie für den Betrieb sind.

Insgesamt muss IT-Security zur Selbstverständlichkeit werden – und zwar nicht im Sinne von läuft natürlich irgendwie nebenher, sondern daran wird natürlich von Anfang an gedacht. Anlagen haben Lebensdauern von bis zu 35 Jahren. Bei jeder technischen Erweiterung und auch bei jeder Neuanschaffung muss IT-Sicherheit permanenter Bestandteil der Umsetzungsstrategie sein. Ferner legt der Cybersicherheitsstandard IEC 62443 einen bedeutenden Grundstein: Er umfasst mehrere Aspekte wie die Anforderungen an ein ICS-Sicherheitsmanagementsystem, Sicherheitstechnologien für ICSs und sichere Produktentwicklungszyklen. Er setzt Industriestandards für Anlagenbetreiber, Systemintegratoren und Gerätehersteller.

Erfolgreiche Industrie 4.0 steht und fällt mit der richtigen Cyber-Sicherheits-Strategie. Daher sollten sich Betreiber von Industrieanlagen von Beginn an mit dem Thema Sicherheit auseinandersetzen – sowohl im physikalischen als auch im virtuellen Sinne.

Über den Autor: Udo Schneider ist Security Evangelist bei Trend Micro.

(ID:46111679)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7d/497db406d7ac7f31e29300e4e3b6da8c/0131030023v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/d7/82d765c6e48fb04717a28466b05a6e26/0131030915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/117800/117805/65.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/62/a962c633bbdf2f9339fc98bb18925b75/0129989356v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/c5/e1c565c5f124763803e1fff4ab63358a/0128304876v1.jpeg)