Sicherheitslücken bei Bezahlvorgängen Multiple Angriffsvektoren beim digitalen Bezahlen

Eine große Menge digitaler Attacken richtet sich nicht gegen die großen Systeme von Unternehmen oder Regierungen, sondern greift bei der Masse von Normalverbrauchern an. Sie betreffen verschiedene Bezahlmöglichkeiten, die heute beim Kauf im Laden oder Online üblich sind.

Schaut man sich sämtliche möglichen Bedrohungen der digitalen Welt an und folgt ihren Beweggründen wie auf einer Flowchart bis zum Ende, dann fällt auf, dass es nur zwei Ziele gibt. Zwei Gründe für jede Form von Angriff.

Der eine ist Macht – etwa, um Kontrolle über einen wie auch immer gearteten Gegner zu bekommen. Der andere Grund ist hingegen Geld. Egal ob es eine ganz groß angelegte digitale Industriespionage ist, mit der Technologien und Wissen abgeschöpft werden oder eine simpel gestrickte Phishing-Kampagne, um an die Kontodaten einer Handvoll Unbedarfter zu gelangen. Es geht immer nur darum, auf illegale Weise an das Geld anderer zu kommen.

Bei diesem finanziellen Punkt teilt sich die Welt abermals auf. Auf der einen Seite zeigt sich, dass Kriminelle immer häufiger auf alternative Methoden setzen, weil gerade, wenn es um höhere Beträge geht, eine bessere Awareness vorhanden ist.

Auf der anderen Seite indes vervielfältigen sich auf Verbraucherebene bald alljährlich die Möglichkeiten, Geld auszugeben, ohne dafür Bargeld zu bemühen. Jahr für Jahr vermehren sich deshalb die Angriffsfenster, über die Kriminelle sich direkten Zugriff auf Konten und Co. verschaffen können.

Das große Dilemma: Viele der Problemstellungen bleiben anbieterseitig und medial ungenannt, weil vor allem die Komfort-Vorteile herausgestellt werden sollen. Dementsprechend sind die konkreten Risiken in den Köpfen vieler Endverbraucher gar nicht präsent und die Verwunderung umso größer wenn doch etwas passiert.

Der folgende Artikel möchte vor allem userseitiges Problembewusstsein schaffen, keine Payment-Systeme in Abrede stellen; die meisten sind Normalverbraucher-sicher. Allerdings müssen diese die Risiken kennen, um sie auch so sicher zu nutzen.

Risiken beim Bezahlen mit EC- und Kreditkarten

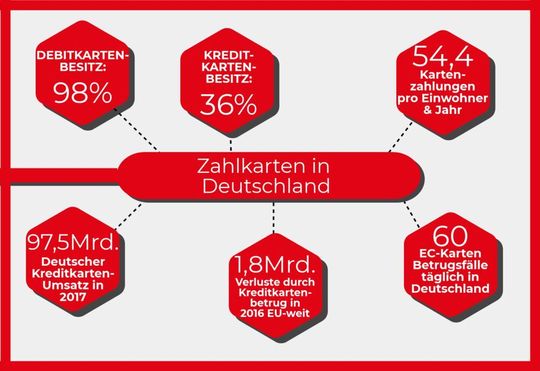

Nach wie vor sind Karten die meistbenutzte nicht-bare Bezahlmethode im stationären Handel. Rein statistisch gibt es hierzulande weit mehr EC- und Kreditkarten (erstere eigentlich korrekter als Girocard bezeichnet) als Deutschland Einwohner hat.

Das bedeutet im Endeffekt, dass jeder Bundesbürger ein Angriffsziel ist – und die Methoden spiegeln nicht nur diese Tatsache wider, sondern auch, dass Karten alles andere als inhärent sicher sind.

Brute-Force-Nummerngeneratoren

Der nach wie vor einzige Schutz, den Verbraucher selbst beeinflussen können, ist eine PIN. Die gibt es zwar auch bei Kreditkarten. Doch wo bei EC-Karten die PIN häufig verlangt wird, weil nur diese Abgleichmethode dem Händler über das Electronic-Cash-Verfahren garantiert, dass er sofort sein Geld bekommt, ist bei Kreditkartennutzung die Unterschrift nach wie vor die häufigste Methode zur Authentifizierung.

Das Problem an der PIN ist, dass sie in der Regel bei beiden Karten vierstellig ist und nur aus Ziffern besteht. Damit bestehen mathematisch 104, also 10.000 mögliche Kombinationen.

Ausgehend davon, dass ein handelsüblicher Prozessor heute etwa vier Gigahertz besitzt, sind das vier Milliarden Berechnungen pro Sekunde – alle möglichen Kombinationen einer PIN können also im Bruchteil davon herausgefunden werden.

Allerdings ist dieser Vektor eher vager Natur: Die allermeisten Karten-PINs haben nur eine begrenzte Zahl von Eingabeversuchen, bevor sie gesperrt werden. Aufgrund der statistischen Verteilung bleibt eine Chance von 1:12, mit drei Versuchen den richtigen PIN zu erwischen.

Cracking von Kundendatenbanken

Was passiert, wenn man seine Karte an der Kasse in ein Lesegerät steckt? In diesem Fall kommen zwei Protokolle zum Einsatz:

- 1. Das ZVT-Protokoll ist die Schnittstelle zwischen Kartenterminal und Händler-Kassensystem.

- 2. Das Poseidon-Protokoll wiederum verbindet Kartenterminal und Bank.

Ohne tiefer auf die kryptologische Funktionsweise der Protokolle einzugehen, sollten User wissen, dass beide ausgelesen werden können, das wurde unter anderem vom Chaos-Computer-Club bereits nachgewiesen.

Doch es geht noch viel einfacher. Denn wo hier Profiarbeit vonnöten ist, machen es so manche (Online-)Händler Kriminellen viel einfacher: Die dort gespeicherten Kunden-Kreditkarten-Daten:

- Kartennummer

- Gültigkeitsdatum

- Prüfziffer

- Benutzername

sind häufig wesentlich unsicherer gelagert. Sie abzugreifen ist ungleich leichter und kann direkt für Einkäufe verwendet werden.

Wissenswert: Unbedingt vor Eingabe von direkt verwertbaren Daten prüfen, ob der Händler eine PCI-DSS-Zertifizierung vorweisen kann. Sie steht für von der Kreditkartenindustrie einheitlich erlassene Sicherheitsstandards.

Skimming/Terminalmanipulation

Die PIN zu haben, ist eine Sache. Um eine Karte jedoch kopieren zu können, benötigt man auch all jene Daten, die darauf gespeichert sind.

Die „analoge Lösung“ ist es, schlicht und ergreifend die Karte physisch zu stehlen. Da das jedoch rasch auffallen würde, wird schon seit geraumer Zeit Skimming betrieben, vornehmlich an Geldautomaten:

- Ein unauffälliges Lesegerät wird vor dem Kartenschacht installiert, welches die nach wie vor auf vielen Karten vorhandenen Magnetstreifen ausliest.

- Meist eine Möglichkeit, den PIN abzugreifen. Etwa per Tastenfeld-Overlay, normaler oder Infrarot-Kamera. Letztere kann die von den Fingerspitzen erwärmten Ziffertasten erkennen

2017 betrugen trotz verbesserter Sicherheitstechniken allein hierzulande die Skimming-Schäden gut 2,2 Millionen Euro – Tendenz steigend.

Allerdings gibt es hier auch eine weitere Tendenz: Es sind fast ausschließlich ausländische Karten. Seit 2013 dürfen deutsche Terminals bei deutschen EC-Karten nur noch den Chip auslesen; selbst wenn darauf noch ein Magnetstreifen vorhanden ist. Allerdings, im Ausland ist das häufig nicht der Fall.

Wissenswert: Skimming wird meistens an unbewachten Geldautomaten betrieben. Etwa in Bankfilialen ohne Mitarbeiter, an Straßen-Automaten usw.

Phishing

Wie bringt man jemanden dazu, einem freiwillig alle Daten seiner Kreditkarte zu geben? Man macht ihn Glauben, dass er seine Daten einem seriösen Unternehmen gibt. Phishing ist die Onlinemethode der Wahl unzähliger Krimineller. Denn es braucht nur einen halbwegs talentierten Web- bzw. Grafikdesigner.

Der erstellt entweder täuschend echte E-Mails mit Links zu ebenso täuschend echten Seiten oder aber eine Seite, auf der Markenprodukte zu enorm reizvollen Preisen angeboten werden. Und sooft davor auch gewarnt wird, Phishing funktioniert auch 2019 noch hervorragend.

Wissenswert: Phishing verrät sich in vielen (wenngleich nicht allen) Fällen durch Rechtschreibfehler und die Aufforderung, PINs einzugeben. Banken würden letzteres abseits von Onlinebanking nie verlangen.

Keylogging

Das Bewusstsein für Phishing ist gestiegen. Und so gut es auch noch funktioniert, die Erträge der Kriminellen sind gesunken. Doch um an Kreditkartendaten zu gelangen, ist es nicht einmal zwangsläufig nötig, den Besitzer so zu täuschen, dass er sie einem gibt. Es reicht, wenn man mitbekommt, dass er sie eingibt.

Das bringt uns zu Keylogging. Informationen, die vom User eingegeben werden, können abgegriffen werden. Früher ging das nur über Hardware, die zwischen Keyboard und Rechner eingesetzt wurde –war daher aufwendig und kam eher im Bereich der Wirtschaftskriminalität zum Einsatz.

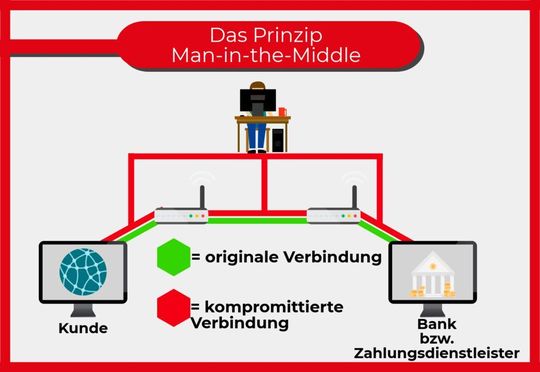

Heute indes sind Softwares frei verfügbar, die das Gleiche tun. Sie können über Webseiten, Mails oder „verlorene“ USB-Sticks eingeschleust werden und zeichnen jegliche Form von Eingabe auf – auch auf virtuellen Tastaturen – und leiten sie weiter. Ein klassischer Man-in-the-Middle-Angriff (MitM).

Wissenswert: Firewalls und Virenschutzsoftware, die ständig aktualisiert werden, sind die sichersten Helfer gegen Keylogging-Software. Niemals sollte man seine Daten an öffentlichen Rechnern eingeben.

NFC-Schwachstellen

NFC auf Karten setzt sich langsam durch. Doch längst haben Kriminelle das Potenzial erkannt. Zwar ist es ein Mythos, dass solche Karten auf mehrere Meter Distanz ausgelesen werden können und die Verschlüsselung gilt als relativ sicher. Aber Tatsache ist, dass bei den meisten Banken für NFC-Zahlungen unter 25 Euro keine PIN-Eingabe gefordert wird.

Das beschränkt sich zwar auf drei aufeinanderfolgende Zahlungen und hat somit für den Einzelnen keine umfangreicheren Verluste zur Folge, aber hier gilt: Die Masse macht es aus. Es funktioniert erwiesenermaßen und zudem ist es leicht, anonym zu sein – entsprechende Geräte passen in jede Tasche.

(ID:45981407)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/93/c3/93c32efc533d3fef3d9da2c71eca3213/0130884690v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c1/17/c117a56c5982733e6b7c941bfd9b0f9f/0126586830v2.jpeg)