Embedded Security Sicherheit durch Hypervisor und Hardware-Virtualisierung

Das Internet der Dinge erfordert die Vernetzung verschiedenster Komponenten und Systeme. Gleichzeitig muss die Sicherheit gewahrt bleiben. Ein Spagat, den es zu bewältigen gilt.

Anbieter zum Thema

Vernetzte Einrichtungen im Internet der Dinge (Internet of Things; IoT), in Gateway Routern, IPTV, Mobilgeräten und Automotive-Systemen müssen daraufhin ausgelegt sein, außergewöhnliche Anwendungen, verschiedene Inhalte und Software-Updates von Dienstleistern und Betreibern im Feld zu unterstützen.

Gleichzeitig sind die Privatsphäre und der Datenschutz zu gewährleisten. Da heute verschiedene Anwendungen und die dazugehörigen Daten alle auf dem gleichen SoC koexistieren, müssen sie vor externen Hacker-Angriffen als auch voneinander geschützt werden.

Im Automotivebereich wird die Kommunikation immer enger mit Smartphones gekoppelt, was Dienste von Drittanbietern in die Automotive-Infrastruktur erfordert. Mit der Unterstützung kommender Anwendungen wie automatisches Einparken und autonomes Fahren muss ein hochsicherer Betrieb gewährleistet sein, um die ADAS-Anforderungen (Advanced Driver Assistance Systems) zu erfüllen.

Statisch basierte Ansätze für Embedded-Sicherheitssysteme, die sichere und nicht sichere Bereiche durch Partitionierung separater Hardware-Subsysteme für jeden Bereich definieren, sind heute generell sehr wirksam. Die heutigen Ansätze sind allerdings CPU-zentrisch-binär – mit einem sicheren Bereich und einem nicht sicheren Bereich – und schwierig zu implementieren.

Diese Lösungen lassen sich nicht für die anspruchsvollen Anwendungen und Dienstleistungen skalieren, die mit den kommenden vernetzten Einrichtungen und der Cloud einhergehen. Daher sind besser skalierbare kosteneffiziente Ansätze erforderlich, um die Anforderungen neuerer Systeme zu erfüllen, auf denen mehrere Anwendungen über verschiedene sichere Umgebungen/Domains laufen.

Hardware-Virtualisierung, Basis für Embedded-Sicherheit

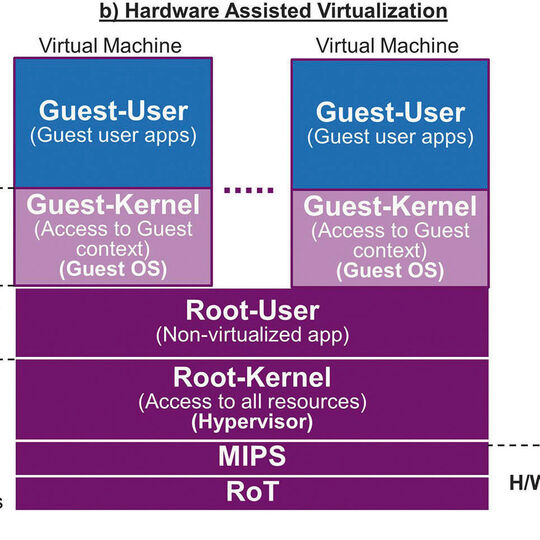

Hardware-Virtualisierung kann die erforderlichen vertrauenswürdigen skalierbaren Umgebungen für sichere Embedded-Systeme ermöglichen. Virtualisierung erzeugt mehrere isolierte Umgebungen, die verschiedene Gast-Betriebssysteme und/oder Anwendungen über eine gemeinsame Hardware-Ressource wie ein CPU-Subsystem betreiben.

Diese Technik kommt bereits in Datencentern und Servern zum Einsatz und kann eine kosten- und stromsparende Grundlage für mehr Sicherheit in zahlreichen Einrichtungen bieten, einschließlich Embedded-Systemen.

Mit Hardware-Virtualisierungssupport in der CPU, GPU und in anderen Prozessoren eines SoC können Unternehmen mehrere isolierte Domains schaffen, in denen jede Anwendung von der anderen geschützt ist. Bild 1 zeigt Imaginations hardwaregestützte Virtualisierung OmniShield, die ein System mit mehreren Domains unterstützt.

Der Hypervisor, Verwalter der SoC-Ressourcen

Für eine Embedded-Anwendung ist der Hypervisor ein kleiner privilegierter Code, der sich über der Hardware befindet und die SoC-Ressourcen verwaltet, indem er Zugriffrechte für jede Ausführungsdomäne definiert, genannt Virtual Machines (VMs) oder Guests (Gäste).

Mit Imaginations OmniShield-fähigen CPUs und GPUs können 255 VMs vom Single-Core bis zu mehreren Cores innerhalb eines Clusters oder mehrerer Cluster definiert werden. Unternehmen haben hohes Interesse daran, in vertikalen Segmenten das Konzept hardwaregestützter Virtualisierung zu verwenden, um mehrere unabhängige Domains bereitzustellen, die voneinander isoliert sind.

Damit erhöht sich die Sicherheit und Zuverlässigkeit, die Programmierung vereinfacht sich, genauso wie die letztendliche Umsetzung der Anwendung. Es bleibt allerdings die Frage, wie Embedded-Sicherheit mittels Hypervisor garantiert wird und wie diese sicher mit der Hardware verankert werden können, um vertrauenswürdig zu erscheinen.

(ID:43651299)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/44/a444772c14caf55ea97e0269fc83f382/0131459709v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/9b/6a9be19248c01e78cc8776fe5087a248/0129495526v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/62/6a62d7fee3a3242f5c29854797ffdac7/0130594225v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/56/e8/56e845987f0ac89a4123b57f3e6bc823/0130460115v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/00/ff00590ee020e38c9628532e7e23655c/0131387070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/29/122920f2aab70276554dcc4d6349110f/0131262432v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/933300/933315/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/933300/933318/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/933300/933319/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/933300/933316/original.jpg)

:quality(80)/p7i.vogel.de/wcms/2d/4a/2d4ac83a7fd2f5b126cd11ee6a0f5a32/0123889337v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4c/a4/4ca48ee3de835f32513f2df9448470c5/0130022845v2.jpeg)