Microsoft Patchday Mai 2015 TrueType Fonts und Windows Journal bergen Risiken

Gleich 13 Security Bulletins finden sich im Mai 2015 auf der Patchday-Liste von Microsoft. Allerdings gelten nur drei der Schwachstellen-Einträge als kritisch. Diese betreffen den Internet Explorer, die Microsoft Font Drivers und Windows Journal.

Anbieter zum Thema

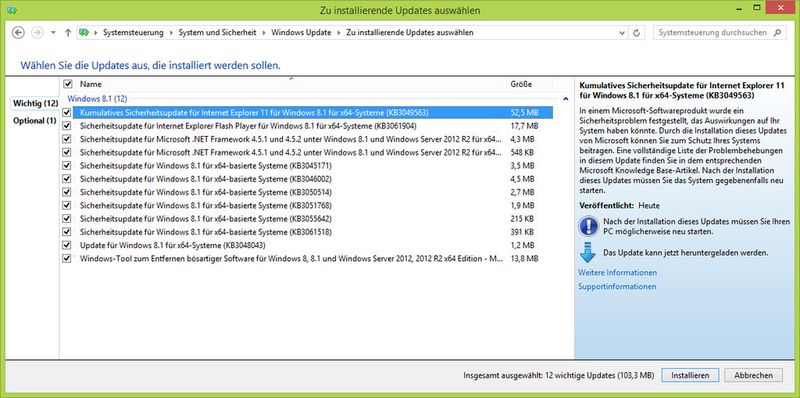

Diverse Sicherheitslücken im Internet Explorer (IE) werden momentan mit dem Update-Paket MS15-043 geschlossen. Die größten Anfälligkeiten lassen sich von einem Angreifer für eine Remote Code Execution (RCE) ausnutzen, er könnte also Code von außen auf anfälligen Maschinen ausführen.

Das kumulative Security Update ergreift einerseits die üblichen Maßnahmen: Es modifiziert die Behandlung von Objekten im Speichern und überarbeitet Sicherheitsfunktionen wie ASLR (Adress Space Layout Randomization). Ungewöhnlich ist, dass auch bei der Browser-Interaktion mit der Zwischenablage nachgearbeitet wird.

Alle Versionen von IE6 bis IE11 werden aktualisiert, ein besonders hohes Risiko eines erfolgreichen Angriffs besteht bei Client-Betriebssystemen wie Windows 8.1 und 8.1 RT, Windows 7 und Vista. Windows Server sind hingegen nur einem moderaten Risiko ausgesetzt.

Vorsicht bei eingebetteten TrueType-Schriftarten

Mehrere Anfälligkeiten wurden auch in den Microsoft Font Drivers gefunden, wie es im Security Bulletin MS15-044 heißt. Entsprechende Updates werden für das Microsoft .NET Framework, Office, Lync, Silverlight und sämtliche Windows-Betriebssysteme bereitgestellt.

Öffnet ein Anwender auf seinem ungepatchten System eine Webseite oder ein Dokument mit eingebetteten TrueType-Schriftarten, riskiert er eine RCE-Attacke. Das bereitgestellte Update korrigiert, wie die DirectWrite-Bibliothek mit OpenType- und TrueType-Schriftarten umgeht.

:quality(80)/images.vogel.de/vogelonline/bdb/864200/864236/original.jpg)

Bye-bye Patchday

Windows Update for Business

Mit der dritten kritischen Sicherheitsaktualisierung MS15-045 addressiert Microsoft ebenfalls RCE-Schwachstellen. Diese lassen sich ausnutzen, wenn ein Benutzer dazu gebracht wird, eine manipulierte Windows-Journal-Datei zu öffnen. Bedroht sind letztlich alle noch unterstützten Windows-Versionen.

Die wichtigen Updates

Weitere RCE-Anfälligkeiten finden sich in Microsoft Office sowie im Microsoft SharePoint Server. Da sich diese Sicherheitslücken nur unter bestimmten Umständen ausnutzen lassen, wurden die Updates MS15-046 und MS15-047 allerdings nur als wichtig eingestuft.

Gleich vier Anwendungen sollen verhindern, dass die Berechtigungen eines aktuell angemeldeten Benutzers angehoben werden können. Für das .NET Framework wird das Update MS15-048 bereitgestellt, das Paket MS15-049 richtet sich an Microsoft Silverlight. Derweil aktualisieren die Patches MS15-050 und MS15-051 das Service Control Center sowie die Windows Kernelmodus-Treiber.

Sowohl der Windows Kernel als auch JScript und VBScript sind anfällig dafür, dass ein Angreifer bestehende Sicherheitsvorkehrungen umgeht. Die Security Bulletins MS15-052 und MS15-053 sollen das verhinden. Der Patch MS15-054 schließt eine Denial-of-Service-Schwachstelle im "Microsoft Management Console File Format", das Update MS15-055 soll verhindern, dass Informationen über den Secure Channel (Schannel) abhanden kommen.

:quality(80)/images.vogel.de/vogelonline/bdb/864900/864900/original.jpg)

Patch-Management

WSUS in Windows Server 2012 R2 und Windows 10 Server

(ID:43379358)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/59/43/5943312de71f19fc816f2e93f2c6a5fe/0131151874v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/27/3027664b0fb0bc9c398378e320ef390b/0128993714v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/6d/eb6d7fd969a97cd8508b3f3a0af566ae/0130846598v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/51/3f/513fb8ad773735234d88126b9a537ec9/0131014819v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/95/8c952169f3c1d02127180ede18de651a/0130535511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/5c/c05c213406b4577e75095368324d263a/0130849972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/c8/edc84890cc37b3a6bd0a49ad22d84e2c/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/49/7949c554b8b44ff842447cea44401824/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/a2/0ea2191c9c894533d3f3e62be1b6a1d9/0129243939v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/82/1b82f6c30153361498d21d56d8a0a44e/0130843915v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/d2/50/d25062bcc256f86ab69bb1f4ee361622/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/24/05/24055930c490d8f979c1b7402af93bb1/0122470970v1.jpeg)