Schutz vor Datendiebstahl Handbuch für DS-GVO konforme Passwortsicherheit

Nach wie vor stellt die Kombination aus Benutzername und Password die am häufigsten verwendete Methode da, um sich an Computersystemen anzumelden. Anwendern fällt es in der Regel schwer, gute und damit starke Passwörter zu wählen. Deshalb sind Organisationen in der Pflicht, durch geeignete technische und organisatorische Maßnahmen (TOM) dafür zu sorgen, dass schwache Passwörter nicht verwendet werden können.

Gesponsert von

Rechtliche Grundlage

Die Authentifizierung mittels Nutzername und Passwort sowohl bei Geräten als auch Diensten stellt eine technische und organisatorische Maßnahme nach Artikel 32 DS-GVO dar. Eine sichere Authentifizierung der Nutzer ist ein Baustein, um die Vertraulichkeit, Integrität und Verfügbarkeit der Daten, Systeme und Dienste auf Dauer sicherzustellen (vgl. Art. 32 DS-GVO). Setzen Verantwortliche unzureichende technische und organisatorische Maßnahmen um, können Bußgelder bis zu 10 Millionen Euro oder im Fall eines Unternehmens von bis zu 2 % seines gesamten weltweit erzielten Jahresumsatzes des vorangegangenen Geschäftsjahrs verhängt werden, je nachdem, welcher der Beträge höher ist (vgl. Art. 83 Abs. 4 DS-GVO). Verantwortliche sind also angehalten, angemessene technische und organisatorische Maßnahmen durchzuführen.

Widerstandsfähigkeit von Passwörtern

Starke Passwörter widerstehen sowohl Brute-Force Angriffen, bei denen der Passworthash bekannt ist, als auch Online Angriffen, wie beispielsweise dem Password Spraying, bei dem einige wenige kompromittierte Kennwörter gegen eine große Anzahl von Benutzerkonten getestet wird.

Unter der Annahme, dass ein Angreifer 100 Milliarden Passwörter pro Sekunde testen kann, dauert ein Brute-Force-Angriff auf ein 8-stelliges Passwort über dem Alphabet aller 95 ASCII-Zeichen nicht mehr als 19 Stunden.

958 / 1011 s = 18,4 Stunden

Wird hingegen die Komplexität verringert, d.h. es werden nur Kleinbuchstaben verwendet aber das Passwort wird auf 15 Zeichen verlängert, erhöht sich die maximal aufzuwendende Zeit auf 500 Jahre.

2615 / 1011 s = 532 Jahre

Merke: "betonampelpalme" lässt sich einfacher merken und ist sehr viel schwieriger zu dechiffrieren als " _YoxtrT3"

Zudem zeigt ein kurzer Test, dass es sich bei "_YoxtrT3" im Gegensatz zu "betonampelpalme" bereits um ein kompromittiertes Passwort handelt. Es widersteht damit weder offline noch online Angriffen und ist damit als schwach anzusehen.

Lebensdauer von Passwörtern

Das stärkste Kennwort wird schwach, wenn man es sich nicht merken kann und es auf einem Zettel unter der Tastatur endet. Und wenn man es sich dann vielleicht nach 30 Tagen gemerkt hat, muss es schon wieder geändert werden. Anstatt die Anwender zu frustrieren, ist es sinnvoller, sie über ein Belohnungssystem zu motivieren, sich längere Passwörter auszudenken, die dann in Abhängigkeit der Länge später oder gar nicht ablaufen. Passwort Sicherheit wird nur dann funktionieren, wenn der Anwender „mit ins Boot genommen wird“

Fazit:

- 1. Länge schlägt Komplexität. Es ist wichtig, lange Kennwörter zu verwenden, die dafür weniger komplex sein dürfen.

- 2. Es dürfen keine Passwörter verwendet werden, die durch Sicherheitsvorfälle bekannt geworden und damit als kompromittiert anzusehen sind.

- 3. Führen Sie ein längenbasiertes Ablaufdatum ein - je stärker das Passwort ist, desto seltener sollte es geändert werden müssen

Durchsetzen starker Passwörter in einer Active Directory Umgebung

Letztlich ist es das Zusammenspiel organisatorischer und technische Maßnahmen, die die Passwortsicherheit entscheidend verbessern. Einige technische Maßnahmen können bereits mit Bordmitteln umgesetzt werden. Für andere wird 3rd Party Software zum Einsatz kommen müssen.

Organisatorische Maßnahmen

- 1. Dokumentieren Sie die Anforderungen an Passwortsicherheit in Ihrer Unternehmens-Sicherheitsrichtlinie und lassen Sie diese von der Geschäftsführung bestätigen

- 2. Sensibilisieren Sie Ihre Mitarbeiter für das Thema Passwortsicherheit

- 3. Führen Sie Benutzerkonto-Klassen ein, zum Bsp.: (a) Standardbenutzer, (b) privilegierte Benutzer und (c) VIP-Benutzer, für die - in Abhängigkeit der Schutz- und Vertraulichkeitsstufen der zugegriffenen Daten - unterschiedliche Passwortrichtlinien gelten

- 4. Kennwörter sollten einzigartig sein - Mitarbeiter, denen mehreren Benutzerkonten zugewiesen sind, dürfen hierfür nicht dieselben Kennwörter verwenden.

Technische Maßnahmen

- 5. Stellen Sie sicher, dass das Erzeugen von LAN Manager-Hashwerten in Ihrem Active Directory deaktiviert ist.

- 6. Verwenden Sie „Managed Service Accounts“ für Applikationen anstelle von Standard-Benutzerkonten

- 7. Definieren Sie ein dynamisches Passwortalter, in Abhängigkeit der gewählten Passwortlänge

- 8. Verhindern Sie, dass kompromittierte Kennwörter als Passwort ausgewählt werden können

- 9. Stellen Sie sicher, dass Kennwörter geändert werden, nachdem Sie durch Sicherheitsvorfälle veröffentlicht wurden, d.h. kompromittiert wurden.

- 10. Stellen Sie sicher, dass Worte, die einfach zu erraten sind, beispielsweise Ihr Firmen- oder Produktname oder Ihre Adresse, nicht in Kennwörtern verwendet werden dürfen.

- 11. Stellen Sie sicher, dass sich das neue Kennwort vom alten signifikant unterscheidet

- 12. Ermutigen Sie Ihre Benutzer Passphrasen zu verwenden

Umsetzung der Maßnahmen mit Hilfe von Specops Password Auditor und Policy

Im folgenden Abschnitt erfahren Sie, wie Sie die oben genannten Maßnahmen mit dem Specops Password Auditor und der Specops Password Policy nach dem aktuellen Stand der Technik implementieren. Da die Specops Password Policy auf Active Directory Gruppenrichtlinien basiert, gibt es keine Limitierung in Bezug auf die Anzahl der zu verwendenen Passwortrichtlinien.

Regelmäßige Überprüfung der Einhaltung Ihrer Passwortrichtlinien

Mit Hilfe des Specops Password Auditors, sind Sie in der Lage, Konten zu identifizieren, die identische oder kompromittierte Passwörter verwenden.

Der Specops Password Auditor wird typischerweise von Auditoren oder IT Security Mitarbeitern verwendet, um den Grad der Einhaltung der Unternehmens-Passwortrichtlinie zu messen. Der Password Auditor steht in einer kostenlosen Version zur Verfügung und kann von der Specops Website geladen werden.

Aktivierung von „Lenght Based Password Aging“

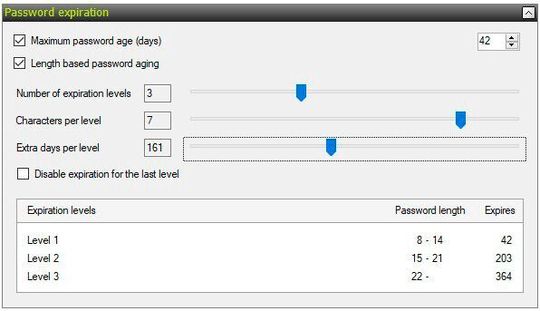

Im Prinzip gibt es keinen guten Grund ein starkes, nicht kompromittiertes Kennwort häufig zu ändern. Mit Hilfe der Specops Password Policy können Sie flexibel auf die gewählten Passwortlängen reagieren und eine Art „Belohnungssystem“ für die User einführen. In dem unten gezeigten Beispiel würde ein Anwender mit einem Kennwort kleiner als 14 Zeichen, dieses alle 42 Tage ändern müssen. Wählt er allerdings ein Passwort länger als 22 Zeichen, würde es nur jährlich geändert werden müssen.

Blockierung kompromittierte Kennwörter

Über die Specops Password Policy Blacklist haben Sie Zugriff auf eine kontinuierlich aktualisierte Datenbank, die zurzeit ca. 2 Milliarden durch Sicherheitsvorfälle bekannt gewordenen Passwörter enthält. Mit der Verwendung des Blacklist Service erreichen Sie zwei wesentliche Ziele:

- 1. Sie verhindern, dass Benutzer ein Kennwort auswählen, welches bereits kompromittiert ist – in diesem Fall weist der Domain Controller das gewählte Kennwort ab und es kommt zu keiner Änderung des Passwortes

- 2. Sie zwingen Benutzer ihr Kennwort zu ändern, sobald es über die Blacklist als kompromittiert gekennzeichnet worden ist.

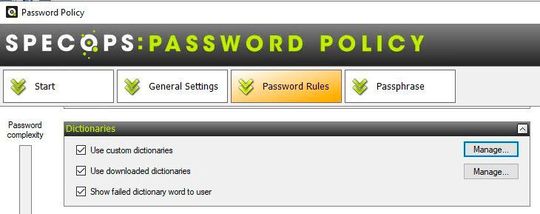

Blockierung von einfach zu erratenen Kennwörtern

Die Verwendung von mit Ihrer Organisation in Verbindung stehenden Begriffen als Kennwort sollte auf jeden Fall vermieden werden, um zu verhindern, dass Angreifer ein Password einfach erraten. Mit der Specops Password Policy können Sie sich eigene Wortlisten erstellen und die Wörter pflegen, die sie zusätzlich blockieren wollen. Ein Eintrag „Specops“ in solch einer Wortliste würde nicht nur dieses Wort, sondern auch Variationen wie „Sp3cop5“ oder „spoceps“ blockieren

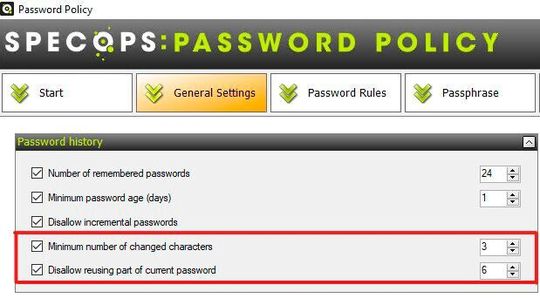

Durchsetzung der Erstellung von neuen Passwörtern

Wenn Kennwörter geändert werden, führt das in der Regel nur zu leicht abgeänderten neuen Passwörtern, da Active Directory nur überprüfen kann, ob das Kennwort schon einmal verwendet wurde. Aus einem „Sommer2019“ wird dann ein einfach „Sommer2019!“ Das ist vor allem dann ein Problem, wenn der Verdacht besteht, dass das Kennwort kompromittiert wurde. In dem Fall hätte jemand mit dem Wissen über das alte Passwort, gute Chancen auch das neue Kennwort zu erraten.

Mit der Specops Password Policy können Sie definieren, wie viele Zeichen mindestens geändert werden müssen, bzw. welcher Anteil des alten Kennwortes nicht mehr verwendet werden darf.

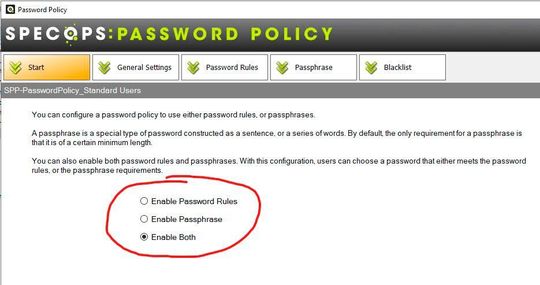

Verwendung von Passphrasen

Passphrasen stellen eine ausgezeichnete Methode da, starke und zugleich einprägsame Passwörter zu bilden. Mit Hilfe von Regulären Ausdrücken (regular expressions) können Sie frei definieren, welchen Komplexitätsanforderungen eine Passphrase genügen muss. Beispielsweise könnten Sie durchsetzen, dass eine Passphrase mindestens aus drei durch Leerzeichen getrennten Worten mit jeweils 6 Zeichen bestehen soll.

Mit der Specops Password Policy können Sie Richtlinien erstellen, die sowohl die Verwendung von Passwörtern, Passphrasen oder beiden zulassen.

Weiterführende Informationen zur Password Policy finden Sie auf der Specops Website. Hier können Sie sich auch für eine kostenlosen Test registrieren.

Über den Autor:Stephan Halbmeier ist Product Specialist bei Specops Software

(ID:46265942)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7d/497db406d7ac7f31e29300e4e3b6da8c/0131030023v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/d7/82d765c6e48fb04717a28466b05a6e26/0131030915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/63/a0/63a08ef8cf2f357846891924a0c362b5/0129422042v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/89/2589045567408f62d77df605b25080a6/0125881585v1.jpeg)