Benchmark setzt Schutzmaßnahmen ins Verhältnis Mehr Sicherheit durch Kennzahlen

Um die Informationssicherheit in verschiedenen Organisationseinheiten und Abteilungen miteinander zu vergleichen und Entwicklungen über einen längeren Zeitraum zu beurteilen, bedarf es eines Kennzahlensystems, aber das ist oft leichter gesagt als getan.

Anbieter zum Thema

Folgen Unternehmen bei der Einführung eines Kennzahlensystems dem in ISO 27004 definierten Ansatz, ist es schwierig einen allgemeingültigen Benchmark zu bestimmen und die Kennzahlen zu aggregieren. Denn dieser Standard besagt, dass die Schutzmaßnahmen in der Umgebung, in der sie wirken betrachtet werden sollen.

Bezogen auf verschiedene Abteilungen eines Unternehmens macht dieser Ansatz ein Benchmarking jedoch unmöglich. Computacenter hat ein Benchmarksystem entwickelt, das die Schutzmaßnahmen auf Basis von Managementprozessen wie Risikoanalyse, Audits, Sicherheitsvorfällen und Ausnahmeregelungen betrachtet, wodurch eine aussagefähige Betrachtung und Vergleichbarkeit der Informationssicherheit möglich ist.

ISO 27001 schreibt die Messung der Effektivität von Schutzmaßnahmen im Rahmen eines Information Security Management Systems (ISMS) vor. Ziel ist es, festzustellen, ob mit den vorhandenen Schutzmaßnahmen die definierten Sicherheitsziele zu erreichen sind. Damit soll der Managementebene anhand dieser Kennzahlen aufgezeigt werden, wie es um den Sicherheitsstatus einer Organisation bestellt ist, und eine Entscheidungsvorlage liefern, an welchen Stellen Handlungsbedarf besteht.

Benchmarks für Bezugspunkte

Die Ermittlung der Kennzahlen in der Informationssicherheit dient der Leitungsebene als wichtige Entscheidungsgrundlage über die Anwendung und Verbesserung von Schutzmaßnahmen. Managementverfahren dienen dazu, Informationen zu sammeln, die dann als Entscheidungsgrundlage für Verbesserungen dienen. Dazu gehören neben der Risikoanalyse (Notwendigkeit von Schutzmaßnahmen), die Revision sowie interne Audits (Implementierungsstatus von Schutzmaßnahmen), die Behandlung von Sicherheitsvorfällen (Wirksamkeit der Schutzmaßnahmen bei realen Bedrohungen) und Ausnahmeverwaltung (Beeinträchtigung der täglichen Betriebsprozesse durch Schutzmaßnahmen)

Kennzahlen der Informationssicherheit

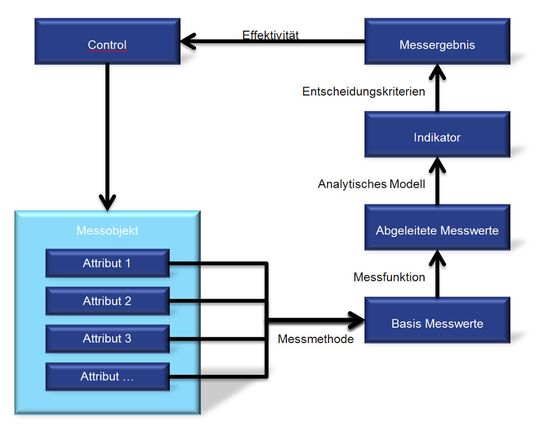

Bei der Erhebung dieser Kennzahlen sind viele Faktoren zu betrachten. Zunächst müssen Unternehmen berücksichtigen, für welche Objekte wie beispielsweise Informationen, Policies, Gebäude oder Ressourcen Kennzahlen erhoben werden sollen. Nach ISO 27001 betrachtet man insbesondere „Controls“ bzw. „Groups of Controls“ (siehe ISO 25001 Kapitel 4.2.2.d). Anhand dieser Schutzmaßnahmen ist es möglich, Basis-Messwerte zu erheben. Bei einer Firewall kann dieser Messwert beispielsweise in der Anzahl der geblockten Verbindungen pro Tag liegen oder in den erlaubten Verbindungen.

Dieser abgeleitete Messwert wird einem Indikator gegenübergestellt, der ein festgelegtes Sicherheitsziel bestimmt. Ist der abgeleitete Wert geringer als der Indikator, besteht kein Handlungsbedarf. Ist er aber höher, sind Maßnahmen einzuleiten. In diesem Fall sollten etwa die Anwender besser über Kommunikationsregeln informiert und sensibilisiert werden.

(ID:39435080)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/93/3e93ebac78f49cc19dab6772372a2b8d/0131642048v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/71/637176238911765ea7930198ee3ab584/0131573032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/66/696689e3e57bf809128d7d77138d7f45/0131632745v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/38/71388e518548f6491397ba579d7798e5/0131570993v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/86/6a861de7e843b252af55a156f4379ccb/0131643049v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/21/6621115267ba589358c5a1e9d11f12aa/0131538617v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/14/b7/14b705334b5f40d6b27f95ce4c7e7345/0125743644v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/3b/423b6be5bae377d3225c8efeff74f860/0130839691v2.jpeg)