Oberstes Ziel: Verfügbarkeit Sicherheitsbewusstsein in der Operational Technology

Das Bewusstsein für die Sicherheit in vernetzten Produktionen wird steigen. Davon ist Peter Meivers, Senior Product Manager beim Software-Hersteller Baramundi, überzeugt. Allerdings erfordert die Security in der Operational Technology (OT) viel Fingerspitzengefühl.

Anbieter zum Thema

Durch die technologischen Entwicklungen im Zuge der Industrie 4.0 und der Digitalisierung sind Industrieunternehmen in der Lage, ihre Fertigungsprozesse zu optimieren und ihre Position am Markt zu stärken. Außerdem können Produktionsunternehmen mithilfe digitaler Geschäftsmodelle neue Umsatzfelder erschließen, die Effizienz steigern und nachhaltig wettbewerbsfähig bleiben. Allerdings bringen die Faktoren auch Herausforderungen an die Sicherheit mit sich, wie Peter Meivers, Senior Product Manager bei Baramundi, weiß. Denn durch vernetzte Anlagen, Steuerungseinheiten und IoT-Devices wird die Absicherung der Produktionsinfrastruktur komplexer. Und die OT als vernetzte Betriebstechnologie vergrößert die Angriffsfläche für Cyber-Kriminelle. Das erfordert, wie Meivers betont, ein den spezifischen Anforderungen der OT entsprechendes Sicherheitskonzept.

Unterschiede zwischen IT und OT

Die OT umfasst operative Technologien im Hard- und Softwarebereich, mit denen industrielle Anlagen in ihrer Funktion überwacht werden. „In der OT geht es um vernetzte Systeme, wie zum Beispiel Maschinensteuerungen oder Industrie PCs, die einen direkten Einfluss auf den Produktionsprozess haben“, ergänzt Meivers. Als oberstes Ziel der OT definiert er die Verfügbarkeit der Produktion und ein für Menschen sicheres Arbeitsumfeld. Im Gegensatz dazu ginge es in der IT weniger um die Verfügbarkeit der Systeme, sondern eher um Datensicherheit und Integrität von Systemen, die wir aus dem Kontext von Büroumgebungen kennen.

Die Security in der OT geht jedoch noch darüber hinaus. Auch physikalische Gefahren können die Folgen von mangelndem Schutz sein. Zwar sind Arbeitsschutzregeln keine Neuheit in der Produktion, mittlerweile sehen sich die Teams jedoch mit Risiken konfrontiert, die außerhalb ihrer Kontrolle liegen. Hacking ist in der OT ein genauso sensibles Thema wie in der IT, erreicht jedoch völlig neue Extreme. Ist durch einen Angriff die funktionale Sicherheit von Maschinen gefährdet, können diese die Mitarbeiter verletzen, zum Beispiel durch Überhitzung oder nicht funktionierenden Notabschaltungen. Abgeschaltete Anlagen, lahmgelegte Produktionen oder fehlerhafte Kontrollprozesse, die zu für den Endverbraucher schädlichen Produkten führen können, sind weitere vorstellbare Folgen.

Security in der Produktion umsetzen

Für Meivers ist hinsichtlich der Sicherheit, im Sinne der IT-Security, in der vernetzten Produktion wichtig zu verstehen, dass nicht eine Maßnahme das Allheilmittel sein kann. Um ein effektives Sicherheitskonzept zu erstellen, muss das Thema ganzheitlich betrachtet werden, mit Maßnahmen, die sich ergänzen. Dafür gibt es internationale Normen wie die IEC 62443. Sie verfolgt den Ansatz „Defense in Depth“, der verschiedene, voneinander unabhängige Verteidigungsinstanzen umfasst, die über das gesamte System verteilt sind. Ziel dieses Konzepts ist es, mehrere Verteidigungslinien zu schaffen für den Fall, dass eine Sicherheitsmaßnahme ausfällt oder eine Sicherheitslücke ausgenutzt wird. Dazu gehören Meivers zufolge auch die Awareness für IT-Sicherheit von Produktionsmitarbeitern, die mit Schulungen aufgebaut werden soll, sowie klare Policies und konkrete Handlungsanweisungen.

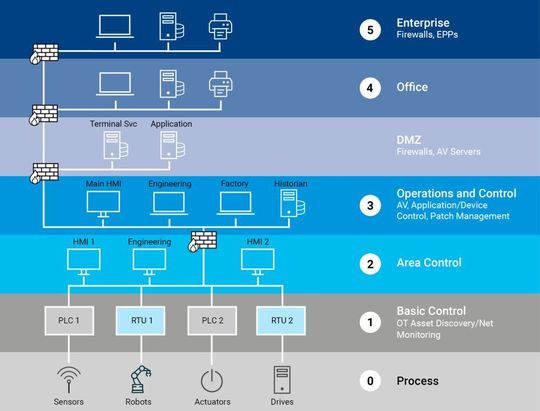

Um einen ausreichenden Schutz des Produktionsnetzwerkes sicherzustellen, bedarf es dem Software-Hersteller zufolge zunächst einer Erfassung und Inventarisierung aller im Produktionsumfeld eingesetzten Endgeräte. Dadurch wird eine Segmentierung der Produktionsinfrastruktur in einzelne, abgetrennte Bereiche ermöglicht. Besonders relevant sei laut Meivers außerdem eine stärkere Trennung der klassischen Office-IT und OT-Netzwerken. Durch diese Trennung lasse sich das Risiko verringern, dass Kriminelle durch IT-Angriffe wie Phishing oder Malware die gesamte Fertigungsinfrastruktur gefährden. Umgesetzt wird dies mit dem PERA-Modell (Purdue Enterprise Reference Architecture). Dabei wird eine demilitarisierte Zone (DMZ) eingerichtet, die ausschließlich für den Außenkontakt zuständig ist. Die Rede ist dabei von Servern, auf die von außen zugegriffen werden soll. Die DMZ wird von einer Firewall geschützt, gleichzeitig besteht auch ein Schutz zwischen der DMZ und dem internen Netzwerk.

Die richtige Balance

In der OT sollen Prozesse kontinuierlich optimiert werden, damit die Anlagen miteinander kommunizieren können, was wiederum die Effizienz steigert. Zwar müssen auch Sicherheitsmaßnahmen möglichst effektiv sein, dürfen jedoch nicht die Vernetzung beeinträchtigen. „In der Produktion wird Jahr für Jahr eine Steigerung der Effizienz gefordert“, sagt Meivers. „Es muss also eine Balance gefunden werden, zwischen dem notwendigen Level an IT-Sicherheit und der Produktivität, die ich brauche, um die notwendige Effizienzsteigerung zu erreichen.“

Mit der Baramundi Management Suite (BMS) ist die Inventarisierung von Endgeräten und das Identifizieren von Schwachstellen möglich. „Wir bieten konkrete Abgleiche, die auf dem Verzeichnis der National Vulnerability Data Base basieren, in der Schwachstellen katalogisiert und bewertet sind. Damit können wir den Anwendern aufzeigen, welche konkreten Schwachstellen auf den Geräten vorhanden sind“, erläutert Meivers. Die dadurch gewonnene Transparenz bildet somit die Basis für ein Risikomanagement. Dazu gehören dann gegebenenfalls Maßnahmen wie Patches, Konfigurationseinstellungen oder Isolation einzelner, möglicherweise veralteter Systeme.

Die Grenzen werden verschwimmen

Was die Automatisierung angeht, ist die OT bisher zurückhaltender als die IT. „Bei Baramundi werden viele Schritte, die von BMS zwar automatisiert werden können, wie eine Inventur, ein Schwachstellenabgleich oder ein Software Update, erstmals bewusst manuell vom Anwender ausgelöst“, erklärt Meivers. „Wenn sich dann herausstellt, dass diese Schritte den Produktionsablauf nicht beeinträchtigen, geht es nach und nach in die Automatisierung. Denn auch hier muss wieder das oberste Ziel der Verfügbarkeit der Produktion beachtet werden. Mit zunehmender Automatisierung wird das Risikomanagement einfacher und Gegenmaßnahmen können schneller durchgeführt werden.“

Meivers ist sich sicher, dass sich Security im Sinne von IT-Sicherheit in der OT als fester Bestandteil etablieren und dabei auch den Anforderungen der OT gerecht wird. „Anfänglich hat bei der Industrie 4.0 kaum jemand über Security gesprochen, sondern über die vielen Möglichkeiten neuer Service Angebote, wie zum Beispiel Predictive Maintenance. Auch wenn viele denken, dass sie nicht von Angriffen betroffen sein können, weil sie eine Firewall haben, werden sie sich über kurz oder lang dem Thema der IT-Sicherheit in der vernetzten Produktion stellen müssen.“

(ID:47060818)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/117800/117805/65.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/f0/28/f028df8ccd13e82c2e4852a9be84564f/0130316618v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/62/a962c633bbdf2f9339fc98bb18925b75/0129989356v1.jpeg)