Sicherheit bei Energieversorgern Smart-Grid-Umgebungen sicher managen

Die Digitalisierung verspricht Unternehmen Effizienzsteigerungen, Kosteneinsparungen und einen direkten Kontakt zum Kunden. Mit sicheren Netzwerken können Energieversorger die mit der Digitalisierung verbundenen Risiken durch Cyber-Attacken aber minimieren. Das Management solcher Netze bringt zwar einige Herausforderungen mit sich, richtige Planung und passende Systeme schaffen aber Abhilfe.

Anbieter zum Thema

In den Smart-Grid- und Operational-Technology (OT)-Umgebungen von Energieversorgern sind heute meist zahlreiche Außenstationen, unter anderem für erneuerbare Energien, über das Internet an das Unternehmensnetzwerk angeschlossen. Über diese Verbindungen steuern sie per Fernzugriff ihre Anlagen im Feld oder rufen von dort Messdaten ab. Die Verwendung des Internets ist dabei nicht nur deutlich kostengünstiger als die Einrichtung eigener Netze. Es ermöglicht den Energieversorgern auch moderne digitalisierte Prozesse. Die Kehrseite der Medaille: Die vielen Online-Verbindungen sind ein großes Einfallstor für Cyber-Kriminelle.

Es besteht die Gefahr, dass sich Hacker Zugriff auf die Außenstationen oder schlimmer noch die Leitstelle im Unternehmensnetzwerk verschaffen und Anlagen manipulieren oder abschalten. Gerade Fernwartungszugänge zu Anlagen sind oft unzureichend geschützt. Häufig werden vorausgefüllte Benutzernamen in der Login-Anzeige und triviale Passwörter verwendet. Dass die Gefahren nicht nur theoretischer Natur sind, haben bereits zahlreiche spektakuläre Fälle gezeigt – etwa in der Ukraine, wo Cyber-Kriminelle durch Sabotage einen massiven Stromausfall herbeiführten. Im Juni 2018 warnte das Bundesamt für Sicherheit in der Informationstechnik (BSI) vor großflächigen Cyber-Attacken auch auf deutsche Energieversorger.

Mehrschichtigen Sicherheitsansatz verfolgen

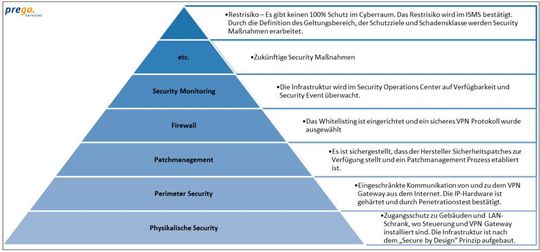

Den besten Schutz vor derartigen Angriffen verspricht ein mehrschichtiger Ansatz, der verschiedene Sicherheitsebenen miteinander kombiniert. Die wichtigsten davon sind:

- Physische Sicherheit: Die Feldstationen und ihre Schaltschränke, in denen sich die Geräte zum Aufbau und zur Steuerung der Internetverbindung befinden, sollten durch physischen Einbruchsschutz abgesichert werden. Es darf nicht Jedermann völlig barrierefrei möglich sein, etwa einfach sein Notebook an diese Geräte anzuschließen.

- Gehärtete Hardware: In den OT-Netzwerken sollten Hardware-Komponenten aus dem industriellen Bereich eingesetzt werden, die das Mindestmaß an Informationssicherheit beherrschen. Diese Systeme sollten speziell gehärtet sein und Penetrationstests standhalten. Von der Politik ist derzeit sogar angedacht, für derartige Hardware ein Gütesiegel „IT-Sicherheit“ zunächst auf freiwilliger Basis einzuführen.

- Perimeter-Schutz: Die Internetverbindungen sollten jeweils an beiden Enden durch Firewalls geschützt werden. Das zentrale Firewall-Gateway des Unternehmensnetzwerks sollte dabei redundant und hochverfügbar ausgelegt sein. Die sicherheitsrelevanten Funktionen dürfen nicht durch den Ausfall einer einzigen Komponente beeinträchtigt werden.

- Firewall-Whitelisting: Die Einstellung der Firewalls sollte nach dem „Whitelisting“-Prinzip erfolgen. Dabei werden ausschließlich Zugriffe zugelassen, die explizit als genehmigt definiert sind. So lassen sich beispielsweise fremde Quell- und Zielsysteme ebenso von vornherein aussperren wie Netzwerkprotokolle, die der Energieversorger gar nicht verwendet.

- VPN-Verschlüsselung: Die Internetkommunikation sollte durch VPN-Tunnel vom öffentlichen Internet abgeschottet werden und dabei zusätzlich durch Verschlüsselung geschützt sein. Diese Kombination ermöglicht einen abhör- und manipulationssicheren Datenaustausch zwischen den Feldstationen und dem Unternehmensnetzwerk.

- Kontinuierliches Monitoring: Die Logs, also die Informationen und Meldungen, die Modems, Router oder Firewalls absetzen, sollten laufend erfasst und ausgewertet werden. Dadurch lassen sich Aktivitäten erkennen, die auf mögliche illegale Vorgänge im Netzwerk hindeuten.

- Passive Protektoren: So genannte passive Protektoren erweitern das Monitoring zur Anomalie-Erkennung und für Cybersicherheit. Sie analysieren den Netzwerk-Traffic in Echtzeit, stellen eine Basline her, erkennen neu hinzugekommenen Traffic und schlagen dann Alarm.

- Sicherung der Fernwartung: Besonders bei der Fernwertung sind einige Parameter zu beachten. So sollten etwa nur einige wenige Einwahluser direkt auf eine Anlage zugreifen können. „Secure by Design“ Infrastrukturen sehen hier einen Sprungserver an zentraler Stelle vor. Auch eine strenge Authentifizierung, ein umfangreiches Logging und ein spezieller „Türöffner“ für Lieferanten durch den Verantwortlichen sollten vorhanden Hierfür bietet der Markt einige gute Lösungen.

Eine gute Hilfestellung zur Absicherung ihrer Netzwerke bietet Energieunternehmen das aktuelle Best-Practice-Whitepaper „Anforderungen an sichere Steuerungs- und Telekommunikationssysteme“. Es wurde vom Bundesverband der Energie- und Wasserwirtschaft (BDEW) in einem internationalen Projekt gemeinsam mit seinem österreichischen Schwesterverband OE erstellt.

:quality(80)/images.vogel.de/vogelonline/bdb/1428700/1428771/original.jpg)

Sicherheit für kritische Infrastrukturen

Immer mehr Cyberangriffe auf den Energiesektor

Durch Standards vereinfachen

Absolute Sicherheit wird es natürlich nie geben. Ein Netzwerk, dass durch mehrere Schichten abgesichert ist, kann die Risiken aber auf ein Minimum reduzieren. Die Verwaltung und Überwachung eines solchen Netzwerks bringt aber weitere Herausforderungen mit sich. Das gilt vor allem dann, wenn sehr viele Feldstationen über das Internet mit dem Unternehmensnetzwerk verbunden sind. Die Sicherheitseinstellungen über all ihre Modems, Router und Firewalls hinweg immer auf dem aktuellen Stand zu halten, ist keine einfache Aufgabe. Zudem gilt: Je mehr dieser Geräte vorhanden sind, desto mehr Meldungen und Informationen setzen sie ab. Sie zu sammeln und vor allem auszuwerten ist ebenfalls alles andere als trivial.

Abhilfe schafft hier die Definition von Standards. So sollten zum einen die Geräte auf ein absolutes Minimum reduziert und alle Feldstationen möglichst mit denselben Geräten ausgestattet werden. Zusätzlich können standardisierte Konfigurations-Vorlagen dafür sorgen, dass die grundlegenden Konfigurations-Parameter auf allen Geräten möglichst identisch sind. Diese Maßnahmen erleichtern die Verwaltung der Geräte erheblich – etwa, wenn Erweiterungen der Whitelist auf sämtliche Feldstationen-Firewalls ausgerollt oder Sicherheitspatches eingespielt werden müssen. Die Gefahr, dass dabei eine Außenanlage „durchrutscht“ und ungeschützt ist, wird deutlich eingeschränkt.

Der Umgang mit den Logs der Geräte sollte ebenfalls standardisiert werden. Energieversorger sollten zunächst festlegen, welche Informationen und Meldungen für sie überhaupt sicherheitsrelevant sind, und nur sie berücksichtigen. Im nächsten Schritt ist dann zu definieren, welche Kombinationen von Meldungen auf einen konkreten Sicherheitsvorfall hindeuten können. Meldet beispielsweise der Router einer Außenanlage, dass ein Gerät mit unbekannter Geräte-Adresse angeschlossen wurde, und anschließend innerhalb kürzester Zeit mehrfach falsche Passwörter eingegeben wurden, besteht durchaus die Möglichkeit eines Einbruchsversuchs. Tritt eine solche sicherheitsrelevante Kombination tatsächlich auf, sollten auch die anschließenden Abläufe standardisiert sein. Es ist klar zu definieren, wer innerhalb welcher Zeitspanne alarmiert werden muss, um den Vorgängen auf den Grund zu gehen.

:quality(80)/images.vogel.de/vogelonline/bdb/1504800/1504843/original.jpg)

Ein Plädoyer fürs Protokoll, immer und überall

Durchdachtes Log-Management für die Industrie 4.0

Spezielle Softwarelösungen nutzen

Neben der Definition von Standards sollten Energieversorger das Sicherheitsmanagement ihrer Netzwerke mit speziellen Softwarelösungen unterstützten. Dazu zählen vor allem:

- Monitoring-Systeme: Mit ihnen lässt sich die Auslastung von Netzwerken überwachen und ihre Verfügbarkeit sicherstellen. Dabei liefern sie auch aufschlussreiche sicherheitsrelevante Einblicke. Wenn etwa ein Gerät im Netzwerk ausfällt oder der Prozessor eines Geräts plötzlich zu 95 Prozent ausgelastet ist, kann das auf ungewöhnliche Vorgänge hindeuten.

- Configuration-Management-Systeme: Sie ermöglichen es, Konfigurations-Templates von zentraler Stelle aus auf alle dezentralen Geräte auszurollen. Zudem können damit automatisch regelmäßige Konfigurations-Backups durchgeführt und mit den vorangegangenen Backups verglichen werden. Veränderungen an den Konfigurationen fallen dadurch sofort auf.

- Syslog-Server: Mit ihnen lassen sich die Informationen und Meldungen der Netzwerkgeräte an zentraler Stelle sammeln und filtern. Sie sind allerdings nur für Energieversorger mit einer überschaubaren Anzahl an Außenstationen geeignet. Setzen Geräte aus 20 oder mehr Feldstationen Meldungen ab, werden die Informationen unüberschaubar.

- SIEM-Systeme: Energieunternehmen mit vielen Außenstationen sollten deshalb besser Systeme für Security Information and Event Management (SIEM) nutzen. Sie ermöglichen es, die eingehenden Logs mit Hilfe von Regelwerken automatisiert zu klassifizieren, miteinander zu verknüpfen, sicherheitsrelevante Kombinationen festzustellen und in diesem Fall Alarmmeldungen an die zuständigen Personen zu senden.

Use Cases genau analysieren

Bei der Implementierung solcher Systeme lässt sich sehr viel Geld ausgeben. Um größtmögliche Sicherheit zu vertretbaren Kosten zu realisieren, sollten Energieversorger ihre eigenen, spezifischen Use Cases genau analysieren und die Systeme in Testumgebungen prüfen. Hilfreich ist es in der Regel auch, sich die Systeme von Unternehmen anzuschauen, die bereits ein Netzwerk-Sicherheits-Management umgesetzt haben. Investitionen in die falschen oder in überdimensionierte Systeme lassen sich so vermeiden. Hilfreich kann auch ein externer Berater sein, der im Bereich Security „querdenkt“ und möglichst viele Cyberangriffe durchspielen kann.

Eine alternative Möglichkeit zum Aufbau und Betrieb einer eigenen Systemlandschaft ist die Zusammenarbeit mit einem externen Security Operations Center (SOC). Die Tätigkeiten eines solchen Centers umfassen Cyber-Monitoring, Beratung und Audits sowie operatives Management. Damit erfüllt es die drei Grundregeln der Security, nämlich „Detection“, „Prevention“ und „Protection“. Spezialisierte Dienstleister betreiben ein SOC als zentrale Leitstelle, in der IT-Sicherheitsexperten die Netzwerke von Energieunternehmen mit Hilfe der genannten Systeme rund um die Uhr überwachen.

Idealerweise laufen in das SOC dabei auch die aktuellsten Informationen von Herstellern, nationalen IT-Sicherheitsbehörden, Branchen-Arbeitsgruppen und anderen Partnern über Bedrohungen, Sicherheitsschwachstellen von Systemen und Angriffswellen ein, wodurch ein laufender Abgleich zwischen der allgemeinen Gefährdungslage und den lokalen Anlagen möglich ist. Dann erhalten Energieversorger mit dem SOC nicht nur eine kostengünstige Alternative zum Aufbau einer eigenen Systemlandschaft. Ihre Sicherheitsverantwortlichen können auch proaktiver mit Cyber-Bedrohungen umgehen. Bietet der Betreiber des SOC zyklische Service-Meetings an, in denen seine Reports gemeinsam besprochen werden, profitiert davon das Information Security Management System (ISMS) des Energieunternehmens. Denn damit schließt sich der Regelkreis des „Plan – Do – Check – Act“ (PDCA).

Über den Autor: Peter Schreieck ist Leiter Communication & Network bei prego services. Der ISO-27001-zertifizierte IT-Dienstleister in Saarbrücken und Ludwigshafen plant und betreibt seit über zehn Jahren sichere IT- und OT- Netzwerke im Energiebereich. Darüber hinaus verfügt er über eine Partnerschaft mit dem Gateway-Spezialisten INSYS Microelectronics, arbeitet mit dem BSI und BDEW zusammen und ist Teilnehmer der Allianz für Cybersicherheit.

(ID:45700563)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/b8/8c/b88c9a0aab945495440412ada3fe9929/0130446469v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)