IAM und Compliance Der lange Weg zur Identity Governance

Eine umfassende und durchgängige Identity-Governance-Strategie fahren nur die wenigsten Unternehmen. Sie ist aber eine Grundvoraussetzung, um eine hohe IT-Sicherheit aufrechtzuerhalten und zielgerichtete interne wie externe Attacken abwehren zu können. Auch die EU-Datenschutz-Grundverordnung fordert Identity-Governance-Maßnahmen.

Anbieter zum Thema

Identity Governance steht vereinfacht formuliert für die Kombination von richtliniengesteuertem Identitätsmanagement und der Einhaltung von Compliance-Regularien. Konkret geht es dabei etwa um unternehmensweite Rollen- und Berechtigungszuweisungen, die Regulierung von Anwenderzugriffen und die Überwachung der Erfüllung von Compliance-Anforderungen.

Aktuell gibt es im Identity-Governance-Umfeld diverse Lösungsansätze: etwa Identity-Lifecycle-Lösungen mit Governance-Funktionen oder reine Identity-Management-Lösungen. Sie weisen jeweils unterschiedliche Vor- und Nachteile auf, zeigen aber deutlich, dass es momentan keine „One-size-fits-all“-Lösung gibt – also eine Lösung, die eine vollständige Risikoerfassung und -darstellung mit der Ermittlung aller User und ihrer Rechte bietet, den Zugriff auf IT-Ressourcen steuert und alle unternehmenskritischen Aktivitäten Compliance-konform überwacht und protokolliert.

Dass keine allumfassende Lösung verfügbar ist, belegt schon das klassische Thema Identity Management. Verbreitete „Identity and Access Management“-Lösungen wie „RSA Identity Governance and Lifecycle“, „IBM Security Identity Governance and Intelligence“ oder „SailPoint IdentityIQ“ müssen durch eine Anwendung für die Verwaltung, Sicherung und Überwachung privilegierter Benutzerkonten ergänzt werden, also um eine Privileged-Identity-Management (PIM)-Lösung, etwa die marktführende Privileged Account Security Suite von CyberArk. Eine solche Lösung muss immer zentraler Bestandteil einer Identity-Governance-Strategie sein. Dass die von privilegierten Accounts ausgehenden Gefahren im Falle eines Missbrauchs immens sind, ist inzwischen durch zahlreiche Sicherheitsvorfälle belegt.

Privileged Identity Management ist Pflicht

An diesem Punkt zeigt sich die ganze Komplexität des Themas Identity Governance. In vielen großen Unternehmen ist ein Benutzermanagement in aller Regel standardmäßig vorhanden und auch privilegierte Benutzerkonten werden oft verwaltet, gesichert und überwacht. Doch das Thema Privileged Identity Management greift wesentlich weiter. Dabei geht es etwa auch um Application Accounts oder Software Accounts, also um die Passwörter, die in Applikationen, Skripten oder Konfigurationsdateien gespeichert sind. Sie werden für den direkten, automatischen Zugriff von Anwendungen auf Backend-Systeme benötigt, zum Beispiel auf Datenbanken. Da die Passwörter in aller Regel im Klartext eingebettet sind und nie geändert werden, stellen sie ein erhebliches Sicherheitsrisiko dar. Eine moderne PIM-Lösung bietet die Möglichkeit, diese statischen Passwörter zu eliminieren und alle Application Accounts zentral abzulegen, zu verwalten und regelmäßig zu ändern. Und hier muss festgehalten werden, dass solche Lösungen heute keineswegs flächendeckend genutzt werden, im Gegenteil, sie werden lediglich vereinzelt eingesetzt.

Doch auch mit dem Management und der Überwachung der privilegierten und Application Accounts ist ein Unternehmen noch nicht auf der sicheren Seite. Ein wesentlicher Punkt fehlt noch: das Privileged Session Management, das heißt die Protokollierung von Sessions, um eine vollständige Transparenz über alle Vorgänge bei privilegierten Zugriffen zu erhalten. Damit ist eine revisionssichere Nachvollziehbarkeit aller Aktionen vom Zeitpunkt der Anmeldung an einem System bis zur Abmeldung gegeben. Gerade bei der Einbindung externer Dienstleister oder Service-Provider in die eigene IT ist eine Privileged-Session-Management-Lösung unter Sicherheitsaspekten unverzichtbar – und zwar nicht nur für große, sondern auch für kleine und mittelständische Unternehmen, die Standardaufgaben zunehmend in die Cloud auslagern.

Compliance-Regularien fordern Nutzer- und Rechteverwaltung

Identity Governance bedeutet aber vor allem auch die adäquate Umsetzung von Compliance-Vorgaben. Hier gibt es bereits heute zahlreiche Richtlinien und Regelungen, die Unternehmen beachten müssen. Beispiele sind das BDSG (Bundesdatenschutzgesetz), die Richtlinien des BSI (Bundesamt für Sicherheit in der Informationstechnik) oder der Standard ISO/IEC 27002. In der Anlage zu §9 Satz 1 des Bundesdatenschutzgesetzes heißt es etwa: Es ist zu „gewährleisten, dass die zur Benutzung eines Datenverarbeitungssystems Berechtigten ausschließlich auf die ihrer Zugriffsberechtigung unterliegenden Daten zugreifen können, und dass personenbezogene Daten bei der Verarbeitung, Nutzung und nach der Speicherung nicht unbefugt gelesen, kopiert, verändert oder entfernt werden können (Zugriffskontrolle).“

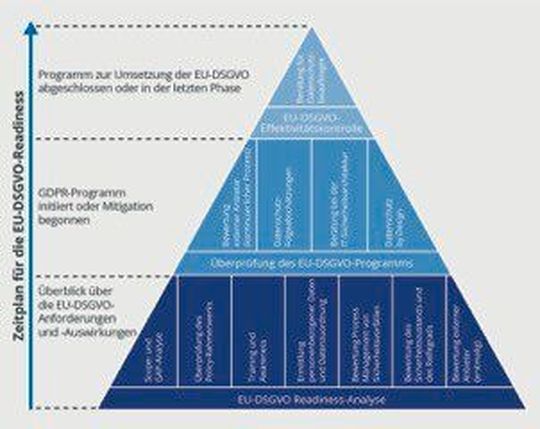

EU-DSGVO verschärft die Situation

Eine Verschärfung wird das Thema Compliance durch die EU-Datenschutz-Grundverordnung (EU-DSGVO) erfahren, die ab Mai 2018 in allen EU-Mitgliedsstaaten gilt. Sie wird den Druck in puncto Identity Governance auf die Unternehmen deutlich erhöhen, denn teilweise drohen bei Nichtbeachtung der Vorgaben drastische Geldstrafen. Diesem Risiko dürfte sich wohl kaum ein Unternehmen aussetzen, vor allem auch, weil hier durchaus mit einer Abmahnwelle zu rechnen ist.

Identity-Governance-relevant ist vor allem der Artikel 25 „Datenschutz durch Technikgestaltung und durch datenschutzfreundliche Voreinstellungen“. In ihm wird gefordert, dass „unter Berücksichtigung des Stands der Technik“ Maßnahmen getroffen werden, mit denen die Datenschutzgrundsätze umgesetzt werden können; angeführt werden zum Beispiel Datenminimierung, Pseudonymisierung und die Begrenzung von Zugriffsberechtigungen. Konkret heißt es: „Der Verantwortliche trifft geeignete technische und organisatorische Maßnahmen, die sicherstellen, dass durch Voreinstellung grundsätzlich nur personenbezogene Daten, deren Verarbeitung für den jeweiligen bestimmten Verarbeitungszweck erforderlich ist, verarbeitet werden. Diese Verpflichtung gilt für die Menge der erhobenen personenbezogenen Daten, den Umfang ihrer Verarbeitung, ihre Speicherfrist und ihre Zugänglichkeit. Solche Maßnahmen müssen insbesondere sicherstellen, dass personenbezogene Daten durch Voreinstellungen nicht ohne Eingreifen der Person einer unbestimmten Zahl von natürlichen Personen zugänglich gemacht werden.“

Die Komplexität des Themas Identity Governance zeigt eines ganz klar: Unternehmen sollten das Angebot eines externen Dienstleisters nutzen, um sichere und kostengünstige Lösungen für die Erfüllung aller Anforderungen zu finden. Gerade kleine und mittelständische Unternehmen werden ansonsten etwa bei der Identifizierung personenbezogener Daten oder der Ermittlung von Nutzerrechten schnell an ihre Kapazitätsgrenzen stoßen – oder generell auch bei der Umsetzung von Identity-Governance-Projekten, die durchaus bis zu 200 Personentage in Anspruch nehmen können. Zu reinen Vor-Ort-Lösungen bieten sich deshalb als weitere Möglichkeit auch Managed-Security- oder Cloud-Services an. Ob Inhouse- oder Cloud-Lösung, akuter Handlungsbedarf vor allem hinsichtlich der EU-DSGVO besteht aber auf jeden Fall bei allen Unternehmen, schließlich ist niemand vor Incidents gefeit.

Über den Autor: Frank Balow ist Senior Manager, CISSP, bei NTT Security.

(ID:44928679)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/135400/135488/65.jpg)

:quality(80)/p7i.vogel.de/wcms/8f/ba/8fba0f61e5f44c2f6c2912d64031c0cc/0127091191v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/29/05/290568950dc0b51e1f407615d9ea19bd/0126745194v1.jpeg)