Spam-Bots und Fake Accounts Die digitale Identitätskrise in den Griff bekommen

Auch wenn es zunächst komisch klingt: Im Zeitalter von Fake News und Fake Accounts können gerade Websites, die viele personenbezogene Daten von ihren Nutzern sammeln, effektiv helfen, Identitäten zu schützen und dem weit verbreiteten Problem mit Spam-Bots und Fake-Profilen entgegenzuwirken.

Anbieter zum Thema

Digitalkonzerne wie Twitter und Facebook beispielsweise versuchen nach wie vor vehement, gegen Spam-Bots vorzugehen und diese von ihren Plattformen fernzuhalten. Laut einer Studie von Pew Research stammen etwa zwei Drittel aller Links zu beliebten Websites, die auf Twitter geteilt werden, von automatisierten Accounts. Das klingt zunächst schlimmer als es ist, denn hinter diesen Profilen stecken nicht nur schädliche Bots oder falsche Aktivisten, die Nutzer betrügen oder provozieren wollen. Vielmehr spielen viele automatisierte Accounts eine wichtige Rolle im Social-Media-Ökosystem, da sie automatisch Tweets teilen oder Nachrichten, Medien oder andere Inhalte posten.

Allerdings bringen diese Accounts auch ein erhebliches Risiko mit sich: Sie können genutzt werden, um Wahrnehmungen zu beeinflussen, Falschmeldungen („Fake News“) zu verbreiten und Rezensionen zu manipulieren. Doch warum werden solche Profile überhaupt erstellt? Das liegt zum Teil daran, dass zur Identifikation von Nutzern immer noch hauptsächlich auf E-Mail-Adressen gesetzt wird. Aber das ändert sich gerade: Im Kampf um die Daten der Kunden nutzen immer mehr Anbieter Telefonnummern um sich zu identifizieren.

Doch warum ausgerechnet die Telefonnummer? Im Vergleich zur E-Mail-Adresse bietet die Telefonnummer eine effektivere Möglichkeit für die Kontaktaufnahme mit ihrem Besitzer. Telefonnummern sind viel schwerer im großen Stil zu fälschen als E-Mail-Adressen - welcher Hacker würde dafür schließlich Tausende Prepaid-SIM-Karten für je 10 Euro kaufen? Außerdem haben Telefonanbieter viel mehr Kontrolle über ihre Produkte. Sie können bestimmte Daten zur Überprüfung der Legitimität einer Nummer bereitstellen und so beispielsweise anzeigen, wenn der Ursprung der Nummer außer Landes liegt (Roaming ins Ausland) oder die Nummer auf ein anderes Telefon übertragen wurde.

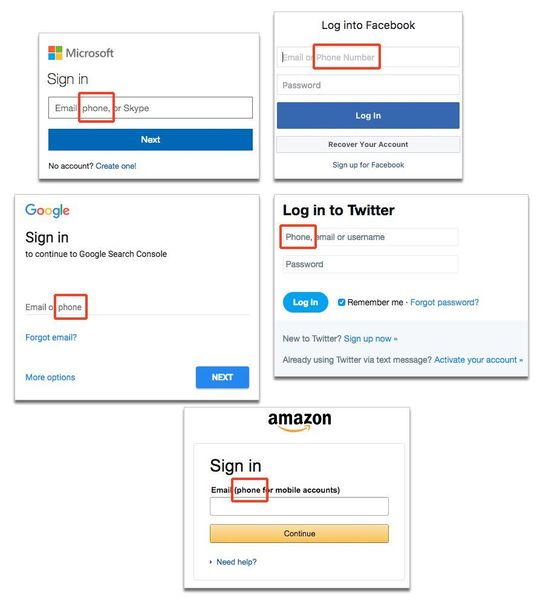

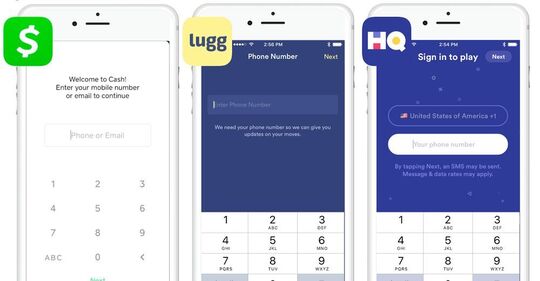

Das alles sind Kriterien für mehr Sicherheit und Argumente, wieso immer mehr Unternehmen die Angabe einer Telefonnummer von ihren Nutzern erwarten. In einigen Fällen werden Telefonnummern sogar schon als Hauptbenutzername eingesetzt.

Doch warum werden überhaupt Fake Accounts erstellt, welche Möglichkeiten hat man, um seine Nutzer besser zu schützen und wie kann man die Anzahl an Fake-Profilen und Bots auf Plattformen reduzieren?

Warum werden Fake Accounts angelegt?

Fake-Profile werden aus verschiedenen Gründen erstellt. Die Einrichtung eines Kontos unter dem Namen einer anderen Person ist ein wesentlicher Schritt, um die Identität der Person zu stehlen. Ein Fake Account bietet Hackern außerdem eine gute Möglichkeit, um das System auszutricksen und kostenlose Testversionen und andere Angebote abzugreifen. Darüber hinaus können schwarze Schafe Fake-Profile in sozialen Netzwerken und Social Apps nutzen, um andere Nutzer zu provozieren, Fake News zu verbreiten und legitime Nutzer anzugreifen.

Cyberkriminelle können ohne großen Zeit- und Kostenaufwand gefälschte E-Mail-Konten anlegen. Automatisierte Software-Bots können auf kostengünstige Weise Anwendungen anzapfen, die E-Mail-Adressen verifizieren, und anhand der erbeuteten Daten unzählige falsche Profile erstellen – und das alles mit vergleichsweise wenig Aufwand. Führende digitale Unternehmen wie Google, Facebook, Microsoft und Twitter verlangen seit einiger Zeit die Angabe von E-Mail-Adresse und Telefonnummer von Nutzern bei der Anmeldung; viele Mobile-only-Lösungen verwenden mittlerweile sogar ausschließlich Telefonnummern. Dadurch ist es möglich, während der Profilerstellung den Besitzer der Telefonnummer zu überprüfen und Textnachrichten mit Wiederherstellungscodes an Nutzer zu senden, die ihr Kennwort vergessen oder die ihr zur Authentifizierung verwendetes Gerät verloren haben.

Echte Nutzer verifizieren und Spam und Betrug eindämmen

Lange Zeit haben Unternehmen zur Verifizierung neu erstellter Konten auf die E-Mail-Adressen der Nutzer gesetzt. Angesichts des dynamischen Cybersicherheitsklimas, das heutzutage vorherrscht, ist es aber immens wichtig, dass sorgfältig geprüft wird, ob hinter einem neuen Nutzerprofil auch ein echter Mensch steckt – und das ist kein leichtes Unterfangen.

Auch Behörden haben das Problem inzwischen erkannt. U.a. befassen sich die US-Behörden inzwischen mit diesem Thema: Sie ermitteln gegen Unternehmen, die gezielt Hunderttausende Fake Accounts erstellt haben. Um ihre Follower-Zahlen in die Höhe zu treiben, verkaufen diese Unternehmen die Accounts an eifrige Social-Media-Persönlichkeiten. Auch Twitter geriet wegen der hohen Anzahl an Fake-Profilen schon in die Kritik, was dazu führte, dass plötzlich mehr als eine Million Follower von prominenten Twitter-Nutzern verschwanden. Etwas später kam es zu einem Datenskandal um die Datenfirma Cambridge Analytica und Facebook. Bei all diesen Fällen stellt sich die Frage für Unternehmen: Wie kann man den Datenschutz wahren und gleichzeitig die nötigen Informationen sammeln, um Identitätsdiebstahl zu verhindern?

Der erste Schritt besteht darin, die Nutzer aufzuklären. Die Anonymität einer E-Mail-Adresse wird von Nutzern gewünscht, die kein Vertrauen in große Technologieunternehmen haben, und die meisten Verbraucher weigern sich sowieso, ihre Telefonnummer herauszugeben. Gleichzeitig verlangen diese Nutzer aber, dass ihre Konten geschützt und ihre Daten vertraulich behandelt werden. Wenn Anwendungen Nutzer anhand ihrer Telefonnummer identifizieren, können sie zuverlässiger bestimmen, ob es sich um legitime Nutzer handelt. Es liegt an den Unternehmen, ihre Datenschutzstrategie zu verbessern, indem sie die Speicherung und Nutzung der personenbezogenen Daten ihrer Kunden absichern und den Nutzern dann erläutern, wie die von ihnen gesammelten Daten zum Schutz ihrer Konten genutzt werden können.

:quality(80)/images.vogel.de/vogelonline/bdb/1557900/1557999/original.jpg)

Attribution von Cyberangriffen

Die Urheber von Cyberangriffen erkennen

Telefonische Verifizierung als Ausweg

Bots, Fake Accounts, Datenlecks und Datenskandale tragen dazu bei, dass Millionen Nutzer im Internet ausgenutzt und manipuliert werden. Die telefonische Verifizierung ist ein erster Schritt, um das künftig zu verhindern. Unternehmen profitieren von zusätzlicher Sicherheit, wenn sie nicht nur die Gültigkeit einer Telefonnummer überprüfen, sondern auch, dass der Nutzer tatsächlich Zugriff auf die Nummer hat.

Eine Telefonnummer ist ein praktisches Medium, mit dem die Verbraucher vertraut sind und das sie für die unmittelbare Kommunikation mit Unternehmen nutzen können, denen sie vertrauen. Außerdem kann sie im Rahmen der telefonischen Verifizierung verwendet werden, um die Identität eines Nutzers zuverlässig zu bestätigen, und stellt damit eine gute Möglichkeit zur Bekämpfung von Fake Accounts und Spam-Bots dar. Dass die Telefonnummer aber alleine auch kein Allheilmittel ist zeigt die Übernahme des Accounts von Twitter-Chef Jack Dorsey per SIM-swapping.

Über den Autor: Andreas Wienold ist Regional Director, DACH bei Twilio.

(ID:46117619)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/96/e2/96e2998dfe9be8204868ee9b6be40230/0125380433v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e4/ef/e4ef9a8b054f2bb1fbaf5135bf75731c/0128105608v2.jpeg)