Hacking mit Python, Teil 1 Grundlagen des Ethical Hacking

In diesem Workshop verwenden wir die Programmiersprache Python, um ein Passwort zu entschlüsseln. Genauer gesagt prüfen wir einen auf irgendeine Weise erlangten Passwort-Hash durch einen Vergleich mit dem MD5-Hash eines gegebenen Wörterbucheintrages auf Übereinstimmung.

Anbieter zum Thema

Gegen das Verwenden der in diesem Beitrag gezeigten Python-Befehle und Bibliotheken ist rechtlich nichts einzuwenden. Allerdings sind im Kontext des „Ethical Hacking“ (z. Dt.: „ethisch korrektes Hacking“) in Bezug auf die hier rein hypothetische Vorgeschichte zu unserem Beispiel-Szenario ein paar Worte der Warnung angebracht.

Wir müssen schon deshalb kurz auf den so genannten Hacker-Paragraphen hinweisen, um auf der rechtlich einwandfreien Seite zu stehen. Das heißt, dieser Artikel dient zu Lehrzwecken, um den Leser für die Unzulänglichkeit schwacher Passwörter zu sensibilisieren und die Mächtigkeit der Sprache Python hinzuweisen.

Die gedachte Vorgeschichte für unserer Beispiel-Szenario würde allerdings noch andere Werkzeuge wie z. B. einen Netzwerk-Sniffer einschließen. Deren Verwendung fällt ebenfalls unter den Hacker-Paragraphen §202c des Strafgesetzbuchs, der bereits das Vorbereiten des Ausspähens und Abfangens von Daten unter Strafe stellt.

Angriffe auf Passwörter

Vergegenwärtigen wir uns kurz, welche Angriffsformen auf Passwörter denkbar sind. Hierbei unterscheiden wir zwischen dem „Erlangen“ von Passwörtern bzw. Passwort-Hashes und dem „Ermitteln“ des Passwort-Klartextes aus einem vorhandenen bzw. abgefangenen Hash.

Für das „Erlangen“ von Passwörtern kommen prinzipiell folgende Methoden in Frage:

Erraten: Dies setzt einen direkten physischen Zugang zum anzugreifenden System voraus. Das klassische Hollywood-/James-Bond-Szenario, in dem der Held spätestes beim dritten Versuch das Passwort errät, weil es der Name oder der Geburtstag von Partner(in), Kind, Hund oder Wellensittich ist.

Stehlen der Passwort-Datei: Das bietet den Vorteil, nahezu endlos lang Zeit für den Angriff zu haben. Liegt die Passwort-Datei nicht in ge-hash-ter Form, sondern im Klartext vor (soll immer noch vorkommen), sind alle im Folgenden beschriebenen Maßnahmen ohnehin obsolet.

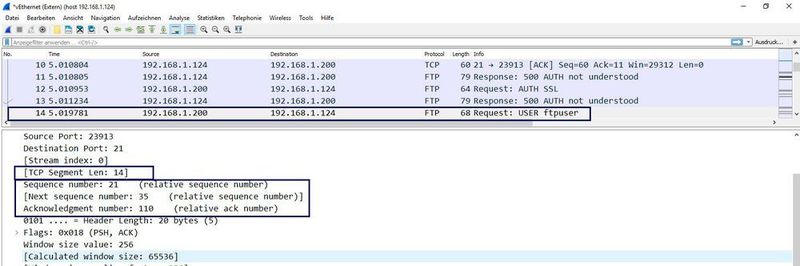

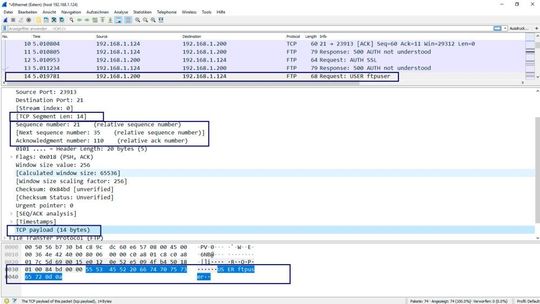

Sniffing: Das Passwort bei der Übermittlung über das Netzwerk im Kontext des jeweiligen Authentifizierungs-Handshakes mit Netzwerk-Sniffern wie Wireshark über das WLAN oder LAN abfangen. Das ist besonders erfolgversprechend bei FTP, HTTP und Telnet (ohne SSL/TLS), da diese Dienste mit Klartext-Passwörtern arbeiten.

Reply: Abfangen des kompletten „Login-Prozesses“, um damit einen Reply-Angriff starten zu können. Ist man durch Abfangen im Besitz des Nutzernamens und des Passwort-Hashes ist es durch erneute Anforderung eines Login-Prozesses und wiederholte Übermittlung des Hashs, der ja dem verschlüsselten Passwort entspricht möglich, sich erfolgreichen anzumelden. Moderne Systeme prüfen allerdings meist auch, ob die Quelle des Login-Versuches (IP-Range, Layer-2-Segment, VLAN) überhaupt zur Anmeldung bei diesem Server berechtigt ist.

Kommen wir zur Frage, wie man das Passwort herausfinden kann. Hier sind prinzipiell die Methoden Keylogger, Brute-Force-Angriff, Dictionary-Angriff und Rainbow Tables denkbar. Keylogger gehören zu den perfidesten Methoden und sind praktisch kaum zu entdecken. Allerdings braucht der Angreifer physischen Zugang zum anzugreifenden System, um den Keylogger initial zu platzieren. Brute-Force-Angriffe funktionieren prinzipiell immer, brauchen aber Zeit und immense Rechenpower.

Wir konzentrieren uns im folgenden Szenario auf einen Wörterbuch-Angriff. Ein solcher ist umso vielversprechender, je größer die Wörterbuch-Datei (kann bis in den TB-Bereich gehen) und je simpler das Passwort ist. Im folgenden Beispiel unterstellen wir, dass wir bereits im Besitz des Passwort-Hashes sind. In der Praxis müsste man die Passwort-Datei stehlen oder den Hash wie oben erwähnt z. B. durch Einsatz eines Netzwerk-Sniffers wie Wireshark abfangen.

In der vorangestellten Abbildung haben wir mit Wireshark lediglich den TCP-Handshake zum Aufbau einer klassischen FTP-Verbindung mitgeschnitten. Das Klartext-Passwort „ftpuser“ für den User „ftpuser“ ist schon unten im Rohdaten-Feld sichtbar

Hackerparagraph

Bevor wir mit dem Hacken von Passwörtern mit Hilfe von Python beginnen, müssen wir aus rechtlichen Gründen auf den Hacker-Paragraphen „Vorbereiten des Ausspähens und Abfangens von Daten“ (§202c des deutschen StGB) aus dem Jahr 2007 hinweisen. Er stellt die Beschaffung und Verbreitung von Zugangscodes zu geschützten Daten sowie auch die Herstellung und den Gebrauch von Werkzeugen, die diesem Zweck dienlich sind, als Vorbereitung einer Straftat unter Strafe (maximal zwei Jahre).

Eine juristische Stellungnahme der European Expert Group for IT Security (EICAR) geht davon aus, dass konstruktive Tätigkeiten (im Dienste der IT-Sicherheit) bei ausführlicher Dokumentation nach diesem Paragraphen nicht strafbar sind. Wer Tools wie z. B. Wireshark im Sinne des White- bzw. Ethical-Hackings beispielsweise zur Analyse und Absicherung der eigenen IT-Infrastruktur oder zu Lehr- und Demonstrationszwecken einsetzt, bewegt sich in einer in der Regel geduldeten Grauzone.

Um zu hundert Prozent auf der sicheren Seite sein, darf man z. B. Wireshark ausschließlich zur Analyse eigener Rechner und Netze bzw. im Auftrag eines Eigners einsetzen, und zwar so, dass andere Netzwerkressourcen davon nicht tangiert sind. Wer als IT-Consultant oder Arbeitnehmer offiziell mit Netzwerkanalysen oder Pentests beauftragt wird, sichert sich am besten vorher rechtlich ab (möglichst schriftlich) und dokumentiert akribisch, was er tut.

Anaconda und Jupyter

Für die Demos im zweiten Teil dieses Workshops nutzen wir im Unterschied zu unserem Python-Einführungskurs keinen Online-Interpreter, keine Kommandozeile und auch keine Python-IDE wie z. B. PyCharm. Zum Einsatz kommt dabei iPython in Form der Webapplikation Jupyter Notebook unter dem Dach der Python-Distribution Anaconda.

Bei Anaconda handelt es sich um eine so genannte Freemium-Open-Source-Distribution für die Programmiersprachen Python und R. Anaconda bringt unter anderem die Entwicklungsumgebung Spyder, den Kommandozeileninterpreter IPython und ein webbasiertes Frontend für Jupyter mit. Anaconda wird häufig dann gerne eingesetzt, wenn es um die Verarbeitung von großen Datenmengen, die Vorhersageanalyse oder wissenschaftliches Rechnen und Kryptographie geht.

Anaconda vereinfacht vor allem das Paketmanagement und die Softwareverteilung, wobei Paketversionen von der eigenen Paketverwaltung “conda“ verwaltet werden. Die Installation und Inbetriebnahme ist einfach und weitgehend selbsterklärend. Für weitere Informationen verweisen wie auf die hervorragende Anaconda Community.

Anaconda bzw. Jupyter bietet vor allem den Vorteil, dass man Code in unabhängigen „Zellen“ ausführen kann, denen jeweils eine eigene Notebook-Instanz zugrunde liegt. Trotzdem bleiben Runtime, Namensräume und Variablen beim Erzeugen einer neuen Zelle erhalten. Da es zudem den Zell-Typ-Markup gibt, dienen Jupyter Notebooks vor allem auch dazu, Code und Markups in einem eigenen „Paket“ zu bündeln und dieses im Ganzen weitergeben zu können, was besonders im Umfeld von Machine Learning sehr populär ist.

(ID:45949393)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/bd/40bdbdca63096f1e025c7966da46e965/0131634412v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/44/ac44392808d6b416be95612c000c9f06/0131633869v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/f0/06/f006c07ee7dff98aa187192876d10df3/0127446601v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/7e/c67ee3c3d518dfe5a48378e20a95fde5/0129075400v1.jpeg)