Attacken im Stealth-Modus mit kommunizierenden Systemen stoppen Malware denkt (leider) mit – und IT-Teams müssen umdenken

Cyberkriminelle schauen sich immer häufiger erst einmal unentdeckt in Netzwerken um, bevor sie mit aller Wucht zuschlagen. Intelligent vernetzte IT-Security-Lösungen schieben hier einen Riegel vor.

Gesponsert von

Cyberkriminelle scannen Netzwerke mittlerweile so professionell wie Penetration-Tester nach potentiellen Schwachstellen und Angriffspunkten. Deshalb müssen IT-Security-Strategien und – Verteidigungslinien immer wieder neu überdacht und neu aufgesetzt werden. Im kürzlich veröffentlichten Sophos 2020 Threat Report war eines des großen Themen die Tatsache, dass Hacker ihre Opfer immer häufiger ausführlich stalken, bevor sie wirklich zuschlagen. Das bedeutet, das Eindringlinge sich mittlerweile immer häufiger auf „Schleichfahrt“ durch die gekaperten Netzwerke begeben und erst dann mit voller Wucht zuschlagen, wenn möglichst viele Steuerungselemente unter ihrer Kontrolle bzw. eigene Schadprogramme heimlich installiert sind. Der Grund hierfür ist schnell gefunden: Die Endpoints in Unternehmen sind immer besser geschützt und die Cyberkriminellen fahnden nun nach dem nächsten schwächsten Glied in der Verteidigungskette. Entsprechend ändert sich auch der Aktionsradius der IT-Security-Verantwortlichen vom simplen „Protection & Detection“ hin zu einem intelligenten und automatisierten Sicherheitssystem, dass die Lateral-Movement-Attacken der Hacker erkennt und selbstständig isoliert.

„IT-Abteilungen verfügen nicht über die nötigen Ressourcen, um auf das Volumen und die ständig wechselnden Cyber-Angriffe adäquat zu reagieren. Anspruchsvolle Bedrohungen erfordern intelligente Security-Lösungen, die vorausschauend, vielschichtig und systemübergreifend interagieren. Mit Sophos Intercept X in Kombination mit der XG Firewall verfügen Partner und Kunden über Next Generation Security-Technologien und profitieren von den Vorteilen der Synchronized Security", erklärt Michael Veit, IT-Security-Experte bei Sophos. „Jede IT-Organisation, ob groß oder klein, braucht eine Sicherheits-Lösung, die innovativ, integriert und skalierbar ist.“

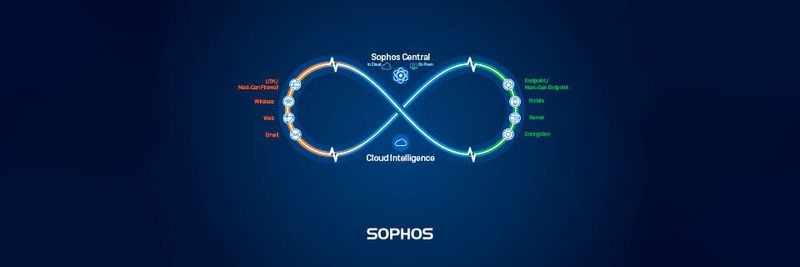

Sicherer Kommunikationskanal zwischen Endpoint und Netzwerk

Synchronisierte Sicherheit von Sophos beinhaltet einen sicheren Kommunikationskanal zwischen Endpoint- und Netzwerk-Sicherheitslösungen. Erkennt die Firewall schädlichen Datenverkehr, benachrichtigt sie umgehend den Endpoint-Agenten. Dieser reagiert dynamisch, identifiziert und hinterfragt den verdächtigen Prozess. In vielen Fällen kann er den Vorgang automatisch beenden und die restlichen infizierten Komponenten entfernen. Auf diese Weise werden IT-Abteilungen entlastet und können gleichzeitig einen besseren Schutz von Daten garantieren – inklusive Next-Gen-Technologien wie Deep Learning oder Sandboxing.

Ein weiteres Nex-Gen-Thema, das mittlerweile in punkto IT-Sicherheit nicht mehr wegzudenken ist, bildet der Bereich Endpoint Detection & Response, kurz EDR. Sophos Intercept X Advanced with EDR und Intercept X Advanced for Server with EDR ermöglichen es Security-Analysten, Bedrohungen schneller und einfacher zu identifizieren und zu neutralisieren. So kann aktiv ein sicherer IT-Betrieb aufrechterhalten und das Risiken reduziert werden.

„Während Unternehmen zunehmend in die Cloud wechseln und das Remote-Arbeiten ermöglichen, erhöhen Cyberkriminelle den Einsatz und schrecken vor nichts zurück, um aus den erweiterten Angriffsflächen Kapital zu schlagen. Server und andere Endpoints sind oft unzureichend geschützt, wodurch Schlupflöcher entstehen, die von Angreifern ausgenutzt werden“, so Michael Veit „Sophos EDR identifiziert diese Angriffe, verhindert Attacken und bringt Licht in ansonsten dunkle Bereiche. Live-Abfragen ermöglichen es, nach Indikatoren einer Kompromittierung zu suchen und den aktuellen Systemstatus zu ermitteln. Dieses Maß an Information ist entscheidend, um das wechselnde Verhalten der Angreifer zu verstehen und die Verweildauer zu verkürzen.“

(ID:46645712)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/a5/a8a5af6e39b5ec4964d44eb86a657ad4/0131504173v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/9d/c89dba8e9b5c9a9040af0340cbe85fb3/0130888470v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/8f/478f681fb719e187aebd62bed84ac17a/0131405244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/cf/b2cfb9a90a95a2c19d73d4d720b26379/0130962097v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/93/4d9396b44a264d448ec947e22f567ffd/0131031702v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3c/80/3c80744a6ac15a9c622768ef57021674/0131031351v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a5/d2/a5d2d1f91e0fab1c2c22c6fc97633de6/0131080825v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/65/50/655055f82cccc1605622861a613da2cf/0112503478.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/b3/99b3d12e0be508609d016e29539d12c4/0112523155.jpeg)