Drei Säulen zum Schutz So sichern Sie Ihr Krankenhaus-Netzwerk

Auch Krankenhäuser werden immer häufiger von Hackern ins Visier genommen. Um ihre IT-Netzwerke umfassend zu schützen, sollten sie einen mehrschichtigen Sicherheitsansatz verfolgen, wie ihn das „Defence in Depth“-Prinzip verlangt.

Anbieter zum Thema

Cyber-Kriminelle machen selbst vor Gesundheitseinrichtungen nicht halt. Das haben jüngst auch das Lukaskrankenhaus Neuss und das Klinikum Arnsberg schmerzlich erfahren. Beide Einrichtungen wurden Opfer von Computerviren und mussten ihre IT-Netzwerke für mehrere Tage komplett herunterfahren, um die Gefahr zu beseitigen. Mit ihren Angriffen auf Krankenhäuser verursachen Hacker nicht nur Schäden finanzieller Art und an der Reputation der betroffenen Einrichtungen. Im schlimmsten Fall kann der Ausfall von IT-Systemen die medizinische Versorgung der Patienten gefährden. Das neue IT-Sicherheitsgesetz stuft die IT-Netzwerke von Krankenhäusern darum auch als kritische Infrastrukturen ein, die ein Mindestmaß an Informationssicherheit gewährleisten müssen.

Mit einzelnen Maßnahmen lässt sich das nicht erreichen. Um Cyber-Attacken abwehren oder im Extremfall zumindest eindämmen zu können, sollten Krankenhäuser deshalb das so genannte „Defence in Depth“-Prinzip umsetzen. Das Credo dieses Prinzips: Sicherheitsrisiken werden durch die Implementierung gestaffelter Sicherheitsmaßnahmen minimiert, die auf mehreren Ebenen ansetzen und sich gegenseitig ergänzen. Solch ein mehrschichtiges Sicherheitskonzept lässt sich mit Hilfe von drei zentralen Säulen realisieren: einem von Haus aus sicher konzipierten Netzwerk, einem Information Security Management System und einem Security and Information Event Management.

Sicherheitszonen für Netzwerke

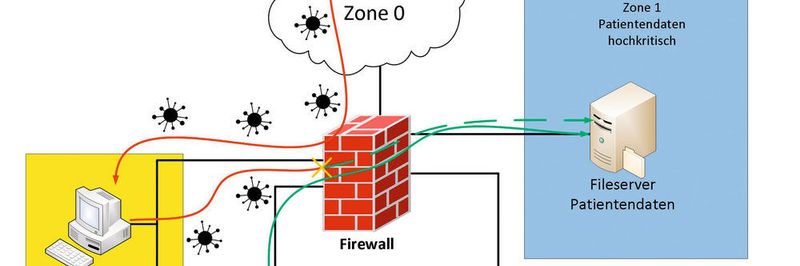

Das A und O für Cyber-Security ist ein IT-Netzwerk, das von Grund auf sicher konzipiert ist. Dazu sollte es in einzelne Sicherheitszonen aufgeteilt werden, die durch Firewalls voneinander getrennt sind. Abhängig von ihrer Wichtigkeit werden die Zonen von den Firewalls gezielt geschützt.

Das IT-Netzwerk eines Krankenhauses könnte dabei beispielsweise in folgende vier Zonen aufgespalten werden:

- Zone 1 bilden die Fileserver mit den hochkritischen Patientendaten,

- Zone 2 die ebenfalls hochkritischen Operationsmonitore,

- Zone 3 die unkritischen Mail- und Webserver und

- Zone 4 die unkritischen gewöhnlichen PC-Arbeitsplätze.

Die Kommunikation zwischen diesen Zonen sollte komplett über eine Firewall laufen, die nach dem „Whitelisting“-Prinzip agiert. Das heißt: Sie lässt ausschließlich Zugriffe von einer Zone auf die andere zu, die explizit als genehmigt definiert sind.

Auf diese Weise kann für jede Zone gezielt das passende Schutzniveau geschaffen werden. Die Kommunikation von den gewöhnlichen PC-Arbeitsplätzen in Richtung der Server mit den hochkritischen Patientendaten etwa lässt sich per Whitelisting so steuern, dass sie generell unterbunden wird oder nur stark eingeschränkt erlaubt ist, sodass beispielsweise keinerlei Dateiübertragungen möglich sind. Schafft es eine Schadsoftware, die in einem eMail-Anhang versteckt ist, vom Virenscanner unerkannt auf einen PC-Arbeitsplatz, ist ihr von dort aus der Weg zu den Patientendaten versperrt.

Dieses Beispiel zeigt den Kernnutzen der Sicherheitszonen: Viele Cyber-Angriffe können eingedämmt werden. Die Schadsoftware gelangt lediglich in die unkritischen Zonen, kann sich aber von dort aus nicht in die hochkritischen Zonen verbreiten. Natürlich muss ein befallener PC-Arbeitsplatz von einem Virus befreit werden. Aber um die Gefahr zu beseitigen, ist es nicht nötig, das komplette IT-Netzwerk herunterzufahren, und die Gesundheitseinrichtung kann ihre wichtigsten Aufgaben uneingeschränkt weiter erfüllen.

Lesen Sie auf der nächsten Seite weiter.

(ID:44412690)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7d/497db406d7ac7f31e29300e4e3b6da8c/0131030023v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/d7/82d765c6e48fb04717a28466b05a6e26/0131030915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/b9/bd/b9bd6e6cc5501398cb9b903a5ee4228e/0126093912v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/05/b1054226a3dadf892c244cc69a39004a/0130914341v2.jpeg)