Radar Services auf der ITSecCon 2016 im Video SOC as a Service – Vorteile und Best Practices

Welchen Nutzen hat ein Security Operation Centers oder auch SOC? Die Antwort hat Harald Reisinger, Geschäftsführer von Radar Services, den Besuchern der IT-Security Management & Technology Conference 2016 gegeben.

Anbieter zum Thema

In seinem Vortrag auf der IT-Security Conference räumt Harald Reisinger einleitend mit einigen Gerüchten auf, die viele Nutzer gegenüber SOCs haben. Beispielsweise, dass ein SOC aus einem Werkzeug besteht oder dass ein SOC mit einem SIEM (Security Information Eventmanagement System) gleichzusetzen ist.

Laut Reisinger ist ein SOC „eine Kombination aus Experten, Werkzeugen und Prozessen mit dem Ziel, IT-Sicherheitsrisiken zu verhindern, zu entdecken, zu analysieren, zu bewerten, deren Behebung zu beschreiben und zu kontrollieren, sowie im Bedarfsfall bei der Umsetzung von Maßnahmen zu unterstützen und Beweissicherung einzuleiten“.

Risikoerkennung und -Management

Damit Risiken effizient erkannt werden können, sind diverse Werkzeuge notwendig: die Schwachstellen-Analyse, die Logdaten-Analyse, die Netzwerk-Risikoerkennung (auf Basis von Signaturen und Verhalten), Sandboxing und Threat Intelligence. Diese Tools bildeten die Basis-Werkzeugkiste für ein sinnvolles SOC. So soll es möglich sein, effizient Risiken zu erkennen, zu beschreiben und zu klassifizieren sowie Lösungsvorschläge zur Behebung zu geben.

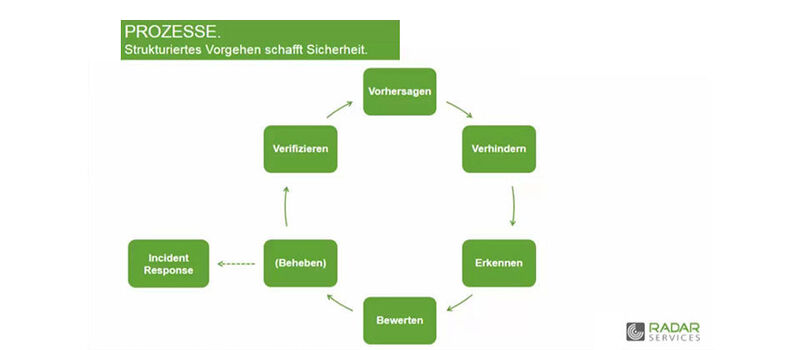

Strukturiertes Vorgehen schafft Sicherheit

Bei einem SOC geht um die Vorhersage und das Erkennen von Risiken. Behoben werden die Risiken in der Regel von einer anderen Instanz. Je präziser die Beschreibung und die Vorschläge des SOC jedoch sind, desto effizienter kann das Operations-Team das Problem lösen.

Die Größe des SOC richtet sich nach der Betriebsgröße. Reisinger gibt acht Personen für einen ausfallfreien Rund-um-die-Uhr-Betrieb an. Dabei ist zu beachten, dass unterschiedlichstes Expertenwissen notwendig ist. Im Idealfall setzt sich das Team aus Juniors und Seniors zusammen, die über ein gewisses Kommunikationsgeschick verfügen sollten – mit einem simplen Ticket an die IT ist es nicht getan.

Hier sehen Sie die Aufzeichnung Radar Services-Vortrags:

Radar Services auf der IT-Security Management & Technology Conference 2016

Die komplette Präsentation zum Vortrag „SOC as a Service“finden Sie auch in unserer Whitepaper-Datenbank.

SOC as a Service

Radar Services betreibt SOC für Kunden als Service-Dienstleistung. Das hat den Vorteil, dass die Werkzeuge, die Technologien und das Know-how für den vollständigen SOC-Betrieb bereits vorhanden sind. Somit entfallen die Anschaffungskosten und es bleiben nur noch die Servicegebühren übrig. Dadurch besteht kein Investitionsrisiko für Kunden.

Künftig keine Konferenz verpassen

Dieses Video ist nur eines von vielen spannenden Vorträgen und Keynotes auf der letzten der IT-Security Management & Technology Conference 2016 der Vogel-IT-Akademie mit Security-Insider als Medienpartner. Wenn Sie Interesse haben, bei der nächsten Konferenz live dabei zu sein, lassen Sie sich auf der Warteliste der Vogel IT-Akademie vormerken.

Artikelfiles und Artikellinks

(ID:44188685)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/118100/118185/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:quality(80)/p7i.vogel.de/wcms/c8/a5/c8a5817dc7b3561d3b9d74710ede2471/0125209908v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1f/14/1f14b9c4bdf57155dbee627f84258ef0/0125091724v2.jpeg)