Kommunizierende IT-Sicherheit Synchronizität ist ein Schlüsselmerkmal künftiger IT-Security-Konzepte

Wir stehen zurzeit an einem Scheideweg in Sachen IT-Sicherheit. Die Welt des Cyberkriminalismus hat sich in den letzten Jahren sehr schnell weiterentwickelt und ist extrem professionell geworden. Wir sehen uns heute mit Strukturen konfrontiert, die komplette Malwareattacken inklusive umfangreichem Serviceangebot wie Erfolgsgarantie oder Support bereitstellen.

Gesponsert von

Wenn das nötige Geld zur Verfügung steht, kann heute also jeder ausgeklügelte Cyberattacken fahren. Und der Anreiz dafür ist so hoch wie nie: Daten sind das Gold des 21. Jahrhunderts. Und die Zugriffsmöglichkeiten auf eben jene Daten werden durch unsere mobile Arbeitswelt, die alle Netzwerkperipherien mehr und mehr auflöst, immer vielfältiger. Vom Internet of Things noch gar nicht gesprochen…

Als Ergebnis ist die Zahl der IT-Security-Lösungen stark gewachsen, um der Vielfalt der Bedrohungsszenarien zu begegnen und alle Plattformen wie Server, Netze, PC, Laptops, mobile Endgeräte und Dienste wie Internet, Cloud, E-Mail und Mobility zu schützen. Unternehmen nutzen hierfür sowohl klassische als auch Next-Generation-Lösungen, um einen möglichst hohen Schutz zu erreichen. Das Problem: Antivirus, Firewall oder Verschlüsselung für sich genommen sind so schlagkräftig wie eh und je. Allerdings reicht das für unser neues Bedrohungszeitalter nicht mehr aus. Die Lösungen müssen miteinander kommunizieren, eine intelligente Abstimmung finden, um die größtmögliche Durchschlagskraft zu erzielen. Die Marktforscher von IDC beschreiben das Schlüsselmerkmal künftiger Security-Konzepte wie folgt: „Bis 2020 wird der klassische Perimeter-Schutz immer stärker durch Unified Security Management, d. h. synchronisierte, symbiotische und integrierte Ansätze, modifiziert und ersetzt.“

Diese Erkenntnis setzt sich mehr und mehr auch bei Unternehmen durch. Eine vorausschauende Sicherheitsstrategie, die moderne Entwicklungen einbezieht und schlagkräftige Lösungen ohne hohen Verwaltungsaufwand garantiert, ist im Fokus. Denn bisher war eine unmittelbare Abstimmung zwischen Schutzlösungen am physischen oder virtuellen Netzwerk und den Endpoints, also den vielen Laptops, Smartphones usw., die diese Netzwerke bilden, schlicht unmöglich. Den Preis dafür zahlen IT- und Sicherheitsexperten jeden Tag: verpasste Hinweise, die einen Angriff hätten erkennen oder verhindern können; Verzögerungen bei der Reaktion auf Bedrohungen und daraus resultierend verpasste Chancen, diese zu mildern; eine Fülle von Alerts, deren Bedeutung unbekannt oder schlimmstenfalls völlig irrelevant ist; schwierige und zeitaufwendige Untersuchungen, die dann doch nichts bringen.

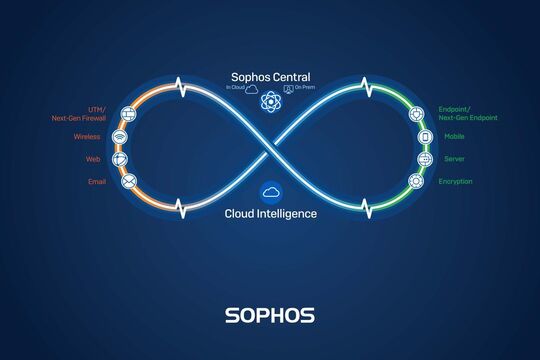

Sophos Central bietet nun eine zentrale Plattform, um alle Lösungen über ein UI zu verwalten und ist in Kombination mit der Synchronized-Security-Technologie, die bisher isolierte Lösungen per Security Heartbeat miteinander verbindet, die Antwort auf immer ausgeklügeltere Hacker-Angriffe.

Und damit Hacker auch mit neuartigen Angriffen wie Ransomware, Zero-Day-Exploits oder Stealth-Attacken keine Chancen haben bildet Sophos Central Endpoint Intercept X einen weiteren Next-Gen-Schutz, der ebenfalls ohne Aufwand in die bestehende IT-Security-Architektur eingebunden werden kann.

Intercept X umfasst vier systemkritische Sicherheitskomponenten:

- 1. Signaturlose Threat- und Exploit-Erkennung: Schutz gegen Malware und Hacker, der Zero-Day-Exploits, unbekannte und speicherresistente Attacken sowie Threat-Varianten ohne File-Scanning blockiert.

- 2. CryptoGuard: Eine Anti-Ransomware-Innovation, die schadhafte Verschlüsselungsaktivitäten identifiziert und unterbricht sowie Ransomware blockiert, bevor das System geschädigt wird. Bereits schadhaft verschlüsselte Dateien können in ihren Originalzustand zurückversetzt werden.

- 3. Root Cause Analytics: Eine visuelle 360-Grad Analyse der Angriffe, die zeigt, wo der Angriff stattfand, welche Systemteile betroffen waren und wo er hätte gestoppt werden können. Zudem werden Handlungsempfehlungen für ähnliche Attacken in der Zukunft zur Verfügung gestellt.

- 4. Sophos Clean: Die Sophos Clean-Technologie (ehemals Hitman Pro) erkennt und entfernt Spyware und tief ins System eingebettete Malware.

(ID:44724465)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/2d/892d6ed55231de16f5785413d3e1e248/0131019973v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/a8/9ca85700c5158f8259ca5f15af39d229/0130957203v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/77/cd/77cda717c5ca6af746b020620744385a/0130430184v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/66/e8664cd7d8e2b4e7a0fb10420a5df47d/0130941092v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/03/e60388fbfece901baadbf4cf8a009e99/0130759963v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/ae/7dae6d0cb69624c72020dbf5b0c6a6cf/0130829356v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/f6/fbf66d9b9550730336edaa16fd72ad2d/0130917276v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/31/8b31de571af974932fb20cd03ce84a85/0130807903v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/4f/194f7a7aacc5be512137e9903e7b9393/0130719515v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/53/25536c0bb262a7ac94848efaaf7d88d4/0130457223v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/ac/81aca65df70af17e90b86215bc786391/0130666602v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/65/50/655055f82cccc1605622861a613da2cf/0112503478.jpeg)

:quality(80)/p7i.vogel.de/wcms/b9/ca/b9caf32659ec7c9e30b95a33765e302c/0127923429v2.jpeg)