eIDAS-Verordnung Wie sicher sind Handy-Signatur und E-Siegel?

Handy-Signatur und elektronisches Siegel oder auch E-Siegel stehen dank der eIDAS-Verordnung vor der Tür. Doch bereits jetzt hat die Handy-Signatur mit Phishing-Vorwürfen zu kämpfen. Und das E-Siegel? Bietet es ausreichende Sicherheit für digitale Dokumentenprozesse?

Anbieter zum Thema

Seit 1. Juli 2016 gilt europaweit die neue „Verordnung über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt“ (eIDAS-VO). Sie schafft einen einheitlichen rechtlichen und technischen Rahmen für elektronische Signaturen, Siegel und Zeitstempel und ersetzt zum Teil das deutsche Signaturgesetz. Zudem lässt die Verordnung neue Verfahren zu, wie die Fernsignatur mittels Handy und das elektronische Siegel.

Fernsignatur – Die Unterschrift mit dem Mobilgerät

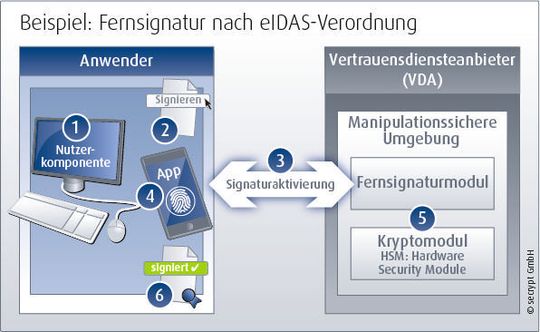

Die Fernsignatur, die eine digitale Unterschrift z.B. mittels Smartphone erlaubt, macht eine Signaturkarte obsolet. Denn der private Signaturschlüssel muss sich nicht länger im unmittelbaren Besitz und damit auf der Karte des Signierenden befinden. Stattdessen wird er zentral beim Vertrauensdiensteanbieter (VDA; Trustcenter) in einem Hardware Security Module (HSM) gespeichert.

In Österreich wurde die Handy-Signatur bereits vor längerer Zeit umgesetzt. Allerdings wurde diese bereits aufgrund einer möglichen Anfälligkeit für Phishing-Attacken kritisiert. Beim Phishing gibt ein unachtsamer Nutzer seine Login-Daten auf einer Fake-Webseite ein und lädt dort ein zu signierendes Dokument hoch. Hierfür wird eine individuelle Prüfnummer erzeugt („Vergleichswert“).

Ein Angreifer fängt die Daten ab und nutzt sie, um sich seinerseits auf einer offiziellen Service-Webseite anzumelden und z.B. einen Vertrag zu signieren. Der Nutzer erhält eine TAN-SMS mit dem Vergleichswert für die Transaktion. Bemerkt er nicht, dass der Vergleichswert von seinem Wert abweicht, gibt er die TAN auf der gefälschten Seite ein und das vom Angreifer hochgeladene Dokument wird signiert.

Obwohl dieses Angriffsszenario nicht neu ist, wird es trotzdem immer noch erfolgreich und gern verwendet, insbesondere in Verbindung mit Online-Banking-Angeboten. Dem Nutzer ist zu raten, stets die Internetadresse in der Browserzeile zu kontrollieren und Aufforderungen zur Eingabe persönlicher Daten oder zum Aufrufen unbekannter Links, die er per E-Mail erhält, nicht zu folgen.

Phishing-Versuche unterbinden

Da es sich bei Unterschriftsprozessen jedoch stets um sensible Vorgänge handelt, ist grundsätzlich die Signaturerstellung in einer sicheren Umgebung zu empfehlen. Statt einer webbasierten Lösung kann beispielsweise eine Signatursoftware mit eigenem User-Interface genutzt werden.

Hier entfällt die Möglichkeit des Online-Datenklaus. Die Signatursoftware kann dabei entweder als Stand-Alone-Komponente eingesetzt werden oder ist in das dokumentenführende System, z.B. das Dokumentenmanagementsystem (DMS), integriert. So lässt sich die Handy-Signatur einfach und sicher nutzen.

Die konkrete Ausgestaltung der Handy-Signatur wird derzeit noch auf europäischer Ebene disktuiert. Das Europäische Komitee für Normung (CEN: Comité Européen de Normalisation) sieht in seinem ersten Normentwurf eine Authentifizierung des Unterzeichners durch zwei Faktoren vor; z.B. durch Besitz, Wissen oder Biometrie.

Die Übertragung der beiden Faktoren muss über zwei Interfaces und Kanäle erfolgen, z.B. den Arbeitsplatzrechner und das Smartphone. Erst nach der Authentifizierung kann der Signaturschlüsselinhaber dann auf seinen privaten Schlüssel zugreifen. Eine Umsetzung nach diesem Entwurf sähe z.B. wie folgt aus:

- Der Anwender öffnet zum Beispiel die in sein Dokumenten-Management-System integrierte Signatursoftware an seinem Arbeitsplatz (Kanal 1) und meldet sich mit Benutzername und Passwort (Faktor 1) an.

- Er wählt ein Dokument und anschließend „Signieren“.

- Das Dokument wird an den Vertrauensdiensteanbieter (VDA) gesendet.

- Der VDA bittet den Anwender, sich zu authentisieren, z.B. mittels Fingerabdruck (Faktor 2) über eine App auf seinem Smartphone (Kanal 2).

- Bei erfolgreicher Authentifizierung wird das Dokument mit dem beim VDA hinterlegten Signaturschlüssel signiert und an die Signaturanwendung gesendet.

Elektronisches Siegel – Das Signaturwerkzeug für Organisationen

Bisher war der Signaturinhaber stets eine natürliche Person, was bestimmte Einsatzszenarien verhindert oder erschwert hat. Bei dem neuen elektronischen Siegel hat jedoch eine juristische Person das Siegel inne. Damit sind nun auch weitere Prozesse umsetzbar.

Privatwirtschaftliche und öffentliche Organisationen können das E-Siegel als Herkunftsnachweis und Integritätsschutz digitaler Dokumente nutzen; so zum Beispiel als amtliches Siegel einer Behörde oder als Äquivalent zum Firmenstempel eines Privatunternehmens.

Aus rechtlicher Sicht kommt dem qualifizierten Siegel ein sehr hoher Beweiswert zu. So besteht nach Art. 35 Abs. 2 der eIDAS-Verordnung „die Vermutung der Unversehrtheit der Daten und der Richtigkeit der Herkunftsangabe der Daten“. Um diese „rechtliche Vermutung“ anzufechten, ist zunächst der Beweis des Gegenteils erforderlich. Demzufolge zählt das qualifizierte E-Siegel zu den stärksten Werkzeugen, um die Authentizität und Integrität digitaler Dokumente europaweit nachweisen zu können.

Vor diesem Hintergrund ist von der organisationsinternen IT-Abteilung mittels entsprechender Authentifizierungsverfahren und sicherer Arbeitsabläufe sicherzustellen, dass die „E-Siegelung“ nur durch berechtigte Personen und Prozesse ausgelöst werden kann. Vor Siegeleinsatz ist demnach ein Nuzzerkreis zu definieren, der mit entsprechenden Zugriffsrechten ausgestattet ist.

Im Allgemeinen sind zwei Umsetzungsszenarien für das E-Siegel zu unterscheiden – abhängig vom Einsatzszenario:

- Eine Person löst das E-Siegel z.B. über eine Einzelplatz-Software manuell aus. Diese Variante eignet sich vor allem für individuell erzeugte Dokumente, wie Zeugnisse, Bescheide, Beglaubigungen.

- Werden die Dokumente maschinell erzeugt, kommt eine automatisierte serverbasierte Siegelerzeugung zum Einsatz. Hierbei werden Massenbelege wie elektronische Rechnungen mit einem starken Integritätsschutz versehen und zügig verarbeitet.

Fazit

Beide Verfahren der eIDAS-VO bedienen fortan Signaturszenarien, die bislang auf der Strecke blieben. Die Fernsignatur mittels Smartphone ist komfortabel, allerdings unterliegen webbasierte Unterschriftsprozesse auch Phishing-Risiken. Hier ist an die Sorgfaltspflicht des Nutzers zu appellieren. Zudem kann das Risiko durch den Einsatz einer dedizierten Signatursoftware abgefedert werden.

Das E-Siegel kann zwar die handschriftliche Unterschrift nicht ersetzen, da es die Organisation als Ganzes repräsentiert. Dennoch ist es rechtlich mit einer äußerst hohen Beweiskraft ausgestattet. Beide Verfahren können bei verantwortungsvoller Verwendung mit professionellen technischen Lösungen mit hoher Sicherheit betrieben werden.

* Tatami Michalek ist Geschäftsführer der secrypt GmbH.

(ID:44213183)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e0/5c/e05c335bc24d37bb7fe0d52cdee9a1fc/0131004053v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/f9/39f93e561dfe4110df4dc927ac14fa3a/0131214191v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/f7/e5f758984b27013b336b6e3f1b8873b6/0131345327v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/7e/fa7e5e76de549e277eef763834c7ed24/0131181926v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/98/6a/986a1db2abd27e312c767d7e09a69baf/0129605177v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5a/63/5a633c85ea94820aab8cb9750de15901/0130884555v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4a/62/4a62c503e12a78b6ec9f4d62a9045201/0130952805v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/fc/a4fc4e17939a121f8e5c30a0c6dbd7b8/0131187277v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/91/6b91bf745cfb0bb24264ca4332729e82/0131347588v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/02/4e/024e85aaed69bc853e346b25ad2c8763/0130917616v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/ec/f3ec2afa661360dca8ec76c12398b839/0131058290v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e0/29/e029e574553f470ec7b0552a9335b8a4/0130726893v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/84/7984dcecfb585d1c23ec50a86f339809/0128484939v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/9e/719efb4d53e053af044548f9aa843de7/0125603899v2.jpeg)