Prefork-Fehlkonfiguration 95 Prozent aller Webserver anfällig für DoS

Ein Großteil der Webserver lässt sich mit wenig Aufwand in die Knie zwingen. Für den Administrator sieht es aus, als sei der Server einem DDoS (Distributed Denial of Service) zum Opfer gefallen. Dabei könnte ein einfacher Wechsel auf ein anderes Multi Processing Module schnell Abhilfe schaffen.

Anbieter zum Thema

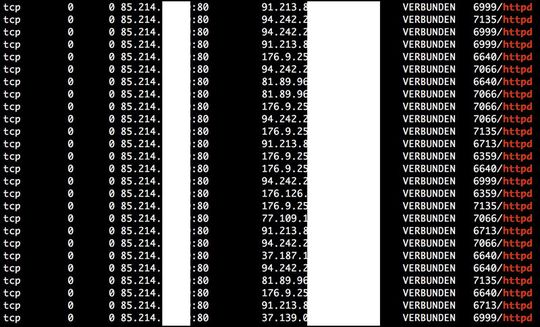

Ein Großteil der Webseiten ist anfällig für einen scheinbaren DDoS-Angriff. Durch die Modifikation einer „HTTP Slow Post“-Attacke und der lokalen Simulation eines Botnets gelang es dem Autor zusammen mit dem unabhängigen Sicherheitsexperten Steffen Mauer, gängige Webserver mit Anfragen zu überfluten, so dass diese nicht mehr erreichbar sind.

Mithilfe der lokalen Botnetz-Simulation werden gängige Schutzmechanismen umgangen. Der Angriff lässt sich somit für das Opfer nicht von einer DDoS-Attacke unterscheiden. Aus Sicherheitsgründen werden an dieser Stelle aber keine weiteren Details genannt.

Das Problem besteht in der historischen Arbeitsweise der Webserver. In der Standardeinstellung nutzt z. B. der Apache Webserver das Multi Processing Module (MPM) „Prefork“. Dieses erstellt für jede Verbindung einen neuen Kindprozess (Child Process). In der Standardkonfiguration erlaubt der Webserver nur 150 aktive Verbindungen (Debian Wheezy, Apache Version 2.2.22).

Aufgrund des Forkings ist der Arbeitsspeicherverbrauch enorm hoch und treibt gängige Hardware schnell an Ihre Grenzen. Unter dem Kasten ein Auszug aus der Standardkonfiguration des Prefork-MPM:

<IfModule mpm_prefork_module>

MaxServers

StartServers 5

MinSpareServers 5

MaxSpareServers 10

MaxClients 150

MaxRequestsPerChild 0

</IfModule>

Erschwerend kommt hinzu, dass Apache von Haus aus keine Möglichkeit bietet, in der Konfiguration die parallelen Verbindungen zu beschränken. Der Angriff ist hauptsächlich auf Netzwerkebene zu erkennen, Apache selbst gibt im Standard Loglevel lediglich einen Eintrag mit: „Too many open connections“ aus. Die Status-Website von Apache lässt sich nicht mehr abfragen – der Administrator tappt im Dunkeln.

(ID:43171759)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7d/497db406d7ac7f31e29300e4e3b6da8c/0131030023v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/d7/82d765c6e48fb04717a28466b05a6e26/0131030915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/5e/af/5eaffc9135b35/se-insider-logo-2019.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/5d/ff/5dff3299d12fc4d37210c44689af6d56/0130055480v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/0f/5c0f1c468eeef3d4c45dc96b7b75f9ea/0128422141v1.jpeg)