Die Personalabteilung als "Firewall" IT-Sicherheit fängt bereits bei der Bewerbung an

Computerkriminalität durch Mitarbeiter ist weit verbreitet. IT-Sicherheit beginnt deshalb beim Recruiting. "Background checks“ oder „Pre-Employment Screenings“ sind dafür gute Ansätze. Aber auch E-Mail-Bewerbungen können gefährlich sein. Cyberkriminelle nutzen sie zum Platzieren von Schadsoftware.

Anbieter zum Thema

Jedes Unternehmen will sich vor Risiken schützen oder sie doch wenigstens begrenzen. Vor solchen, die in der Natur der geschäftlichen Tätigkeit selbst liegen, vor allem aber vor solchen, die durch böswillig agierende Dritte verursacht werden: Sabotage, Wirtschaftsspionage, Überfälle, Diebstähle.

Der Innentäter - kriminelle Energie im eigenen Unternehmen

Hinsichtlich bestehender Risiken wird dabei der Blick eher nach Außen denn nach Innen gerichtet. Das wirkt sich direkt auf die Auswahl der Sicherheitsmaßnahmen aus: Hacker und Einbrecher sollen möglichst frühzeitig erkannt und abgewehrt werden. Frei nach dem Motto „Die Guten sind drinnen, die Bösen sind draußen“ wird den eigenen Mitarbeitern hingegen oft uneingeschränkt vertraut. Misstrauen und Kontrolle gefährden schließlich ein gutes Betriebsklima.

Maximales Vertrauen mag dem Zeitgeist entsprechen und sicherlich den Wünschen der Mitarbeiter und Mitarbeiterinnen. Trotzdem ist diese Haltung nicht nur naiv, sondern aus der Perspektive des Risikomanagements heraus betrachtet schlicht fahrlässig.

Aus der kriminalistischen Praxis wissen wir, dass Innentäter eine große Rolle spielen. Der Gesamtverband der deutschen Versicherungswirtschaft (GdV) geht davon aus, dass etwa 40 % der Betrugs-, Diebstahls- und Unterschlagungsdelikte von Mitarbeitern der betroffenen Unternehmen begangen werden. Dazu kommt eine hohe Dunkelziffer.

Die GDV-Statistik verzeichnet dabei sowohl Computerkriminalität durch Mitarbeiter als auch alle anderen Formen krimineller Handlungen wie Korruption und Vorteilsnahme, Untreue, Unterschlagung, Diebstahl, Betrug, Wirtschafts- und Betriebsspionage, Verrat von Betriebsgeheimnissen, Erpressung und Insider-Geschäfte. Laut Aussage des GdV verfügen die Täter meist über betriebswirtschaftliches Fachwissen sowie über gute Kenntnisse der internen organisatorischen Abläufe und Gewohnheiten des geschädigten Unternehmens.

Aber auch wenn man „nach innen“ sieht, kann man sich von einigen selbstverständlich gewordenen Annahmen verabschieden. Zusammen mit dem United States Secret Service hat die US-amerikanische CERT das Thema „Innentäter“ in einer Studie beleuchtet. Im Fokus stand das typische Profil eines Innentäters. Hier die wesentlichen Erkenntnisse:

- Die Hälfte der Innentäter war zur Tatzeit noch im Unternehmen beschäftigt; 63 % der Innentäter hatten technische Positionen inne und 38 % wurden bereits wegen früherer Vergehen verhaftet; die meisten Taten (73 %) wurden dabei durch arbeitsbezogene Ereignisse ausgelöst, und 76 % der Innentäter haben ihre Tat von langer Hand vorbereitet.

- Die Hälfte der Innentäter hatte zur Tatzeit autorisierten System- beziehungsweise Netzzugang. 58 % haben erweiterte Werkzeuge oder Methoden für ihre Taten verwendet (Programme beziehungsweise Skripte, Autonome Agenten, Toolkits, Probing, Scanning, Flooding, Spoofing, Angriff auf Benutzerkennungen oder das Erstellen von Backdoor-Benutzerkennungen)

- 51 % der Innentäter haben ihre Tat am Arbeitsplatz begangen. 43 % über einen Remote-Zugang. 51 % der Taten fanden während und 49 % außerhalb der normalen Arbeitszeiten statt. 80 % der Vorfälle mit Innentätern wurden nur durch manuelle Intervention überhaupt erkannt, etwa bei der Analyse von Anomalien oder bei Störungen von informationstechnischen Systemen.

- 74 % der Innentäter versuchten ihre Identität zu verschleiern oder die Taten zu verbergen. Die meisten Innentäter sind männlich und mehr als die Hälfte von ihnen hat als Motiv „Rache“ genannt.

Zum Innentäter werden Mitarbeiter dabei sowohl zu Beginn eines Angestelltenverhältnisses aber auch nach vielen Jahren der Betriebszugehörigkeit. Die Euler Hermes Kreditversicherungs-AG hat in ihrer Studie "Wirtschaftskriminalität– das diskrete Risiko" (2003) zwar festgestellt, dass die Wahrscheinlichkeit von Veruntreuungen mit steigender Betriebszugehörigkeit abnimmt. Allerdings sind die Schäden, die durch langjährige Mitarbeiter verursacht werden deutlich höher als solche von Mitarbeitern, die dem Betrieb noch nicht so lange angehören.

Fahrlässigkeit und Leichtsinn sind Teil des Risikos – auch bei Bewerbungen

„Bei großen Unternehmungen und großen Gefahren muss der Leichtsinn verbannt sein“ erkannte schon Johann Wolfgang von Goethe. Fahrlässigkeit und Leichtsinn sind allerdings oft genug der Grund, warum Cyberangriffe so erfolgreich sind. Ransomware-Angriffe und Phishing-Kampagnen beispielsweise hätten es deutlich schwerer, würde man ihnen in der alltäglichen unternehmerischen Praxis die nötige Aufmerksamkeit schenken.

Ein Beispiel sind Bewerbungen, die Firmen noch immer per E-Mail erreichen. Für Angreifer sind sie ein Türöffner direkt ins Unternehmensinnere. Deshalb sollte man sich einige grundlegende Fragen für den betrieblichen Alltag lieber rechtzeitig stellen.

- Kennen Sie die Menschen, die Sie einstellen tatsächlich gut genug, um ihnen zumindest grundsätzlich zu vertrauen?

- Geben Sie allen Mitarbeitern eine schriftliche Orientierungshilfe an die Hand, aus welcher klar ersichtlich ist, welches Verhalten erwünscht ist und welches nicht?

- Stellen Sie über geeignete Maßnahmen (Schulungen, Sensibilisierungsvorträge oder -Events, Security Awareness-Kampagnen) sicher, dass diese Orientierungshilfen wirklich in den Alltag übertragen werden?

Unser Gesetzgeber hat dem Kündigungsschutz eine hohe Priorität eingeräumt. Verhaltensbedingte Kündigungen sind aus gutem Grund nicht einfach so durchzusetzen. Der bloße Verdacht eines betriebsschädigen Verhaltens alleine reicht dafür bei weitem nicht aus. Aber es ist möglich und sinnvoll schon vor dem Unterzeichnen des Anstellungsvertrages zu prüfen, wen man sich ins Unternehmen holt. „Background checks“ oder „Pre-Employment Screenings“ sind ein guter Ansatz. In Deutschland, Österreich und der Schweiz werden solche Maßnahmen durch die jeweils gültigen Bestimmungen zu Datenschutz-, Persönlichkeits- und Arbeitsrecht begrenzt. Innerhalb dieser vergleichsweise engen Grenzen lassen sich dennoch aussagekräftige Profile potentieller Mitarbeiter erstellen. Selbstverständlich ist eine Firma verpflichtet, dazu das Einverständnis des Kandidaten/der Kandidatin einzuholen. Die notwendigen Daten kann man beispielsweise über einen Bewerberfragebogen auf der Website einholen.

Bewerbungen ausschließlich über sichere Kanäle

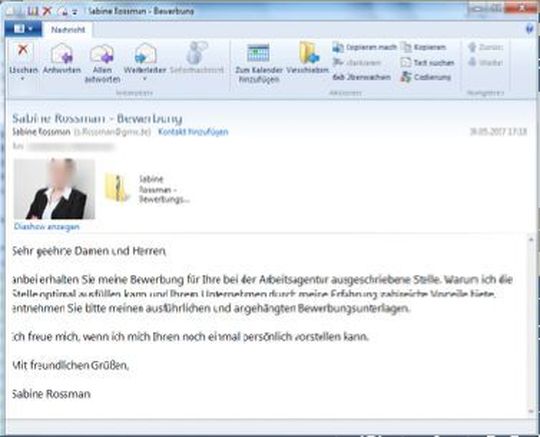

Ransomware wird vorzugsweise an Personalabteilungen gesendet. Warum? Weil die Chancen, dass jemand den Anhang einer solchen E-Mail öffnet ziemlich hoch sind. Obwohl die nachfolgende Beispiel-E-Mail doch ziemlich allgemein gehalten ist, wurde sie vielfach geöffnet. Eine freundliche Anrede und fehlerfrei gebrauchte deutsche Sprache sind offensichtlich vertrauenerweckend genug. Dazu noch ein authentisch wirkendes Foto – alles scheint auf eine legitime E-Mail hinzudeuten. Stattdessen verbirgt sich im Anhang ein Zip-Archiv mit der berüchtigten Cerber-Ransomware. Also ein Verschlüsselungs- und Erpressungstrojaner.

Betrügern geht es darum, mit wenig Aufwand maximale Ergebnisse zu erzielen (wie eben Geld aus Erpressungen). Da ist es nur konsequent die Bewerbungen allgemein zu halten, einfach um den E-Mail-Verteiler so groß wie möglich zu machen. Aber es gibt auch noch eine andere Methode. Inzwischen ermöglichen digitale Währungen wie Bitcoin völlig neue Geschäftsmodelle. Betrüger heuern etwa freie Unterstützer an, die in Bitcoin, und somit weitgehend unerkannt, honoriert werden. So machen sich externe Angreifer deren Kenntnisse in Bezug auf interessante Unternehmensziele ebenso zunutze wie die Möglichkeit sich weitere Informationen zu beschaffen.

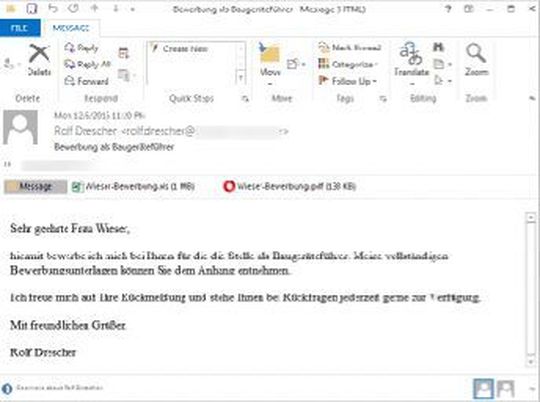

Man darf sich das ganz praktisch so vorstellen: Ein 16-jähriger Schüler im Schwarzwald liest einige Stellenanzeigen und liefert passgenaue Bewerbungen an ein Online-Formular im Darknet ab. Von dort aus werden die Bewerbungen automatisiert an die jeweiligen E-Mail-Adressen versendet. Und so kann eine derartige Bewerbung aussehen:

Das Beispiel ist vielleicht nicht besonders aufwendig gestaltet - aber wirksam. In diesem Fall wurde eine Bewerbung für eine tagesaktuelle Stellenausschreibung zugestellt. Die Ansprechpartnerin ist, wie in der Stellenanzeige, korrekt angegeben. Die Excel-Tabelle könnte einen stutzen lassen, doch das Logo der Bundesagentur für Arbeit schafft das nötige Vertrauen. Derart getäuscht aktivieren Empfänger das bösartige Makro. Hierbei handelt es sich, wie in obigem Beispiel um einen Erpressungs- und Verschlüsselungstrojaner.

Ergo: E-Mail ist niemals ein sicherer Weg für ein Unternehmen Bewerbungen einzusammeln. E-Mail-Adressen gehören weder in eine Stellenausschreibung noch auf die Website. Stattdessen sollten Personalabteilungen eigene Bewerberportale verwenden. Es gibt sie heute für kleines Geld (z.B. www.recruit.zoho.com) und sie lassen sich mit wenigen Klicks in eigene Websites einbinden.

Lernen Sie Ihre Bewerber (richtig) kennen

Wussten Sie, dass Google einen Bewerber/eine Bewerberin bis zu zehn Mal und mehr zu Gesprächen einlädt, bevor ein Vertrag unterzeichnet wird? Das liegt zum einen an einem der Google-Prinzipien gemäß denen ein Bewerber immer nur einen Gesprächspartner vor sich haben sollte. Zum Anderen daran, dass eine gewisse Anzahl von Interviewern nötig ist, um eine nach Google-Maßstäben valide Wertung zu treffen. Und diese basiert bei Google natürlich auf Daten.

Selbstredend erwartet man vom Bewerber diverse Fragebögen auszufüllen. Dasselbe erwartet das Unternehmen von den Interviewern. Nach jedem Gespräch bewertet er oder sie den Kandidaten über ein Online-Formular. Keiner der Interviewer kennt die Bewertungen seiner Kollegen. Aus den gesammelten Daten errechnet ein Algorithmus eine Einstellungsempfehlung. Oder eben keine. Google vertraut dem Urteil des Algorithmus so sehr, dass keine einzelne Person, nicht ein Mal der Vorstand selbst, ihn überstimmen kann.

Die Vorgehensweise von Google ist vielleicht kein Idealbild. Aber es reicht schon anhand dieses Beispiels die eigenen Bewerbungs- und Einstellungsprozeduren zu überdenken. Es müssen ja nicht gleich zehn und mehr Bewerbertreffen sein, aber vielleicht fünf. In vielen Unternehmen werden Einstellungsentscheidungen im Wesentlichen auf Basis vorliegender Unterlagen und aus dem Bauch heraus getroffen. Es ist aber nicht die schlechteste Option weitere Daten zu Hilfe zu nehmen, die man über einen Fragebogen, erheben kann.

Fazit: Gute Kandidaten können sich mittlerweile ihren bevorzugten Arbeitgeber aussuchen. Nicht zuletzt eine Folge des Fachkräftemangels. Unternehmen zahlen nicht selten hohe Beträge an Personalvermittler um vakante Stellen bestmöglich zu besetzen. In Zeiten einer nahezu Vollbeschäftigung sind fähige Kandidaten rar geworden. Bei vielen Unternehmen hat sich die Praxis etabliert, den Bewerber nach allen Regeln der Kunst zu umwerben. Fragen der Sicherheit wirken in diesem Szenario schon fast störend.

Nur, welche Art von Botschaft sendet eine konsequent gelebte Sicherheitsüberprüfung bei genauerem Hinsehen wirklich aus? Offensichtlich gibt es in diesem Unternehmen Werte, die für alle gelten. Wenn sich selbst ein hochrangiger Manager grundsätzlichen Werten, wie denen der Sicherheit für Mitarbeiter und der Existenzfähigkeit des Unternehmens, unterordnet – ist das eher ein positives Signal als das Gegenteil. „Vetterleswirtschaft“ funktioniert hier nicht. Dieses Unternehmen steht bei aller Empathie im täglichen Miteinander zu seinen Werten – auch in punkto Sicherheit. Ein Bewerber, der in diesem Unternehmen tätig sein will, sollte das genauso sehen.

Quellen:

Euler Hermes Kreditversicherungs-AG, Hamburg 2003

https://www.computer-forensik.org/blog/2008/01/29/studie-zu-angriffen-von-innentatern/

https://www.cert.org/insider-threat/index.cfm

http://www.gdv.de/tag/versicherungsbetrug/page/2/

Manuel Bohé ist Geschäftsführer des Sicherheitsberatungsunternehmens Concepture Group.

(ID:45001606)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/0a/bd0ae1a9b1d3c11b964f6ef4c05fa928/0130637860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5e/5f/5e5fce59c172bfd7ff483215d9054e7b/0130702366v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a6/c2/a6c2513dd80fd074600664127715e1fe/0130649790v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/a8/1ea82c9ede1cb4112b01467d1a12ac5c/0130636224v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/eb/efeb11606d0aa9e2cfe51594f75183ac/0130742308v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/10/421019dae029864dc292726d498849e8/0129813815v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/77/147711b7cb94705578e44ab2430b97a4/0130522984v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/73/b0737698c01bffce828096309032c85f/0130547557v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/bd/a2bdcca213aa2b874c6e7289b7b9bda9/0130236872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/6e/e26e519ff76693bec7bef7c0a6b39585/0130399340v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0a/74/0a74c3714733ee1150695c07122016d4/0130708767v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/c2/36c2b3ad18b26c71518d7dd219106338/0130706037v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/56/a9568e19e71f36272b559071914c8a63/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/e0/5ce060d4d2f8c718ecc850759b1b7c4d/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/4f/b7/4fb75a062bee80eb8702db978ab956e7/0124159670v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fa/b1/fab1fa2b9293821c822d85254ea303c2/0128262906v2.jpeg)