Analysen zur Informationssicherheit IT-Sicherheit verbessern mit den richtigen Schwerpunkten

„Daten sind das Öl der Zukunft“ so optimistisch beurteilen Experten die Entwicklung der schnell anlaufenden Digitalisierung. Die Verbindung von internetgetriebenen, datengesteuerten Prozessen, vom digitalen Marketing bis hin zu einer datengesteuerten Produktion lassen Phantasien wahr werden. Aber wie immer, wo große Chancen locken, sind ebenso große Risiken nicht weit.

Anbieter zum Thema

Datendiebstähle, mangelnder persönlicher Datenschutz des Einzelnen, Verlust von betrieblichem Know-how, Gefahr des ungeplanten betrieblichen Stillstands sind nur einige der neuen Gefahren, die viele in der Vergangenheit falsch eingeschätzt haben. Und das rächt sich jetzt. Spektakuläre Datenlecks sind längst an der Tagesordnung und Verluste in Millionenhöhe nicht mehr ungewöhnlich. Schlimmer noch sind die vielen Angriffe von Hackern auf betriebliche IT-Architekturen von Mittelständlern, die meistens überhaupt nicht auffallen, deren Schaden aber mindestens ebenso verheerend ist.

Wichtig ist es also, sich jetzt im Bereich der IT-Sicherheit ebenso schnell fortzuentwickeln, wie in der Digitalisierung von Verwaltungs– und Produktionsprozessen. Aber ebenso wie die Digitalisierung, stellt die Informationssicherheit in all ihren Facetten und Fallstricken, für viele Betriebe völliges Neuland dar. Hat man sich bisher oftmals hinsichtlich IT auf das Outsourcing von Leistungen an geeignete Dienstleister beschränkt, so stellt man jetzt fest, dass das Thema eine ganz andere Priorität in der Unternehmenssteuerung einnehmen wird. Worauf sollte man achten, welche Fehler werden oft gemacht, wie sollte man das Thema angehen? Diese Fragen rücken in das Zentrum der Entscheidungen. Werden Daten zur Lebensader eines Betriebes, so muss man sie auch dementsprechend schützen.

:quality(80)/images.vogel.de/vogelonline/bdb/1384800/1384831/original.jpg)

SANS Cyber Threat Intelligence Studie 2018

Bedrohungserkennung und der Fachkräftemangel

Lloyd´s Register hat aus diesem Grunde eine Reihe von Untersuchungsergebnissen aus verschiedenen Quellen und eigener Erfahrung zusammengetragen, die die Ergebnisse der Entscheidungsprozesse in den Unternehmen offensichtlich machen und somit aufzeigen, wo die typischen Schwachstellen liegen und wo die Unternehmen Investitionsbedarf sehen. Anhand von verschiedenen Checklisten kann der Entscheider sich ein strukturiertes Bild über die Sicherheitssituation seines betrieblichen Umfeldes machen. Dann kann er darauf basierend weitere Schritte planen. Grundsätzlich lässt sich sagen, dass die Unternehmen die Größe der Herausforderung erkannt haben. Die Investitionen nehmen, je nach Größe und Branche, zwischen 7 und 9 Prozent zu. Noch deutlicher wird das, wenn 59 Prozent der befragten Unternehmen angeben, dass Sie die Investitionen gegenüber dem Vorjahr anheben werden und 87 Prozent der Unternehmen planen das Budget um mindestens 50 Prozent anzuheben.

Sieht man sich genauer an, in welche Bereiche die Unternehmen investieren wollen, so wird, kaum verwunderlich, der Datenschutz von 63 Prozent der Unternehmen genannt; Allerdings folgt bereits mit 56 Prozent der Befragten die Compliance und mit 31 Prozent die Verringerung von Zwischenfällen und Sicherheitsverletzungen. Die Schwachstellen sind also eindeutig identifiziert. Die Schwerpunkte lassen sich in der EY – Untersuchung sogar noch detaillierter darstellen: 75 Prozent der Betriebe sagen, das die Ausgereiftheit der Risikobewertung bzw. Schwachstellenanalyse gering bis mäßig ist; 38 Prozent geben an, daß ein IAM-Programm nicht vorhanden bzw. fehlende Übereinstimmung bzgl. eines derartigen Programms vorliegt; immerhin 35 Prozent geben an, dass Datenschutzrichtlinien Ad-hoc-Charakter haben oder gänzlich fehlen und immerhin 12 Prozent konstatieren, dass es überhaupt kein Programm zur Feststellung von Sicherheitsverletzungen gibt.

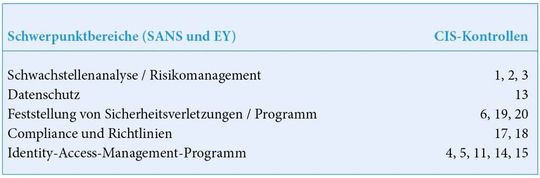

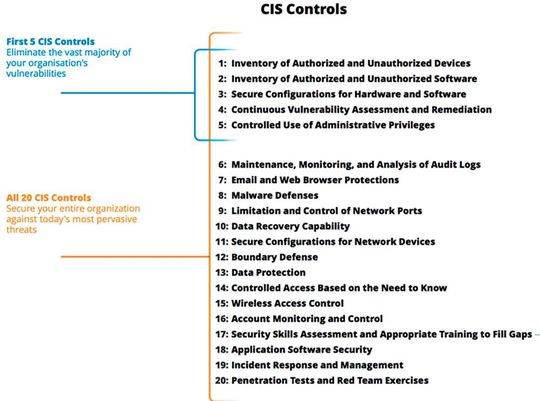

In Übereinstimmung mit den oben erfassten Schwerpunktbereichen lässt sich ebenfalls ein Zusammenhang zu den Critical Security Controls herstellen, die das Centre for Internet Security (CIS) regelmäßig analysiert und die im SANS-Gutachten 2017 (Cyber Security Trends) ebenfalls als Bezugsrahmen herangezogen wurden.

Diese CIS-Kontrollen können den Schwerpunktbereichen zugeordnet werden. So können wir besser veranschaulichen, wo und in welche Kontrollen idealerweise investiert werden sollte, um die Ausgaben und den Etat effektiver zuzuweisen. In der nebenstehenden Grafik ist dies beispielhaft dargestellt.

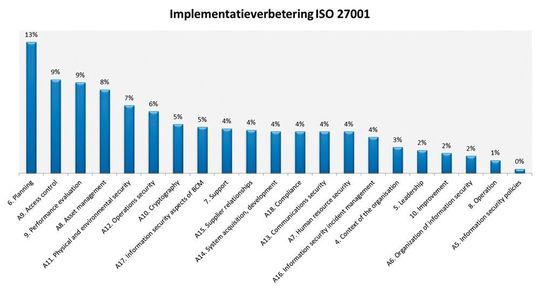

Um festzustellen, ob die eigene Auditpraxis von Lloyd’s Register mit diesen Entwicklungen hinsichtlich Etatzuweisung und Schwerpunktbereichen im Einklang steht, wurden Erkenntnisse ausgewertet, die das Unternehmen in den vergangenen zwei Jahren im Rahmen der ISO-27001- bzw. NEN-710-Audits bei seinen Kunden gewinnen konnte. In der folgenden Grafik sind die Bereiche dargestellt, die im Hinblick auf ISO 27001 verbesserungswürdig sind (Non Compliance/NCN).

Betrachten wir die fünf Bereiche mit dem höchsten Verbesserungsbedarf und ordnen wir die Kernelemente je Normelement den in den Gutachten von SANS und EY ermittelten Schwerpunktbereichen zu, ergibt sich folgendes Bild:

Fazit

Die Tabelle zeigt, dass auch Lloyd’s Register in der eigenen Auditpraxis die in den Gutachten von SANS und EY ermittelten Etats und Schwerpunktbereiche sieht. Sie stellen die fünf Bereiche mit dem höchsten Verbesserungsbedarf (NON) dar. Wenngleich diese verbesserungswürdigen Bereiche nicht immer für sich allein stehen, stützt dies in hinreichendem Maße die Ergebnisse der genannten Gutachten und zeigt auf, worauf sich Organisationen im Rahmen der Informationssicherheit konzentrieren müssen, um auch die geltenden Normen wie z. B. ISO 27001(NEN 7510) weiterhin zu erfüllen.

Über den Autor: Reinier van Es ist IT- und Cybersecurity-Spezialist bei Lloyd´s Register.

(ID:45472805)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/ed/38edec46dfb095b9f402865fe15d1c1c/0130667532v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/c3/93c32efc533d3fef3d9da2c71eca3213/0130884690v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/ec/edecd7da3ab9b1395f954c64911cc9a5/0130686104v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/4b/bf/4bbf6eea6cdf883a08e4429c6f34ccd5/0130779740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/bb/a8bbda90ff5eb7a398fcb8d8ca82c9d8/0130826454v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/a8/1ea82c9ede1cb4112b01467d1a12ac5c/0130636224v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/19/c21900c3ef700bddd97511d97b059e3b/0130088124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/73/b0737698c01bffce828096309032c85f/0130547557v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/bd/a2bdcca213aa2b874c6e7289b7b9bda9/0130236872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0a/74/0a74c3714733ee1150695c07122016d4/0130708767v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/c2/36c2b3ad18b26c71518d7dd219106338/0130706037v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/56/a9568e19e71f36272b559071914c8a63/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/e0/5ce060d4d2f8c718ecc850759b1b7c4d/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/77/0f775e6248afa32a926f895fb4afe903/0124981266v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/b7/14b705334b5f40d6b27f95ce4c7e7345/0125743644v1.jpeg)