MobileIron Authenticator Multi-Faktor-Authentifizierung für die Cloud

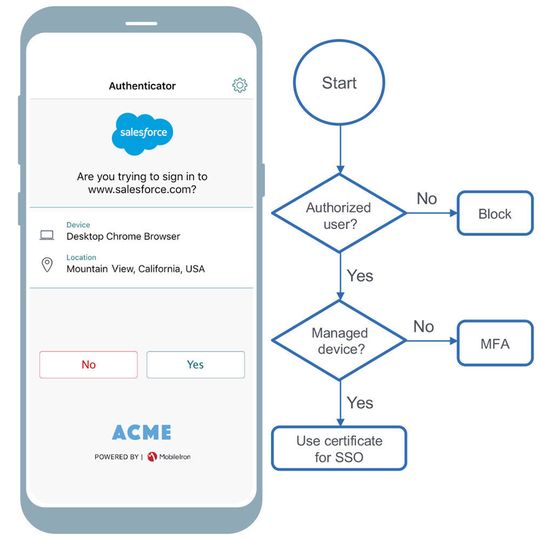

MobileIron hat seine Cloud-Sicherheitslösung MobileIron Access durch den MobileIron Authenticator erweitert. MobileIron Authenticator ist eine mobile App, mit der Unternehmen die Identität eines Benutzers verifizieren und das Smartphone als zweite Authentifizierungsquelle nutzen können.

Anbieter zum Thema

Der „Verizon Data Breach Investigations Report 2018“ zeigt auf, dass gehackte Anmeldeinformationen der Hauptgrund für den Verlust von Daten sind.. Benutzername und Passwort reichen vor allem in der Mobile IT als Authentifizierungsmechanismen nicht aus. MobileIron hat daraus in seiner Lösung MobileIron Access die Konsequenzen gezogen und zusätzliche Mechanismen etabliert, um mit nahtlosem Single Sign-on sicherzustellen, dass nur vertrauenswürdige Nutzer auf vertrauenswürdigen Geräten und mit vertrauenswürdigen Apps Zugriff auf Unternehmensdaten erhalten.

Wenn eine solche Lösung aufgrund nicht geeigneter Endgeräte oder nicht vertrauenswürdiger Umgebungen nicht möglich ist, nutzen viele Unternehmen eine Multi-Faktor-Authentifizierung (MFA) als zusätzliche Möglichkeit, die Identität eines Benutzers zu bestätigen. Die traditionelle Multi-Faktor-Authentifizierung benutzt indes Hardware-Token, die leicht verloren gehen können, oder Software-Token, die eine umständliche Aktivierung über QR-Codes erfordern. Keine dieser Lösungen ermöglicht ein ideales Benutzererlebnis.

:quality(80)/images.vogel.de/vogelonline/bdb/1333300/1333331/original.jpg)

Yahoo, LinkedIn, Uber, Adobe, Equifax

Große Datendiebstähle im Überblick

Eine Multi-Faktor-Authentifizierung muss einfach und intelligent sein

MobileIron Authenticator unterscheidet sich nun von vorhandenen MFA-Lösungen dadurch, dass nur eine einmalige Konfiguration für die Endbenutzer erforderlich ist, Smartphones statt Hardware-Token verwendet werden und MFA in den ganzheitlichen Sicherheits-Workflow integriert wird, da nicht nur die Vertrauenswürdigkeit des Benutzers, sondern auch die des Geräts und der App geprüft wird.

„MFA ist oft eine Insellösung im Sicherheits-Workflow eines Unternehmens, das heißt eine separate Lösung, die eine kundenspezifische Integration erfordert und dadurch Endbenutzer oft frustriert“, unterstreicht Vijay Pawar, VP of Product Management bei MobileIron. „Der MobileIron Authenticator integriert MFA jetzt in den allgemeinen Sicherheits-Workflow und beschleunigt die Akzeptanz durch die Endbenutzer.“

Vorteile des MobileIron Authenticator

- Akzeptanz der Benutzer: Die automatische, einmalige Aktivierung vereinfacht die Nutzung, sodass die Mitarbeiter sich auf ihre Arbeitsaufgaben konzentrieren können und sich nicht um MFA-Details kümmern müssen.

- Schneller Zugriff: Die Benutzeranmeldung kann innerhalb von Sekunden durch Push-Nachrichten auf Smartphones, die mit MobileIron abgesichert sind, erfolgen. Der Zugriff wird dadurch schnell, einfach und sicher.

- Intelligente Authentifizierung: Die Authentifizierungsabläufe sind jetzt dynamisch und kontextabhängig, das heißt, es werden der Status von Gerät, App, Netzwerk und Benutzer in die Authentifizierung einbezogen. Fazit: die Authentifizierungsentscheidungen sind intelligent, weil sie auf zusätzlichen Parametern basieren.

- Ganzheitlicher Sicherheits-Workflow: Mit dem MobileIron Authenticator kann MobileIron Access jetzt MFA-Richtlinien in seinen umfangreichen Sicherheits-Workflow integrieren, der kontextabhängigen Zugriff und Single Sign-On für mobile Apps unterstützt.

MobileIron Authenticator ist ab sofort für Android- und iOS-Geräte im Google Play Store und im iOS App Store verfügbar.

Digitale Identitäten benötigen mehr Schutz. Sie stehen im Zentrum vieler Cyber-Attacken, aber auch von Compliance-Vorgaben wie der Datenschutz-Grundverordnung (DSGVO/GDPR). Lesen Sie im eBook, welche Forderungen an den Identitätsschutz bestehen.

Digitale Identitäten benötigen mehr Schutz. Sie stehen im Zentrum vieler Cyber-Attacken, aber auch von Compliance-Vorgaben wie der Datenschutz-Grundverordnung (DSGVO/GDPR). Lesen Sie im eBook, welche Forderungen an den Identitätsschutz bestehen. (PDF | ET 18.06.2018)

eBook herunterladen »

(ID:45400169)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/55/d5/55d511570d865c071493c781c7d9c982/0131583413v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/21/5a/215a4ae8f72644cf33b313e97216b154/0130985818v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/79/7979624f016e7e6caa1e5ca39184c625/0127749320v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/ff/5fff56db982e32c617379295fa2f98dd/0125925965v1.jpeg)